前言

《比特幣編程》是一本由 Jimmy Song 所撰寫的深入淺出的比特幣開發教學書籍。本書將會帶領讀者從基本的數學概念開始,逐步深入探討比特幣網路的核心運作原理,以及比特幣網路的交易和區塊結構。

《比特幣編程》的主要內容包含:

-

比特幣與區塊鏈的基本概念介紹

-

數學背景知識,包括橢圓曲線加密,SHA-256,RIPEMD160 等

-

比特幣網路的運作原理

-

比特幣的交易結構與驗證方法

-

比特幣區塊的結構與驗證方法

-

比特幣協議的實現方式

-

如何與比特幣節點進行溝通

此書將幫助讀者建立對於比特幣底層技術的深入理解,並學會如何使用 Python 語言實現相關的協議和算法。

1. 第一章 有限域

學習比特幣最困難的事情之一是不知道從何處下手。很多內容之間相互依賴,學習一個內容時會要求掌握另一個領域的前置知識點。而這個前置的知識點可能導向另一個新的不同領域的知識點。不充分掌握這些前置內容,就很難理解最初想要學習的知識。

本章將從一個易於理解的起點開始。儘管看上去有些奇怪,但為了理解橢圓曲線密碼學我們需要從基礎數學開始。作為回報,橢圓曲線密碼學的知識則導向數字簽名和驗證的算法,而這恰恰是一筆交易能正常流轉的核心。這裡所說的"交易"實際上也是比特幣價值轉移功能的基本單位。所以,先學習有限域和橢圓曲線,就能扎實地掌握我們深入學習比特幣所需要的基礎概念。

對於沒有經過長期且正式數學訓練的讀者,我們需要提示的是本章和之後兩章學習過程會像吃土一樣難以下嚥。但是我們還是希望讀者們能夠盡力一點點地讀完,因為這些概念和代碼將會在整本書中反復使用。

1.1. 學習更高等的數學

學習新的數學內容或許會有些令人生畏,在本章的學習過程中,希望能夠破除數學很難的錯誤觀念。具體的說,掌握有限域並不需要很多前置的數學知識,比如基礎的代數學。

把有限域想象成和三角學一樣容易獲取的知識,只不過三角學知識因為更有用所以安排在了我們的教育大綱內。總之有限域並不會太難掌握,只需要之前學習過代數學的相關知識。

如果你想瞭解橢圓曲線密碼學,本章知識是必須學習的。橢圓曲線是能理解數字簽名和驗證的前置條件,而數字簽名和驗證則是比特幣的核心內容。正如之前我們解釋的那樣,本章和後面兩章之間可能沒有什麼聯繫,但仍然鼓勵讀者去面對與接受。這些基礎知識不僅能幫助你更容易地理解比特幣,還有益於理解Schnorr 簽名、加密交易以及其他主流且前沿的比特幣技術。

1.2. 有限域的定義

有限域的數學定義是一個有限的數字集和兩個運算 +(加法)和 ⋅(乘法)並且滿足下面的性質:

-

如果a 和 b 屬於集合,則a+b 和a⋅ b也屬於集合。我們稱此性質為封閉性

-

存在0使得 a+0=a我們稱此性質為加法單位元。

-

存在1 使得 a ⋅ 1=a我們稱此性質為乘法單位元。

-

如果a屬於集合,則-a屬於集合,滿足a+(-a)=0 我們稱此性質為加法逆。

-

如果a屬於集合,則a-1屬於集合,滿足a⋅ a-1=1 我們稱此性質為乘法逆。

讓我們來進一步分析這些准則:

我們有一個有限的數的集合,因為集合是有限的,我們可以把集合大小定義為p,我們稱之為集合的階。

#1 要求我們對加法和乘法封閉。這意味著我們定義加法和乘法是要使其運算結果仍然屬於集合。比如集合 0,1,2並不對加法封閉,因為1+2=3,3 不在集合內;同理2+2=4 也不符合定義。當然我們可以對加法定義做一些修改來使其滿足有限域的性質,但是"常見"的加法並不能使這個集合組成有限域。另一方面,集合 -1,0,1 對正常的乘法是封閉的。任意兩個集合內的元素(共有九種組合)其乘積仍然屬於集合。

另一個選項是對乘法重新定義以滿足有限域的封閉性。我們會在之後的章節討論如何精確定義加法和乘法來使得集合封閉。但是其核心概念是我們定義的加法和減法不同於我們熟悉的加法和減法。

#2 & 3 意味著必須要有加法和乘法恆等元,也就是0和1 必須在集合內。

#4 我們有加法逆。如果a 在集合內,-a 也在集合內,通過使用加法逆運算,我們可以定義減法。

#5 意味著乘法有著相同的性質,如果a 在集合內,則a-1 也在集合內。使得a⋅ a-1=1,通過乘法逆,我們可以定義除法。這是定義一個有限域最難的部分。

1.3. 定義有限集合

如果集合的階(大小)是p,我們可以說該集合的元素有0,1,2,3,…p-1。我們把這些數稱之為集合的元素,而不必稱其為傳統的數字 0, 1, 2 等。這些集合的元素在很多方面和傳統數字一致,但是在如加法、減法和乘法等運算上仍有一些地方不太一樣。 如下為有限域的數學表示: Fp=0,1,2,...p-1

構成有限域的是集合的元素。Fp是一個特定的有限域讀作「階數為p的域」(field of p)或者「階數為29的有限域」 或者其他階數(重申:數學家把集合大小稱為階)。在之間的數字代表域中的元素。我們給這些元素命名1,2,3等,因為這些名字便於我們使用。 一個階數為11的域: F11=0,1,2,3,4,5,6,7,8,9,10 一個階數為17的域: F17=0,1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16 一個階數為983的域: F983=0,1,2...982 注意,域的階數總是比最大元素大1。你可能注意到了每次我們給出的域的階數都是質數。出於很多之後才能解釋得清楚的原因,域的階數必須為質數的整數次冪,其中階數為質數的有限域是我們特別關心的。

1.4. 使用Python 構建有限域

我們將會在Python內創建一個有限域元素的類(class)用於表示有限域內的每一個元素,這個類的名字是FieldElement。 這個類代表有限域`F_{prime}`的一個元素。所以這個類的大致結構為:

class FieldElement:

def __init__(self, num, prime):

if num >= prime or num < 0: (1)

error = 'Num {} not in field range 0 to {}'.format(

num, prime - 1)

raise ValueError(error)

self.num = num (2)

self.prime = prime

def __repr__(self):

return 'FieldElement_{}({})'.format(self.prime, self.num)

def __eq__(self, other):

if other is None:

return False

return self.num == other.num and self.prime == other.prime (3)#1 第一步我們檢查 num 是否在 0 和 prime-1 之間(包含0和prime-1)。如果不是,則這是一個非法的FieldElement,我們拋出 ValueError 異常。這是我們得到一個不恰當的值時,應當拋出的異常類型。

#2 __init__的其餘部分用來初始化對象

#3 __eq__ 方法檢查兩個FieldElement的對象是否相等。只有num 和prime 都一樣時才相等。

通過我們的定義,我們已經可以做下面的測試:

from ecc import FieldElement

a = FieldElement(7, 13)

b = FieldElement(6, 13)

print(a == b)

print(a == a)False

TruePython 允許我們使用__eq__ 方法對FieldElement類重載==運算符,我們在之後也會利用這一點。

你可以觀察隨書代碼的運行。一旦你啓動 Jupyter Notebook(參見第XV頁的「Setting

Up」),你可以打開

code-ch01/Chapter1.ipynb`運行代碼並觀察結果。有關本章的練習題,可以通過點擊Exercise

1 box 內的鏈接打開`ecc.py。如果遇到困難,所有的答案在AppendixA 內。

1.5. 模運算

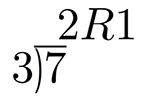

我們可以使用模運算使得有限域在加、減、乘和除的運算下是封閉的。 我們可以使用模運算在有限域上定義加法,模運算可能在學習除法時就學習過。還記得如下圖[Figure 1-1]的問題嘛?

Figure 1-1. 長除法例1

(譯注:7除3商2余1)

不論是否整除,我們都可以獲得一個余數,即整除之後剩餘無法繼續被整除的數。我們也這樣定義模運算,使用%作為運算符:

7%3=1

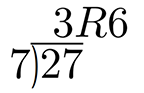

[Figure 1-2] 是另一個例子。

Figure 1-2. 長除法例2

正式的講,模運算是一個數被另一個數整除之後剩餘無法繼續被整除的值。我們看一個大一點數字的例子:

1747%241=60

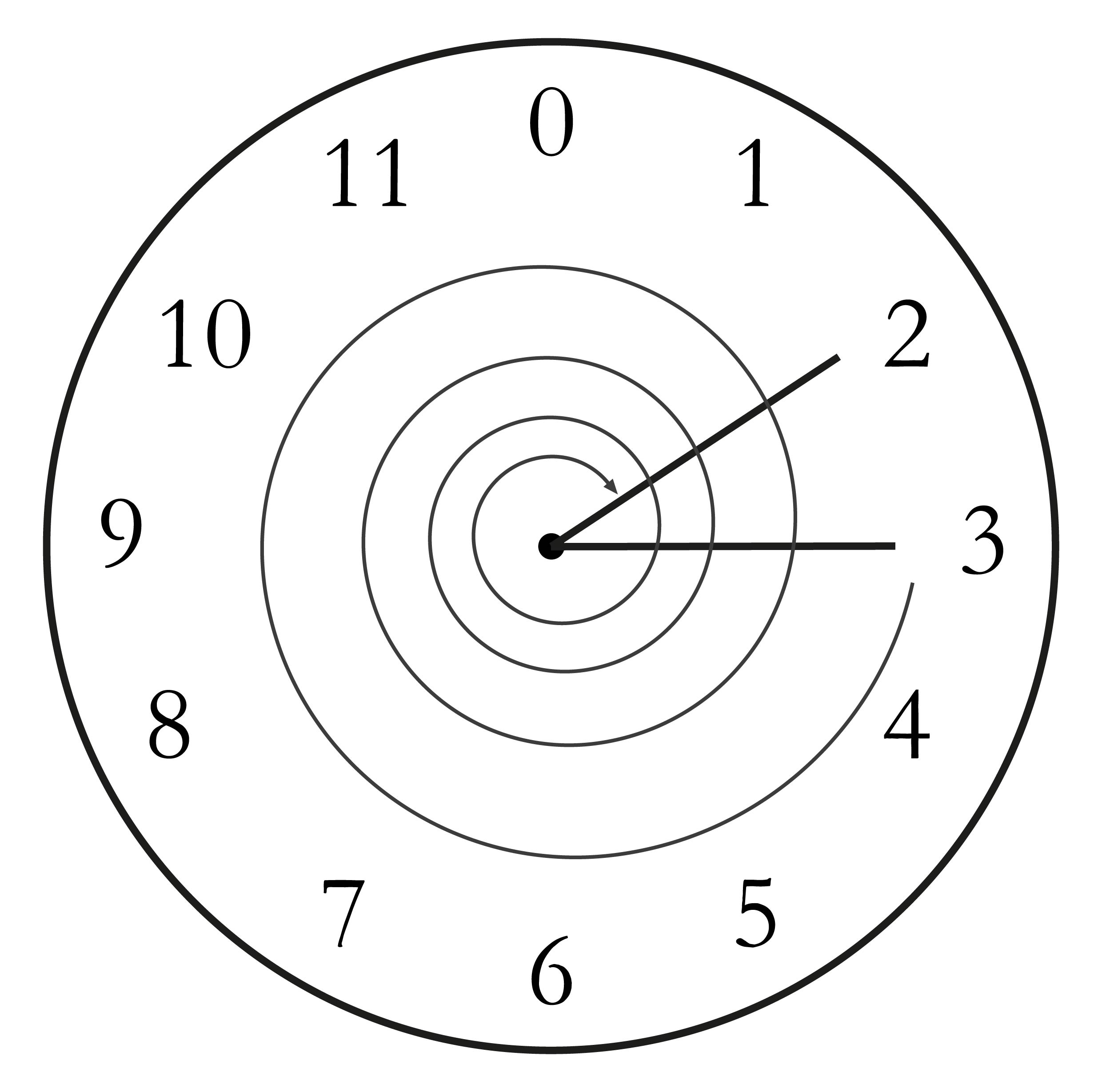

如果把模運算想象成時鐘和指針旋轉會更好理解。想象下面的問題: 目前是三點,47小時後是幾點?應該是2點,因為(3+47)%12=2。([參考圖Figure 1-3])

Figrue 1-3. 時鐘走了47個小時

我們可以看到,在這個模式下每過12小時,我們就會經過一次0時刻。我們也可以對負數做模運算,比如你可以問,目前是3點,16小時之前是幾點?

答案是11點,因為 (3-16)%12=11

分針同樣也是一種模運算。比如你可以問: 目前是分針是12分鐘,那麼在843分鐘之後分針在哪裡? 分針指向15分鐘。 (12+843)%60=15 類似的,我們可以問: 目前是分針指向23分鐘,97分鐘後指向哪裡? 在這種情況下,答案是0。 (23+97)%60=0 0表達了沒有餘數的情況。 模運算的結果總是在0 在 59 之間。這是一個非常好的性質,通過模運算,可以把非常大的數轉換成一個相對小的數字。

14738495684013 % 60 = 33 我們將要使用模運算來定義域的運算。在某種程度上,大部分的有限域的運算都使用了模運算。

1.6. 有限域的加法和減法

回顧前文,我們要在有限域上定義加法,使得任意兩元素其和仍然在集合內,也就是我們要求加法在有限域上是封閉的。

我們可以使用我們剛剛學過的模運算來使加法封閉。假設我們有個階數為19的有限域: F19=0,1,2,...18 如果a,b ∈ F19,注意,我們使用'∈'符號代表元素屬於集合內,這個例子中,指的是 a 和 b是F19的元素。 加法封閉意味著: a+ᶠ b ∈ F19 我們使用+ᶠ符號來代表有限域的加法,以免和常用的整數加法(+)混淆。

如果我們使用模運算,我們就可以保證滿足條件。我們可以這樣定義a+ᶠ b: a+ᶠb=(a+b)%19 比如: 7+ᶠ8=(7+8)%19=15 11+ᶠ17=(11+17)%19=9 我們對任意在集合內的兩個元素做加法,然後"旋轉"(按照時鐘例子的思路),最後得到和。此時我們定義了我們自己的加法運算符,雖然運算的結果有些反直覺。畢竟11+ᶠ17=9看上去就不正確,因為我們不習慣有限域的加法。

更通常的做法是像下面這樣定義有限域的加法:

當 a,b ∈ Fp,

a+ᶠ b=(a+b)%p

類似的,我們也可以定義加法逆運算。如果a∈ Fp 可以得出-ᶠ a ∈ Fp

-ᶠ a =(-a)%p

和之前一樣,為了使有限域的減法、負數和整數的減法、負數區分開,我們使用-ᶠ符號。 在F19中:

-ᶠ 9=(-9)%19=10

這意味著:

9+ᶠ10=0

結果證明這也是正確的。

類似的,我們可以定義有限域的減法:

當 a,b ∈ Fp,

a-ᶠb=(a-b)%p

比如在F19中:

11-ᶠ9=(11-9)%19=2

6-ᶠ13=(6-13)%19=12

1.6.2. 使用python 編寫有限域的加法和減法

我們現在可以對FieldElement 類增加__add__ 和 __sub__ 方法。我們想要我們增加的方法有下面的效果:

>>> from ecc import FieldElement

>>> a = FieldElement(7, 13)

>>> b = FieldElement(12, 13)

>>> c = FieldElement(6, 13)

>>> print(a+b==c)

True在python 中我們可以通過編寫__add__ 方法來定義加法(或者說+ 運算符)在有限域中的意義。所以我們怎麼實現它呢?我們結合我們之前學習的求模運算的知識,為FieldElement增加一個新方法:

def __add__(self, other):(1)

if self.prime != other.prime:

raise TypeError('Cannot add two numbers in different Fields')

num = (self.num + other.num) % self.prime(2)

return self.__class__(num, self.prime)(3)-

我們必須確保元素都來自相同的有限域,不然這個計算是沒有任何意義的。

-

如之前解釋的那樣,有限域的加法通過模運算定義。

3. 方法返回的應當是可以通過self.__class__方便獲取的類的實例。我們傳遞兩個初始參數, num 和self.prime 給我們之前定義過的__init__ 方法。 注意,我們可以使用FieldElement 來代替self.__class__。但這會使得這個類不方便被繼承,將來我們會設計FieldElement 的子類,所以在這裡使得將來方便繼承非常重要。

1.7. 有限域的乘法和指數運算

就像我們之前對有限域定義了新的加法(+ᶠ)且對域封閉,我們也可以定義一個新的乘法,也使得其對有限域封閉。在這部分,我們將會仔細的考察如何通過模運算定義乘法。

乘法是很多次的加法:

5⋅ 3=5+5+5=15

8⋅ 17= 8+8+8+..(共計17個8)+8=136

我們也可以使用同樣的方法在有限域上定義乘法。再一次使用F19:

5·ᶠ3=5+ᶠ 5+ᶠ 5

8⋅ 17= 8+ᶠ8+ᶠ8+..(共計17個8)+ᶠ8

我們已經知道如何處理等式右邊的部分了。結果會是一個屬於F19的數字:

5·ᶠ3=5+ᶠ 5+ᶠ 5=15%19=15

8·ᶠ 17= 8+ᶠ8+ᶠ8+..(共計17個8)+ᶠ8=(8⋅ 17)%19=136%19=3

第二個的計算結果非常反直覺。我們正常情況下,不會認為8·ᶠ17=3。 但是為了滿足乘法的封閉性這部分是必要的。所以域的乘法運算結果總是在屬於集合0,1,..p-1。

指數是簡單的乘以一個數許多次。 73=7·ᶠ 7·ᶠ 7=343%p 在有限域內,我們也可以利用模運算定義指數運算。 在F19 中: 73=7·ᶠ 7·ᶠ 7=343%19=1 912=7 指數運算也是同樣的反直覺。我們正常情況下也不認為 73=1 或者912=7。有限域必須這樣定義以滿足運算的結果仍在域內。

1.7.1. Exercise 4

在F97下解決下面的問題(同樣的,假設 ⋅ 和指數是有限域的運算符): * 97⋅ 45 ⋅ 31 * 17 ⋅ 13 ⋅ 19 ⋅ 44 * 127 ⋅ 7749

1.7.2. Exercise 5

對於 不同的k=1,3,7,13,18,如果在F19 運算下,下面的集合的結果是 k ⋅ 0,k ⋅ 1,k ⋅ 2,…k ⋅ 18 你觀察到了什麼?

|

為什麼域的階數是質數

Exercise 5 的答案就是為什麼域的階數一定是一個質數的冪。不論你選擇的k為何值,只要k>0,整個集合的元素乘上k後得到的集合會和原來的集合具有一樣的屬性。 直覺上,我們有一個質數階使得有限域內的元素都是等價的。如果域的階數是一個合數,整個集合的元素乘上一個除數k後我們會得到一個變小的集合。 |

1.7.3. 使用python 編寫乘法

我們已經瞭解域乘法在類FieldElement的性質,接下來我們定義mul方法來重載 * 運算符。我們希望有下面的功能:

>>> from ecc import FieldElement

>>> a = FieldElement(3, 13)

>>> b = FieldElement(12, 13)

>>> c = FieldElement(10, 13)

>>> print(a*b==c)

True就像加法和減法一樣,下面的練習內容是完成我們FieldElement 類的 __mul__方法。

1.7.5. 使用python 編寫指數運算

我們需要在有限域上定義指數。python可以通過定義__pow__

來重載 ** 運算符。這裡的不同的是指數部分不是一個FieldElement

類的對象。我們需要區別對待。我們需要類似下面的功能:

>>> from ecc import FieldElement

>>> a = FieldElement(3, 13)

>>> b = FieldElement(1, 13)

>>> print(a**3==b)

True注意指數的冪部分是一個整數,而不是另一個FieldElement的實例,所以指數方法的入參是一個整數,我們寫下以下代碼:

class FieldElement:

...

def __pow__(self, exponent):

num = (self.num ** exponent) %self.prime #1

return self.__class__(num, self.prime) #2#1 我們這樣做已經很好了,如果使用 pow(self.num, exponent, self.prime) 會更有效率。

#2 我們也必須返回這個類的一個實例。

為什麼我們不要求指數是一個FieldElement 的對象呢?是因為指數的冪部分不一定要是一個有限域的元素,這在數學上也是合理的。 如果指數的冪部分要求是域內的元素,指數的冪部分也不會像允許兩個同底數的相乘,指數相加那樣表現得符合我們直覺上的預期。

我們目前的代碼可能在數字較大的時候表現得非常慢,我們之後會使用一些更高級的技巧來提高這些算法的效率。

1.8. 有限域的除法

那些幫助我們建立加法、減法、乘法、甚至指數運算的直覺並不一定對除法一樣有效。因為除法是最難理解的運算。我們先從一些好理解的部分開始: 在「常見」 的數學中,除法是乘法的逆運算。

-

7⋅8=56 可以得出 56/8=7

-

12⋅2=24 可以得出 24/12=2

我們將使用這個除法的定義來幫助我們理解。注意像「常見」的數學那樣,你不可以把0作為除數。 在F_19 中,我們知道:

3·ᶠ 7 =21 % 19=2 可以得出 2/ᶠ7=3

9·ᶠ 5=45%9=7 可以得出7/ᶠ5=9

這是非常反直覺的,我們通常認為 2/ᶠ 7 或者 7/ᶠ 5是一個分數而不是一個有限域的元素(整數)。此外,有關有限域有一個值得注意的性質:有限域對除法封閉。這意味著,任意兩個有限域的元素,如果除數不是0,則結果一定還是一個有限域的元素。

你可能會問一個問題,如果之前不知道3⋅ 7=2,如何計算2/ᶠ7 呢?這的確是一個好問題,為了回答這個問題,我們將利用Exercise 7 的結果。

以防你沒有得到答案,exercise 7 的答案是 n(p-1) 的計算結果都是1,這對每個質數p 和大於0 的n 都成立。這是一個非常優美的數論知識,即費馬小定理給出的結論。該定理說的是:

當p為質數時,

n(p-1)%p=1

因為我們的運算是在有限域上的,所以這個性質總是成立的。

因為除法是乘法的逆運算,我們得知:

a/b=a·ᶠ(1/b)=a·ᶠ b-1

我們可以把除法化簡為乘法,只要我們能計算出b-1是多少。這部分就是費馬小定理生效的地方了。我們知道

bp-1=1

因為 p 是質數,因此:

b-1=b-1·ᶠ1=b-1·ᶠbp-1=b(p-2)

即:

b-1=b(p-2)

在F19,可以得出b18=1,進一步,對所有b>0,b-1=b17。這表明,我們通過指數運算來計算乘法逆。在F19:

2/7=2⋅7(19-2)=2⋅717=465261027974414%19 = 3

7/5=7⋅5(19-2)=7⋅517=5340576171875%19 = 9

因為指數函數增長非常快,這種計算方法是相對昂貴的。也是這個原因,除法是代價最大的運算了。為了降低計算量,我們可以使用python 中的pow 函數來做指數運算。在python 中,pow(7,17)和717有相同的結果。但是pow 函數有可選的第三變量,能使我們的運算更有效率。具體地說,pow 會使用第三個參數來做模運算。因此,pow(7,17,19)雖然和717%19結果一樣,但是要快很多。因為每一輪乘法,pow 函數都做一次模運算。

1.9. 重新定義指數運算

在結束本章之前,我們還要最後處理一下pow方法,該方法要允許負指數。比如 a3 需要是一個有限域的元素。但是我們目前的代碼並不能處理好這中情況。我們需要的是如下的功能:

>>> from ecc import FieldElement

>>> a = FieldElement(7, 13)

>>> b = FieldElement(8, 13)

>>> print(a**-3==b)

True不幸的是,我們之前定義的__pow__ 方法不能處理負指數,原因是python 內置的pow 函數的第二個參數要求必須為正。幸運的是,我們可以用一些已知的數學知識來解決這個問題。我們從費馬小定理得知: ap-1=1 這表明我們可以對一個元素乘以ap-1,直到我們想要的次數。所以,對於a-3,我們可以這樣計算: a-3=a-3⋅ ap-1=ap-4 這樣我們就可以處理負指數了。下面的代碼是一個簡單的實現:

class FieldElement:

...

def __pow__(self, exponent):

n = exponent

while n < 0:

n += self.prime - 1#1

num = pow(self.num, n, self.prime)#2

return self.__class__(num, self.prime)#1 加到n 為正數為止。

#2 使用內置的pow函數會更有效率。 我們還有更好的做法:我們已經知道如何使負數強行轉化為正數,我們的老朋友 %。因為ap-1=1,我們還可以一並把非常大的指數也化成比較小的指數。這使得pow函數也不會太耗時。

class FieldElement:

...

def __pow__(self, exponent):

n = exponent % (self.prime - 1)#1

num = pow(self.num, n, self.prime)

return self.__class__(num, self.prime-

使指數最後轉為0到p-2 的範圍內。

2. 第二章 橢圓曲線

在本章中,我們將學習橢圓曲線。在第三章我們將結合橢圓曲線和有限域的知識來理解橢圓曲線密碼學。 像有限域一樣,如果之前沒有接觸過,橢圓曲線看上去晦澀難懂。但是實際上其中的數學並不難。大部分你需要知道的橢圓曲線的知識很可能在你學完代數之後學過了。在下面這個章節里,我們會探索這些曲線和它們的應用。

2.1. 定義

橢圓曲線和很多你學習完基礎代數之後見過的方程差不多。y在等號的左邊,而x在等號的另一邊。橢圓曲線有如下的形式:

y2=x3+ax+b

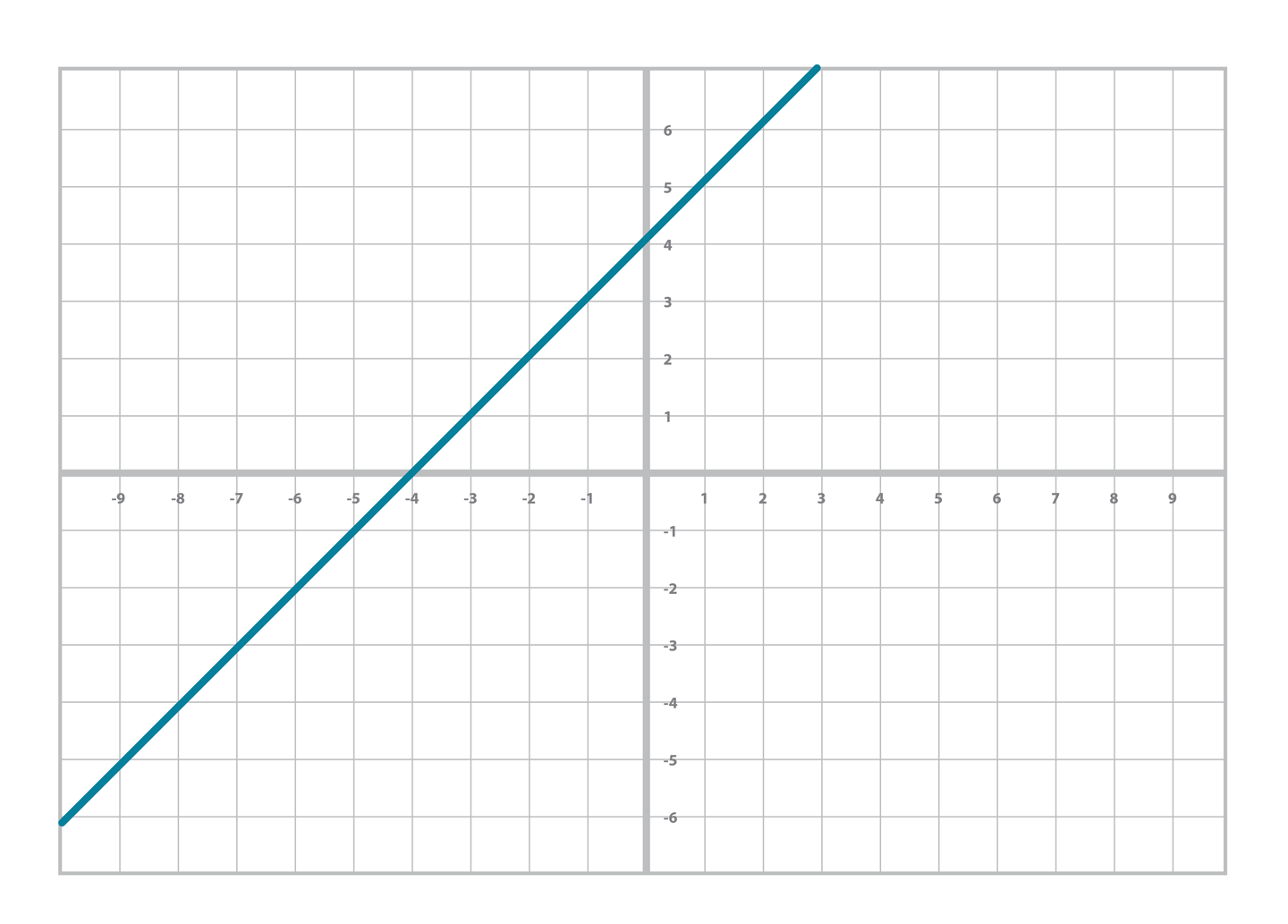

你肯定接觸過其他類似的方程。比如,你可能在基礎代數課上就學習過線性函數:

y=mx+b

你可能還記得我們把m叫做斜率,b叫做截距。你也能畫出如下圖的[figure 2-1]線性函數圖像。

Figure 2-1.一次線性方程

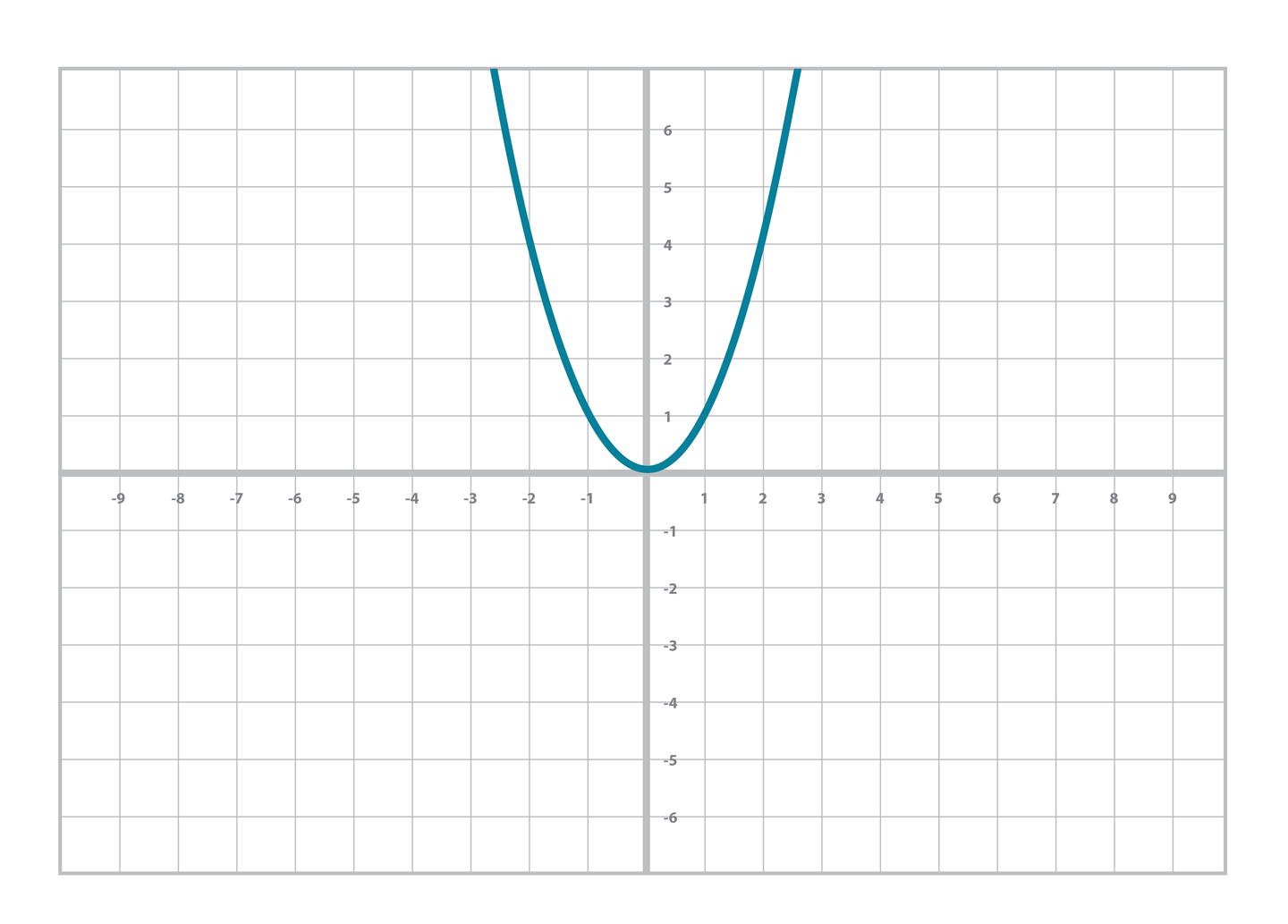

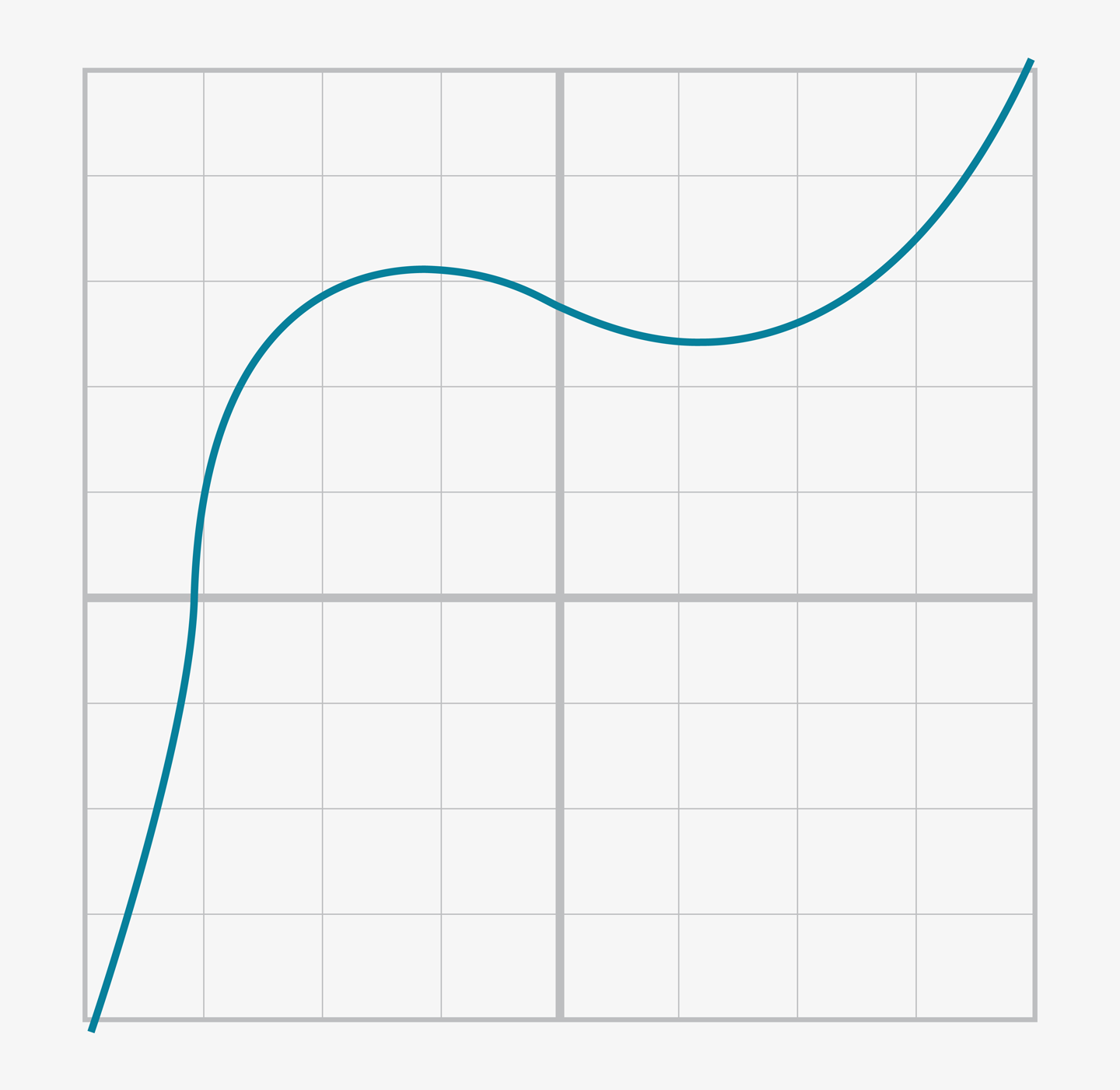

類似的,你可能也熟悉二次函數和它的圖像([Figure 2-2]):

y=ax2+bx+c

Figure2-2.二次函數

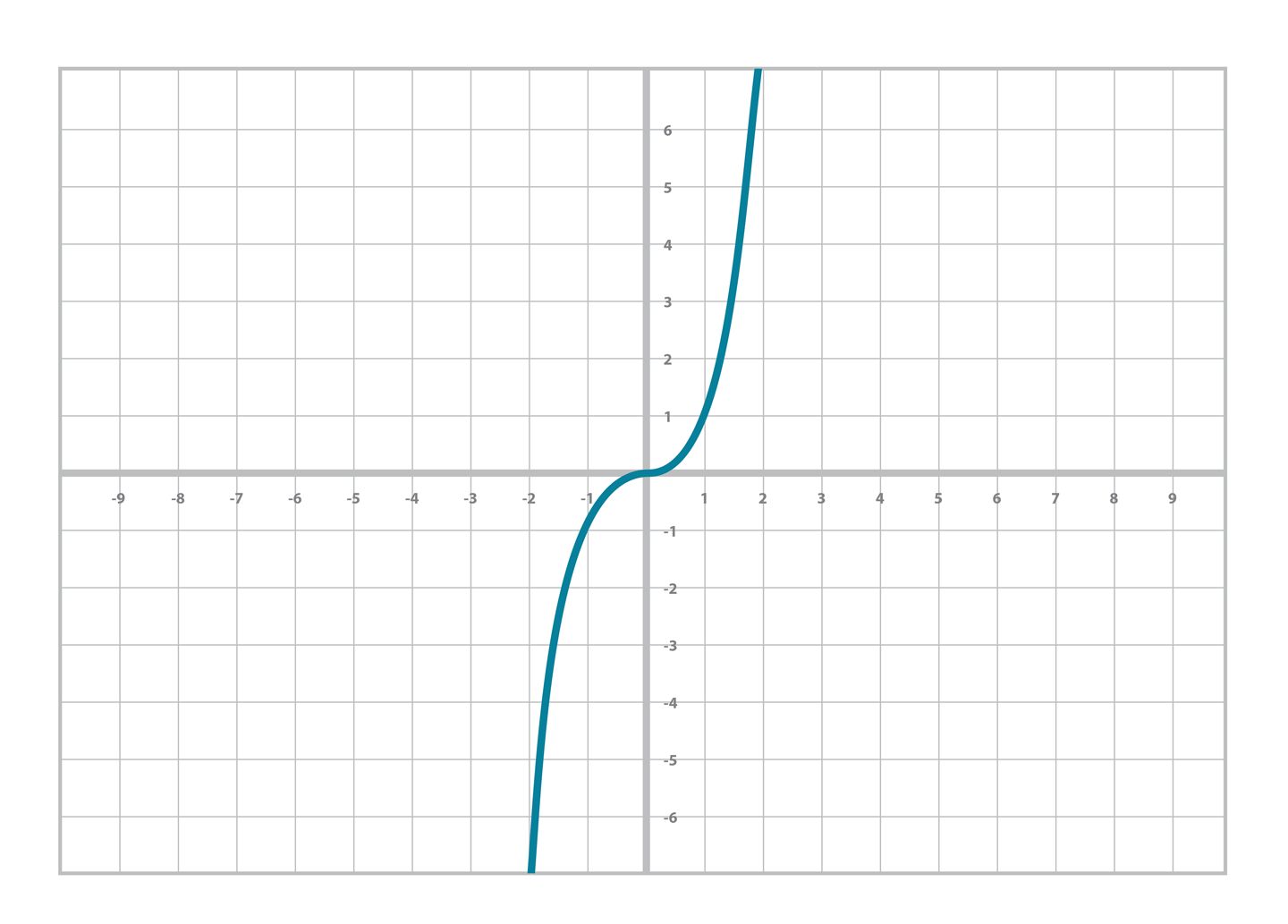

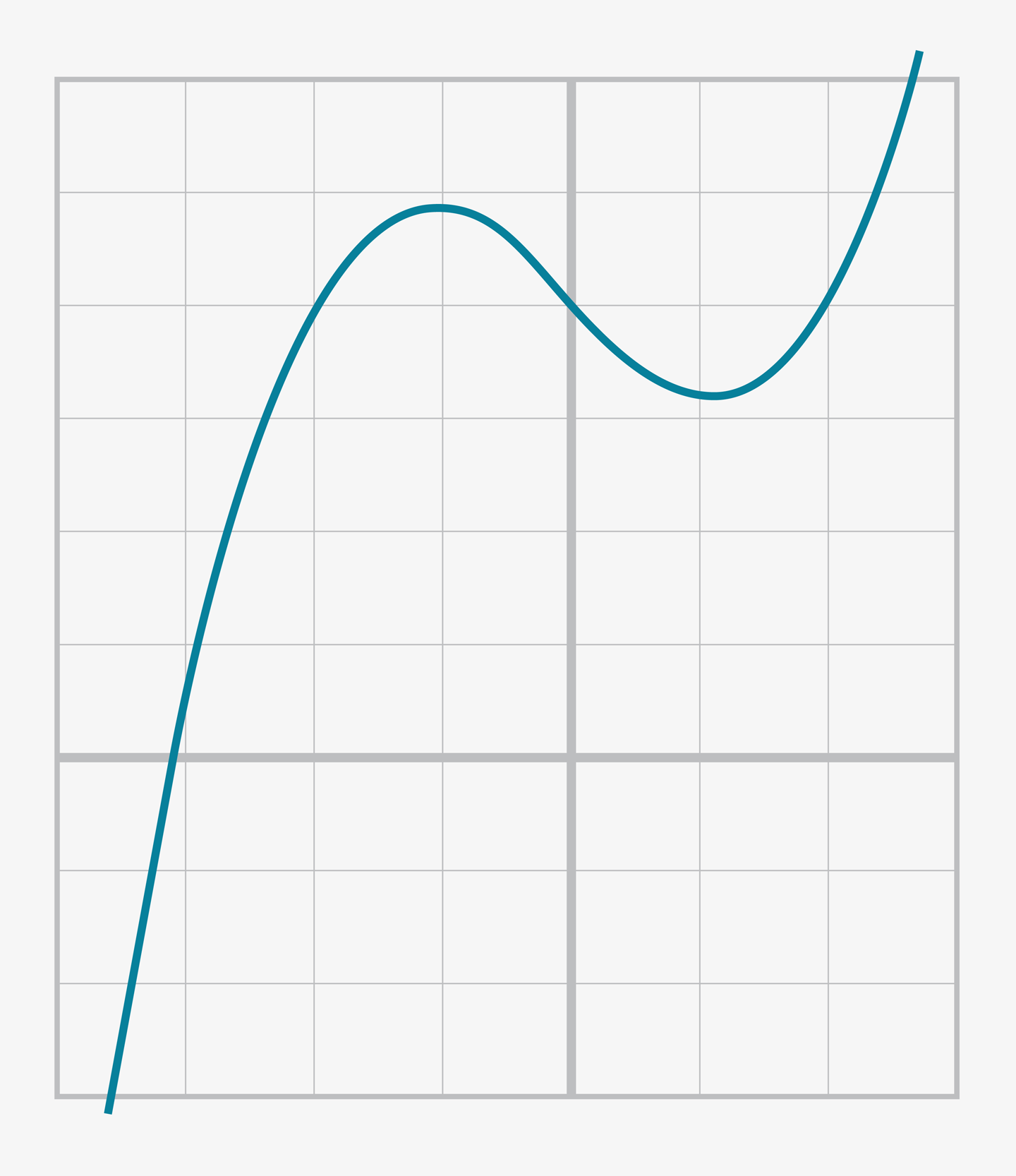

而在學習代數的某些時候,你還接觸過更高階的函數比如三次函數以及它的圖像

y=ax3+bx2+cx+d

Figure2-3.三次函數

橢圓曲線也沒有和它們有太大的差別:

y2=x3+ax+b

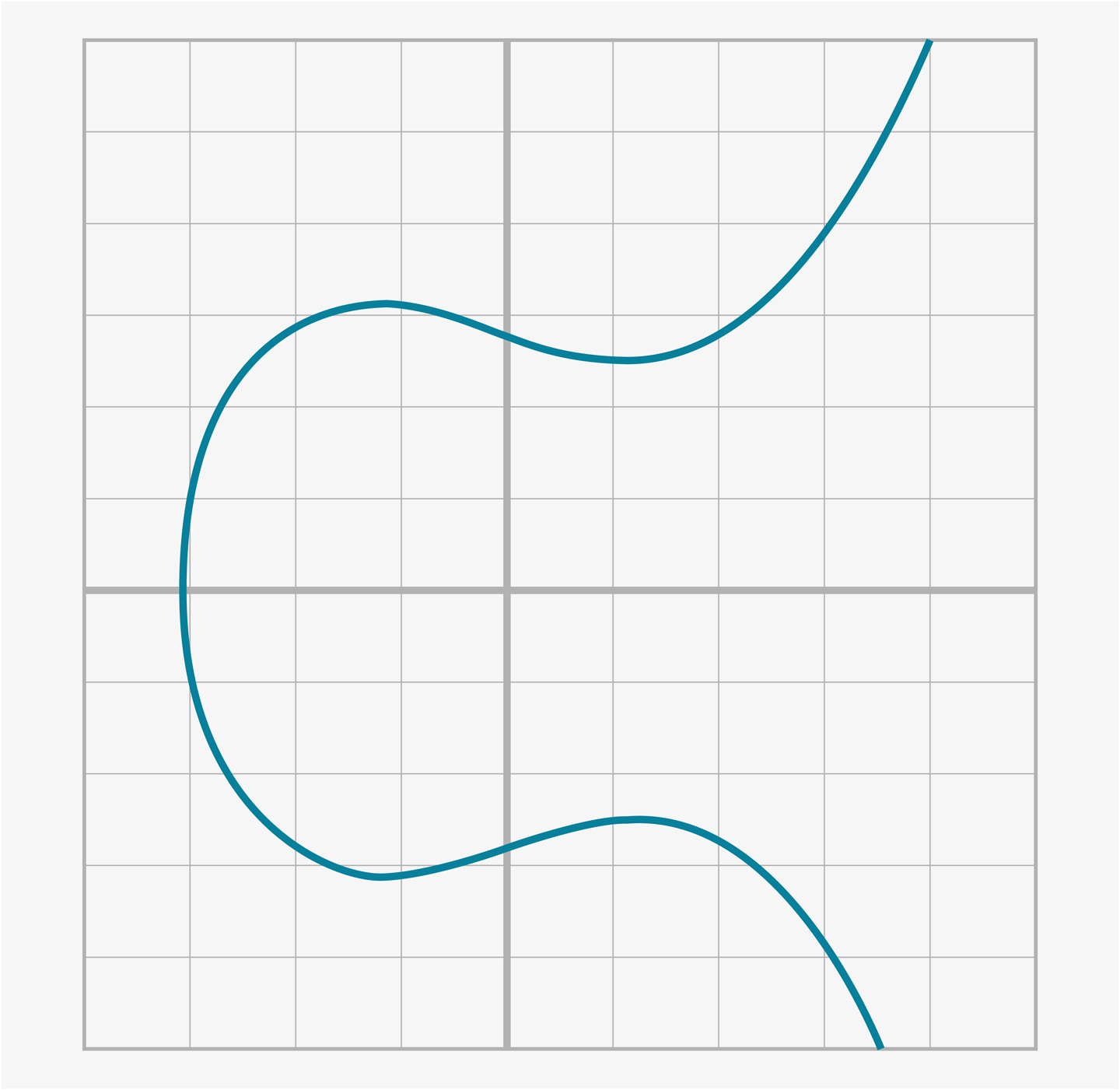

橢圓曲線和三階函數不同的的地方是等號左邊是y2, 這使得函數圖像沿x軸對稱,如圖[Figure 2-4]所示。

Figure 2-4. 連續橢圓曲線

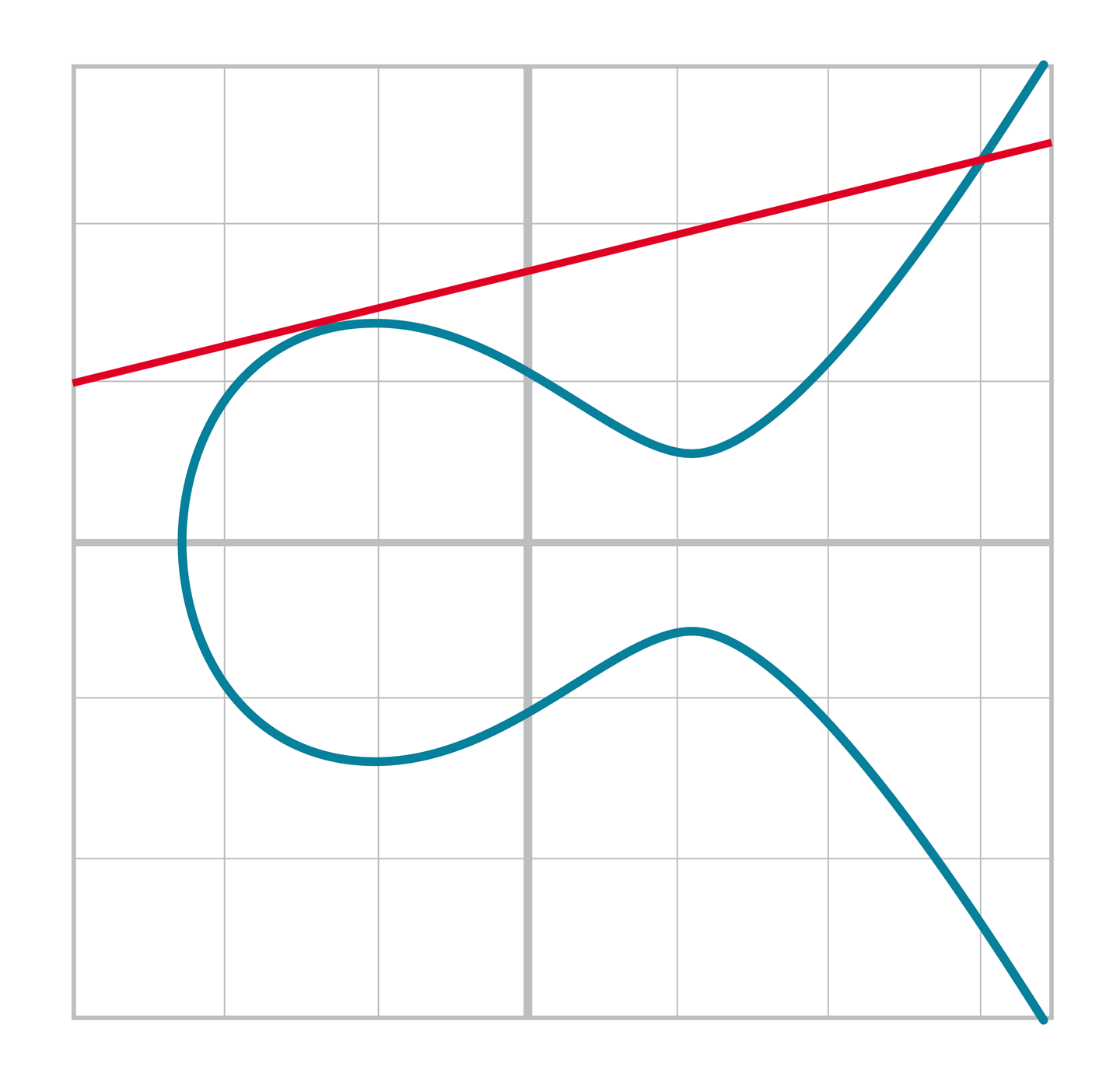

因為橢圓曲線的等號左邊是y2,所以它也不像三次函數陡峭。此外,橢圓曲線也可能是不相接(disjoint)的,如圖[Figure 2-5].

Figure2-5.不相接的橢圓曲線

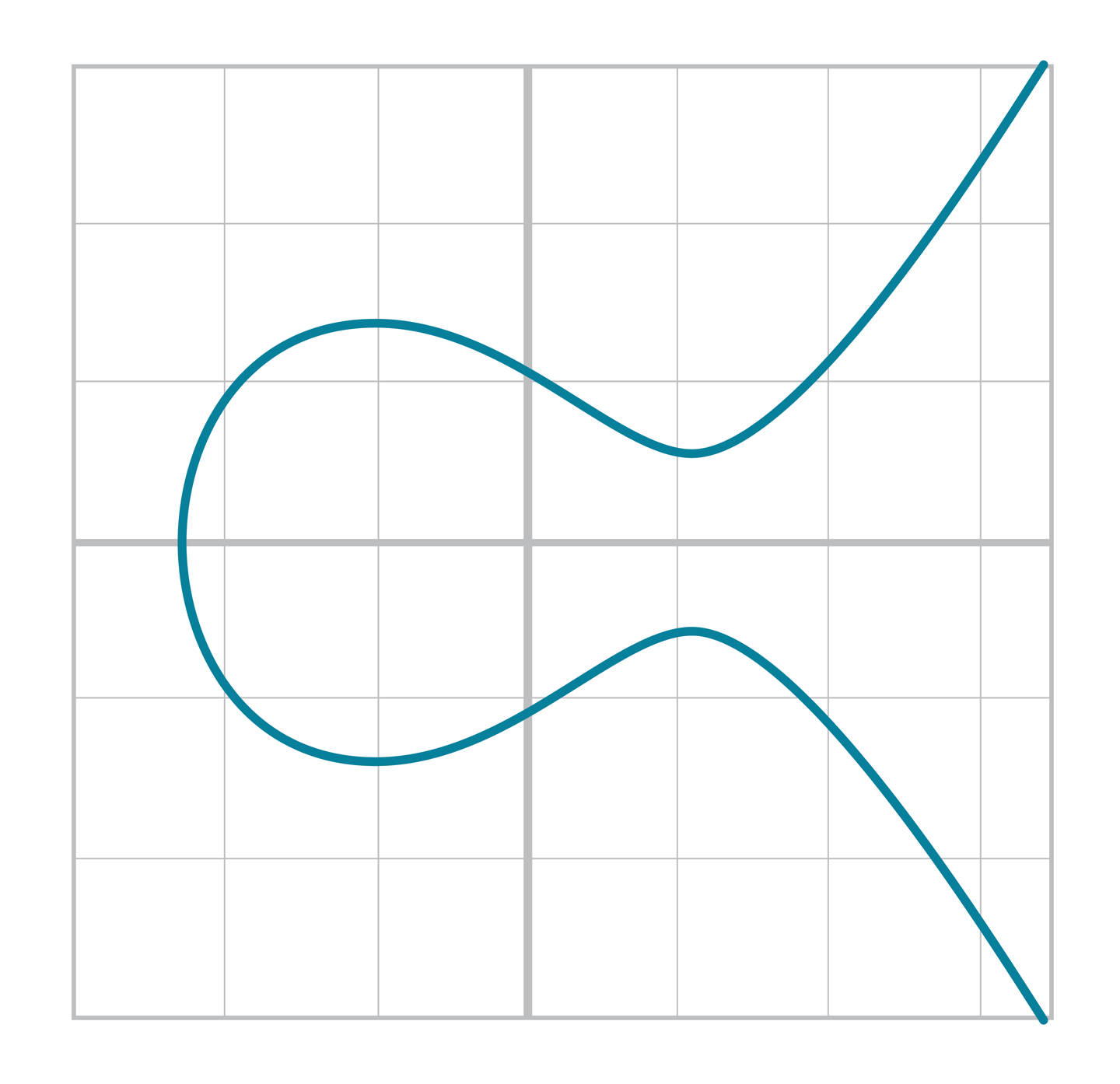

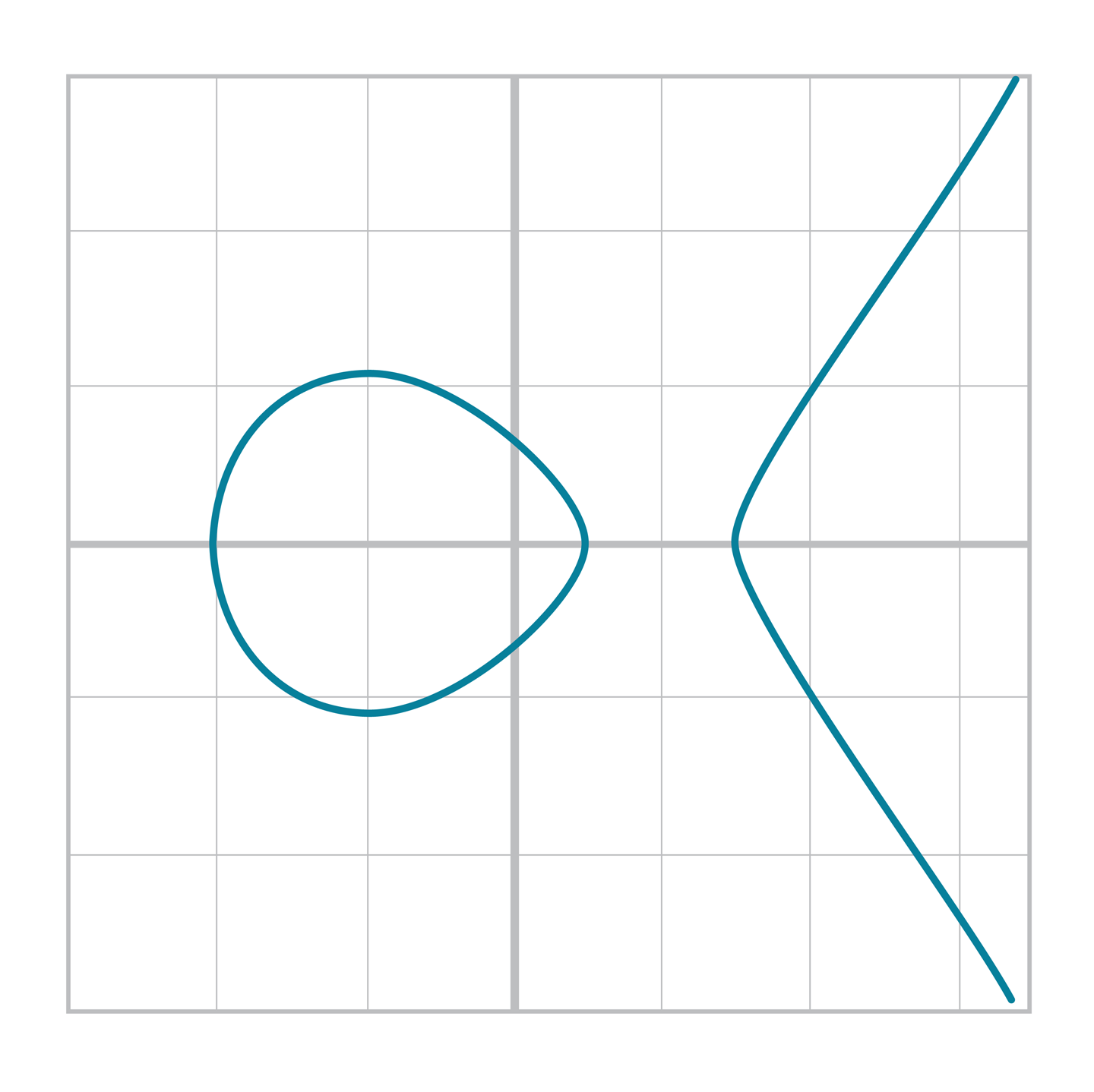

可以想象有一個三次函數([Figure 2-6]),我們對x軸以上的部分拉伸([Figure 2-7]),然後再使之關於x軸對稱([Figure 2-8])。

Figure 2-6. 第一步:一個三次函數

Figure 2-7. 第二步:拉伸三次函數

Figure 2-8. 第三步:對x軸以上部分反轉對稱

比如,比特幣使用的橢圓曲線被稱為 secp256k1, 使用下面的方程:

y2=x3+7

橢圓曲線的標準形式為y2=x3+ax+b,即這個比特幣的橢圓曲線的常數為 a=0,b=7,如圖([Figure2-9]):

Figure 2-9. secp256k1 曲線

譯注:數學上作者對橢圓曲線的定義是不完備的,橢圓曲線要求曲線是非奇異的,即不存在尖點,自相交,和孤立點的情況(作者在上文給出了孤立點的例子)。a,b需要滿足判別式Delta=-16(4a3+27b2)≠ 0的才是橢圓曲線。

2.2. 使用Python 編寫橢圓曲線

出於一些我們之後才會討論的原因,我們其實並不關心橢圓曲線本身,而是更關心橢圓曲線上的特定的點。比如在橢圓曲線 y2=x3+5x+7, 我們關心的是坐標點 (-1,1)。因此我們要先構建 Point 類來代表橢圓曲線上的點。橢圓曲線的形式為 y2=x3+ax+b ,所以可以用a和b 來定義橢圓曲線:

class Point:

def __init__(self, x, y, a, b):

self.a = a

self.b = b

self.x = x

self.y = y

if self.y**2 != self.x**3 + a * x + b:#1

raise ValueError('({}, {}) is not on the curve'.format(x, y))

def __eq__(self, other):#2

return self.x == other.x and self.y == other.y \

and self.a == other.a and self.b == other.b#1 我們要檢查某個Point是否在橢圓曲線上。

#2 兩個Point的實例當且僅當它們在相同的曲線以及擁有相同的坐標時才相等

至此,我們可以創建 Point 對象了。如果Point不在橢圓曲線上,則會報錯。

>>> from ecc import Point

>>> p1 = Point(-1, -1, 5, 7)

>>> p2 = Point(-1, -2, 5, 7)

Traceback (most recent call last):

File "<stdin>", line 1, in <module>

File "ecc.py", line 143, in __init__

raise ValueError('({}, {}) is not on the curve'.format(self.x, self.y))

ValueError: (-1, -2) is not on the curve也就是如果點不在曲線上,__init__方法會拋出異常。

2.3. 點的加法

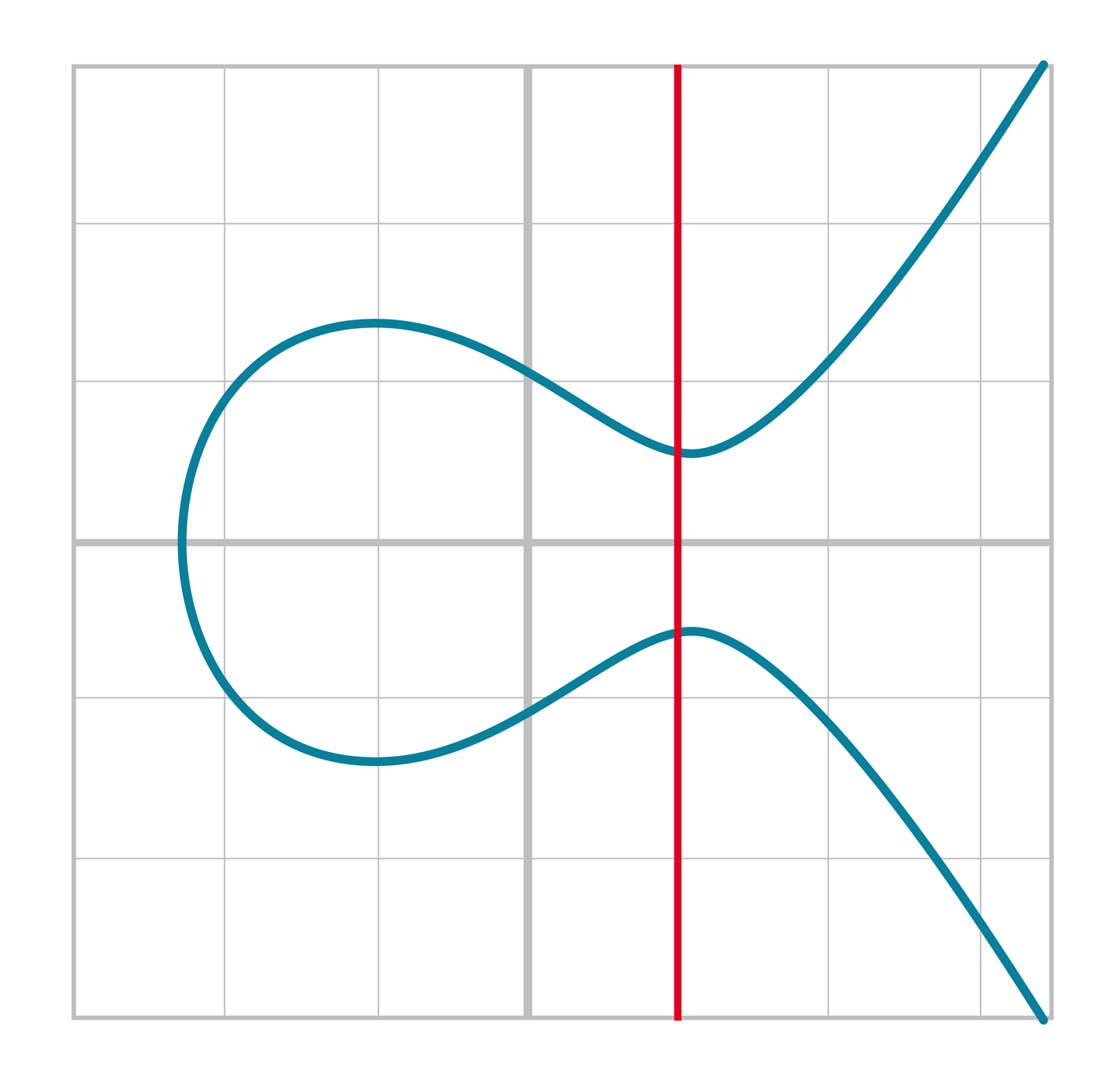

橢圓曲線因其點加法運算(point addition)而被廣泛使用。點加法指處理兩個某一橢圓曲線上的點的運算符,而運算後得到的第三個點也仍然在該橢圓曲線上。這個運算被稱為點加法是因為和數學上的加法有許多直覺上的相似性。比如點加法有交換律,這表明,點A加上點B和點B加上點A是一樣的。

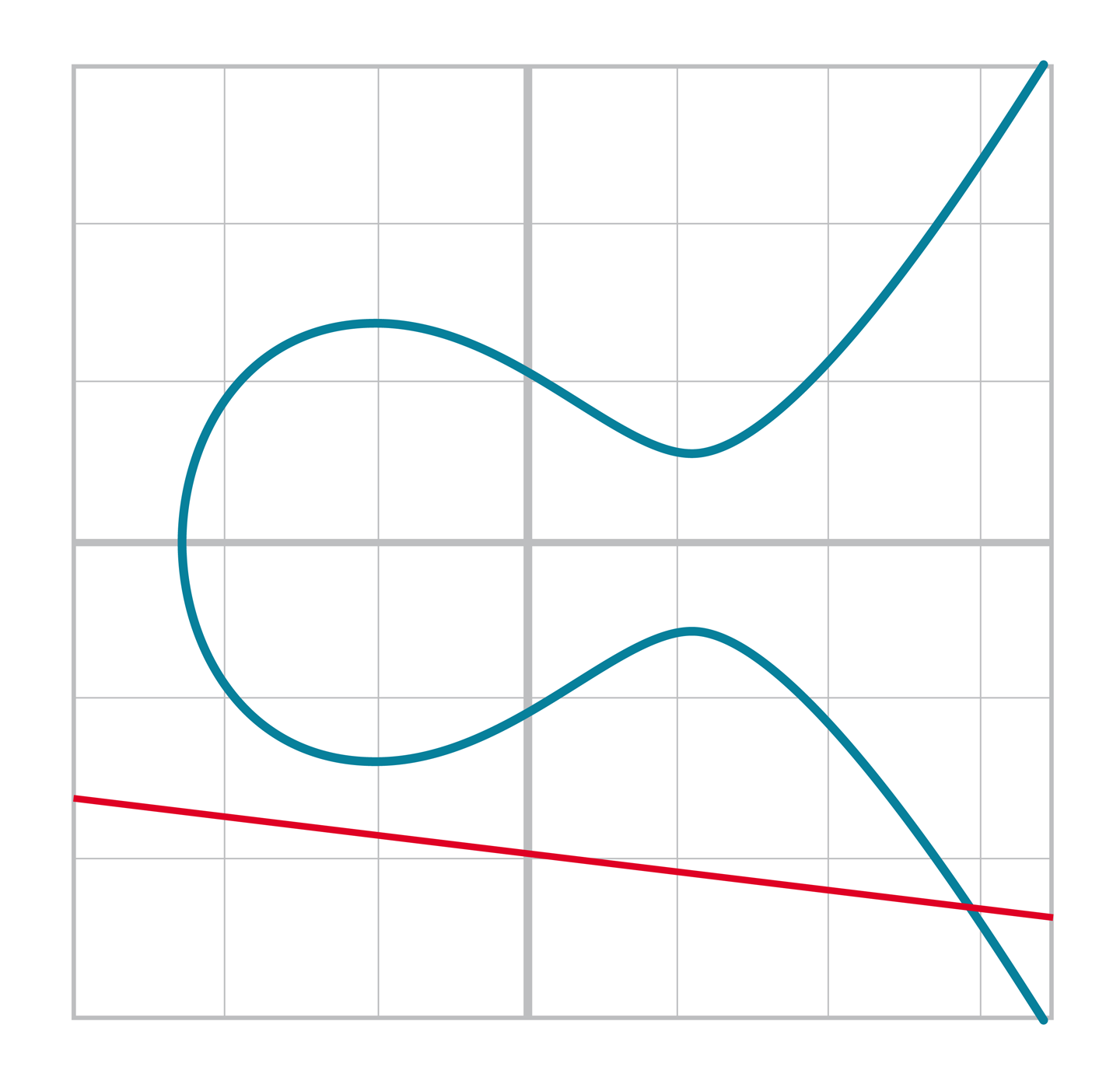

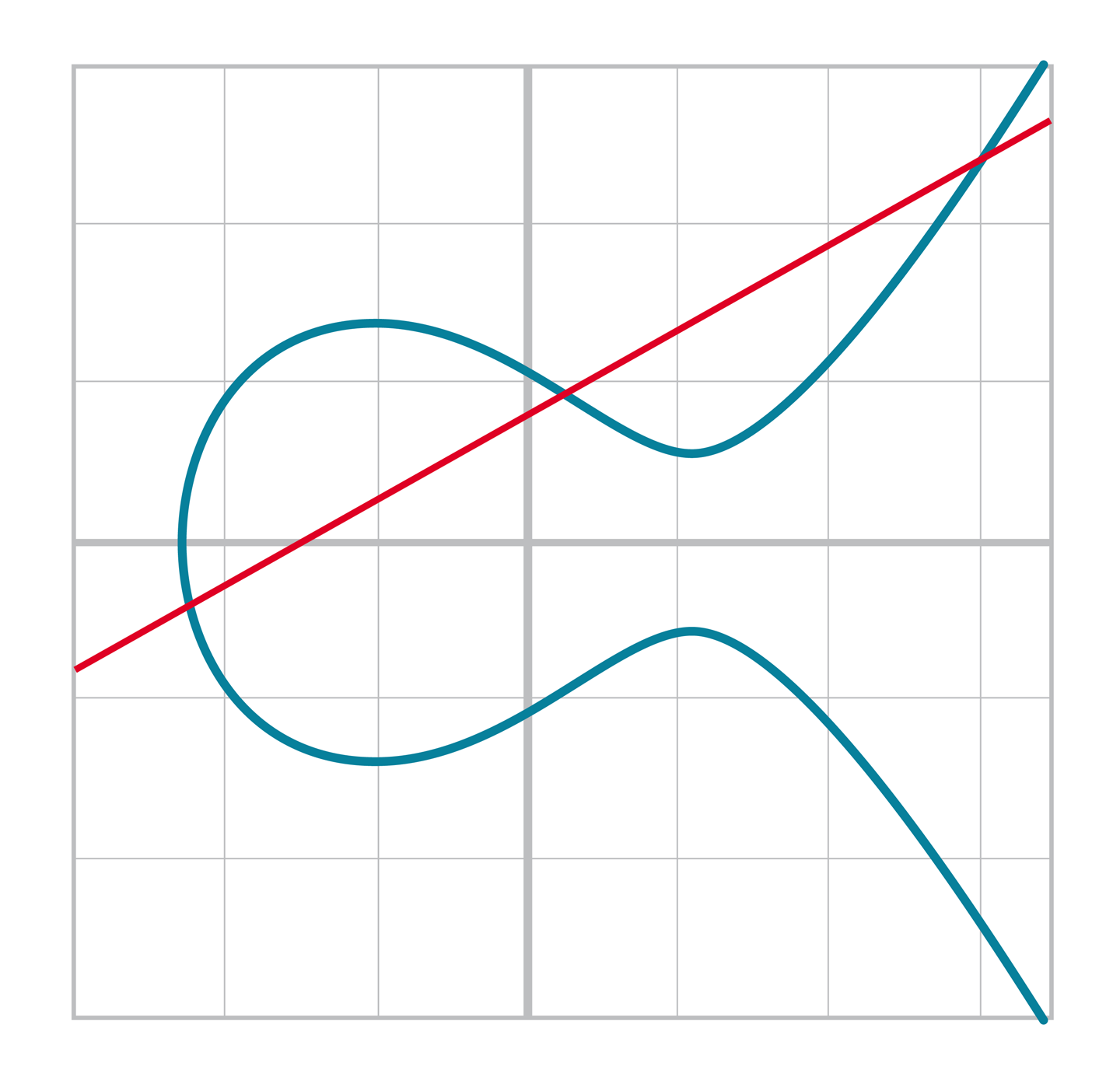

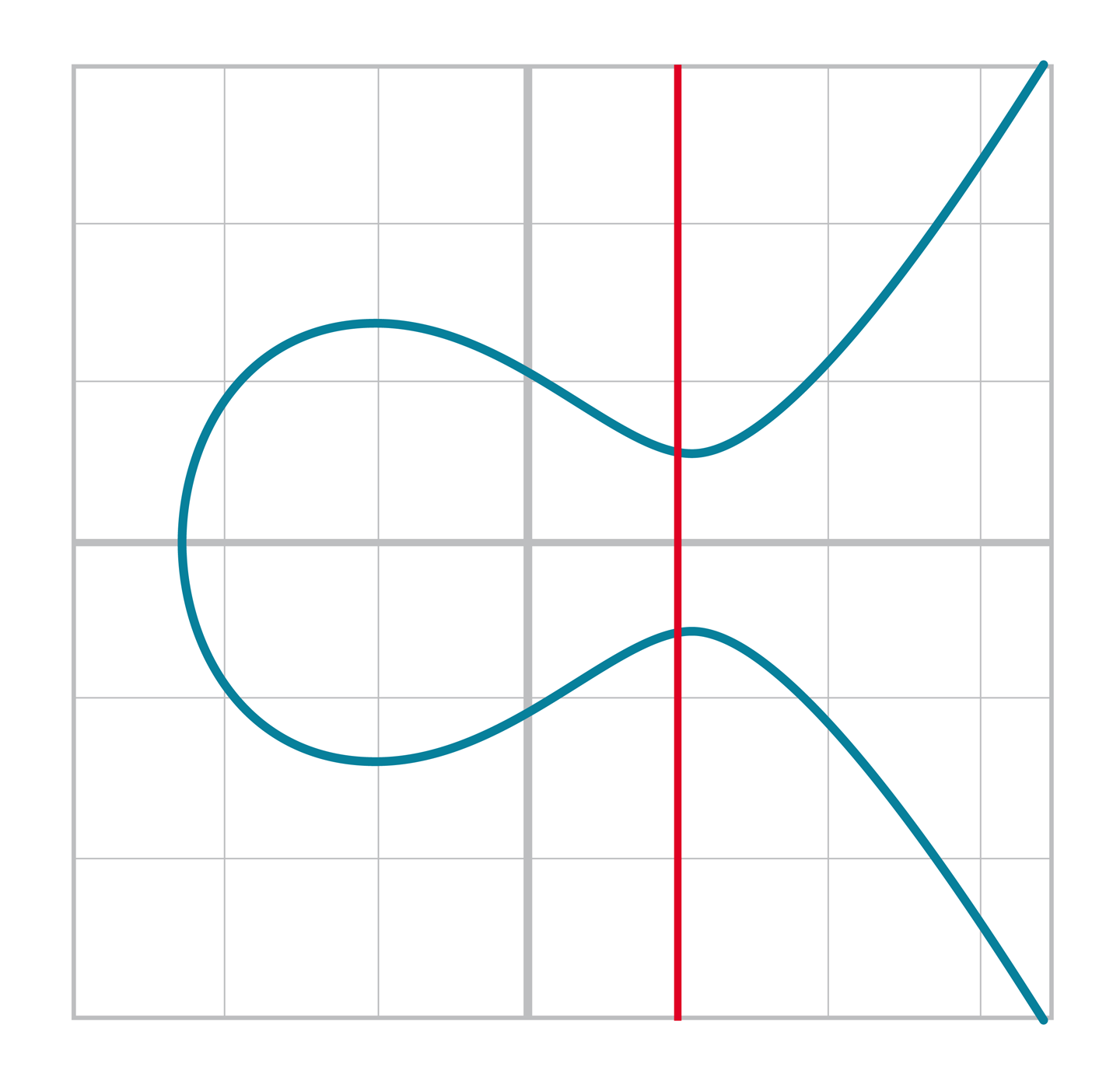

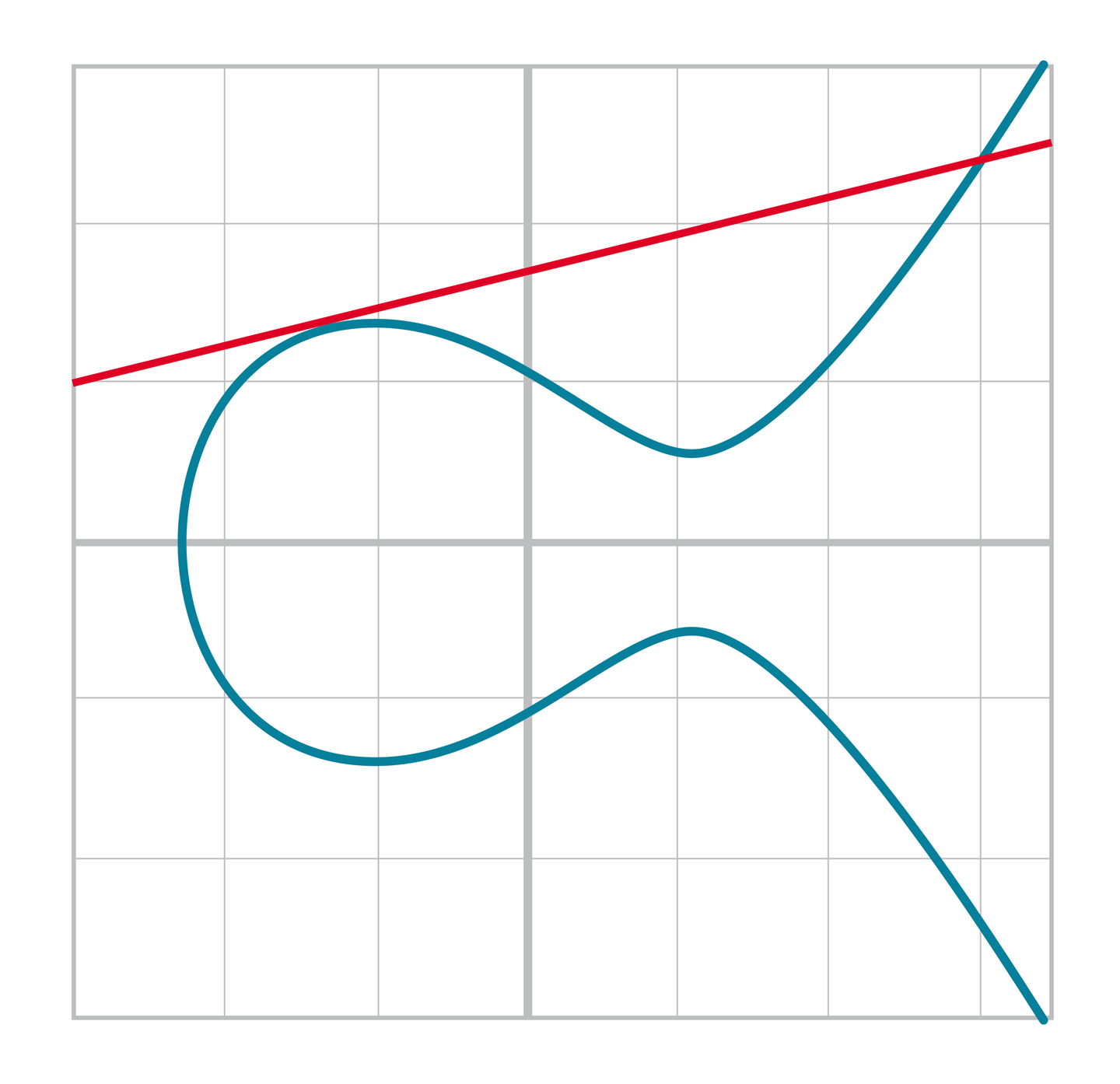

我們採用如下的方式定義點加法。我們發現對於所有的橢圓曲線而言,除了一些特例以外,一條直線只能與之相交於一個點([Figure 2-10])或者相交於三個點([Figure 2-11])。

Figure 2-10. 直線與曲線相交於一點

Figure 2-11. 直線與曲線有三個交點

下面兩種情況只有兩個交點,一種是垂直於x軸的直線([Figure 2-12])。另一種情況是直線與曲線相切([Figure 2-11])。

Figure 2-12.因為直線垂直,直線和橢圓曲線兩個交點

Figure 2-13.因為直線相切,直線和橢圓曲線有兩個交點

我們會在之後討論這兩種情況。

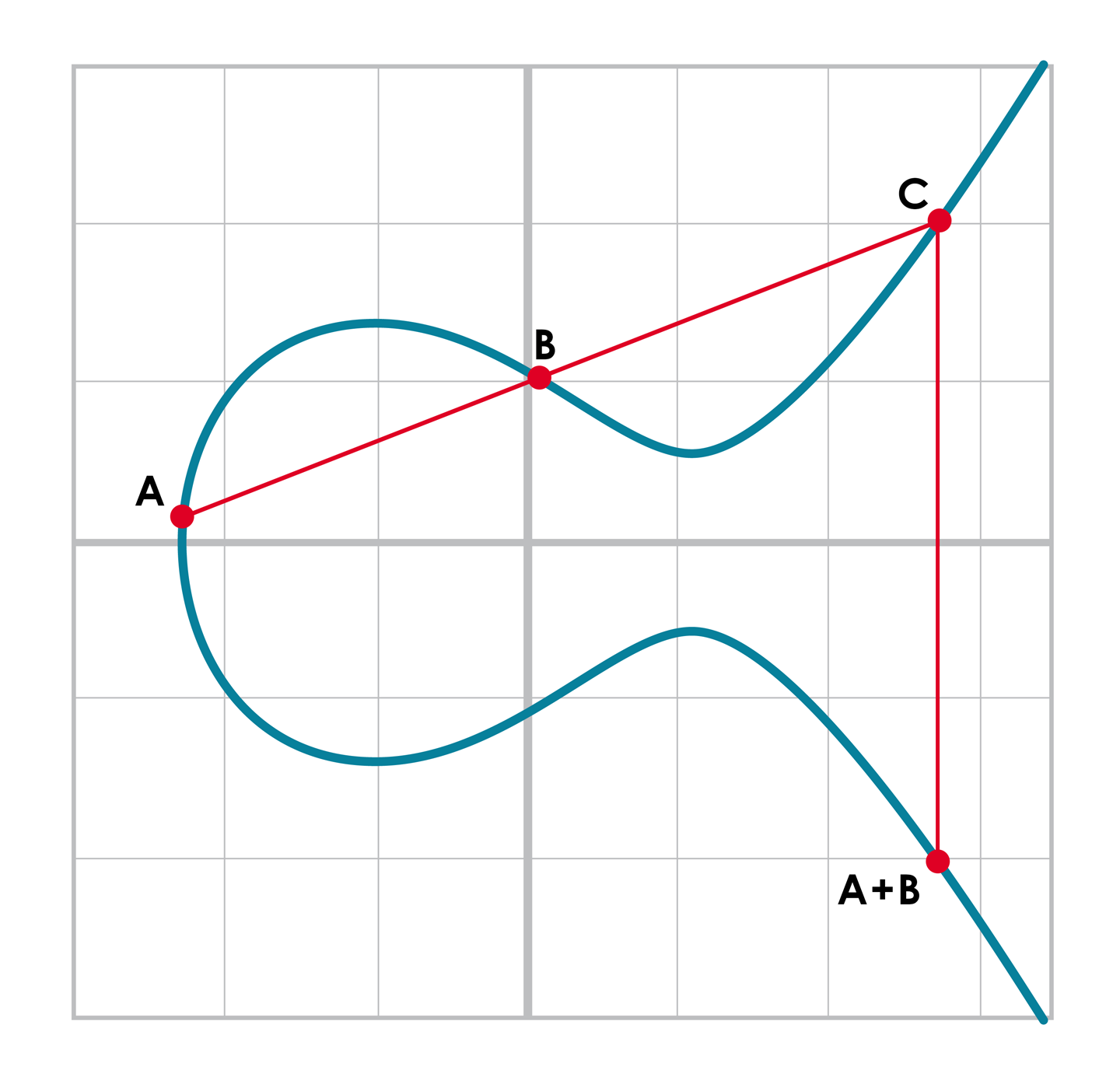

我們可以通過直線與橢圓曲線有一個或者三個交點的性質來定義點加法。任意取橢圓曲線上兩個點,因為兩個點可以確定一條直線,該直線則一定會與橢圓曲線相交於第三個點,我們對直線與橢圓曲線的第三個交點做x軸的對稱,就能得到我們定義的點加法的運算結果。

即對於橢圓曲線上的任意兩個點P1=(x1,x2) 和 P2=(x2,y2) 我們這樣計算P1+P2:

-

繪制經過P1,P2的直線,找到其與橢圓曲線的第三個交點。

-

對該點做關於x軸的對稱點。

可以參考下面的[Figure 2-14]:

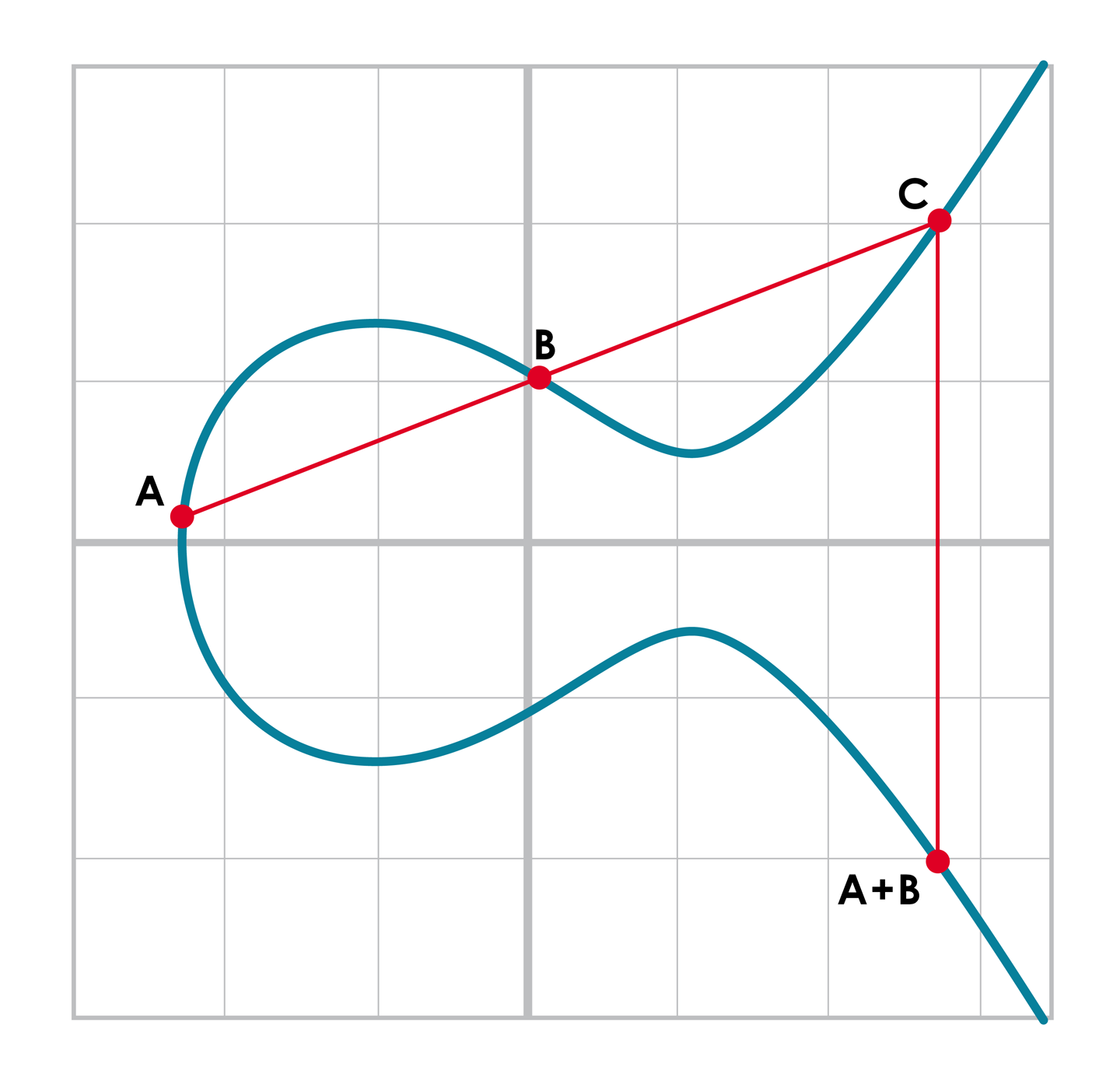

Figure 2-14.點加法

首先,繪制經過要相加的兩個點(A 和 B)的直線。與橢圓曲線的第三個交點為C。再對點C 做關於x 軸的對稱點,即為A+B的結果。

我們將要利用的一個特性是點加法的結果很難預測。儘管根據公式很容易的就獲得了點加法的結果,但是直覺上一個點加法的和,在給定任意的兩個點後,可能是橢圓曲線上任何一個點。我們回到[Figure2-14],A+B的結果在兩個點右邊,A+C 在A和C 之間的x軸上。 B+C 的和在兩個點的左邊。 在數學術語里,我們稱點加法為非線性的(nonlinear)。

2.4. 點加法的數學

點加法滿足一些和加法一致的性質,比如:

-

加法恆等元

-

交換律

-

結合律

-

可逆性

加法恆等元 指存在0,即存在點 I,和任意點A 相加後仍然為A:

I+A =A

我們把這個點稱之為無窮遠點。(之後會討論原因) 這也與可逆性相關。對於任意點 A,存在另一個點-A使得其和為加法恆等元。即:

A+(-A)=I

如圖[Figure 2-15],兩個交點關於x軸對稱

Figure 2-15. 垂直相交

這也是我們為什麼稱之為無窮遠點。我們在橢圓曲線上還有額外的一個點,這個點使垂直於x的直線與橢圓曲線第三次相交。

交換律 指 A+B=B+A,這個性質的驗證也非常直觀,因為直線經過兩個點與橢圓曲線相交於第三個點,和直線經過的兩個點的順序沒有關係。

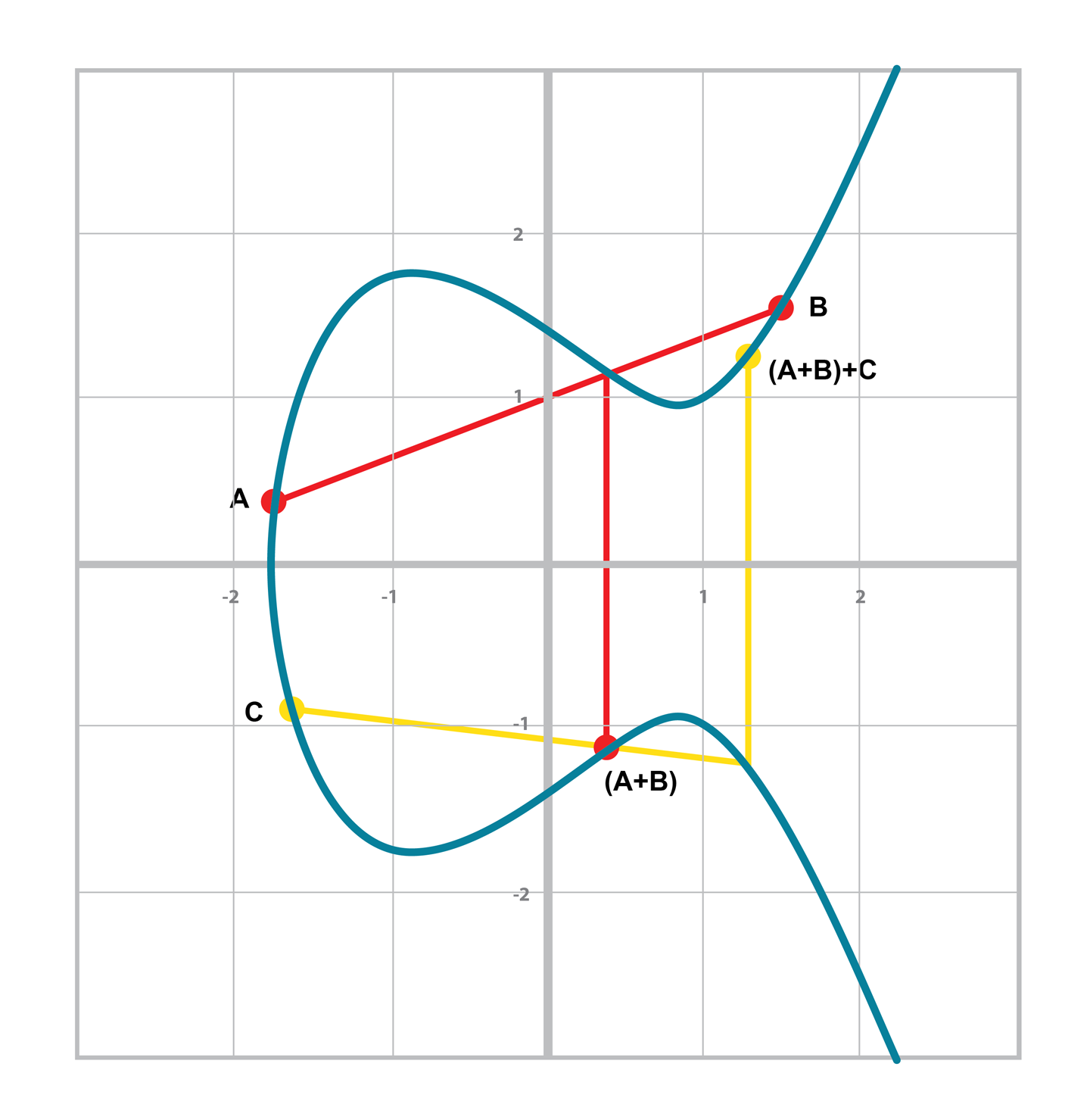

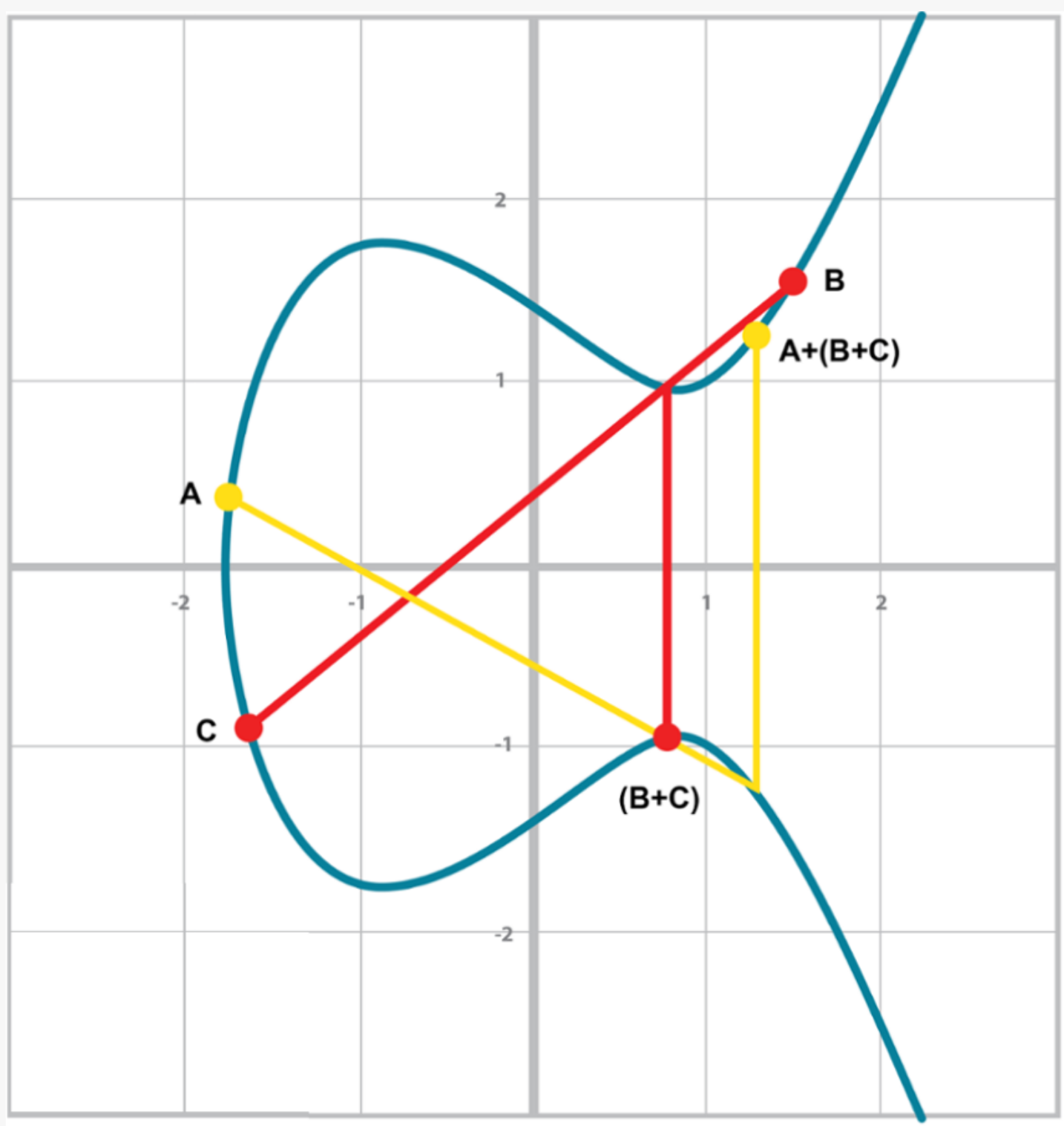

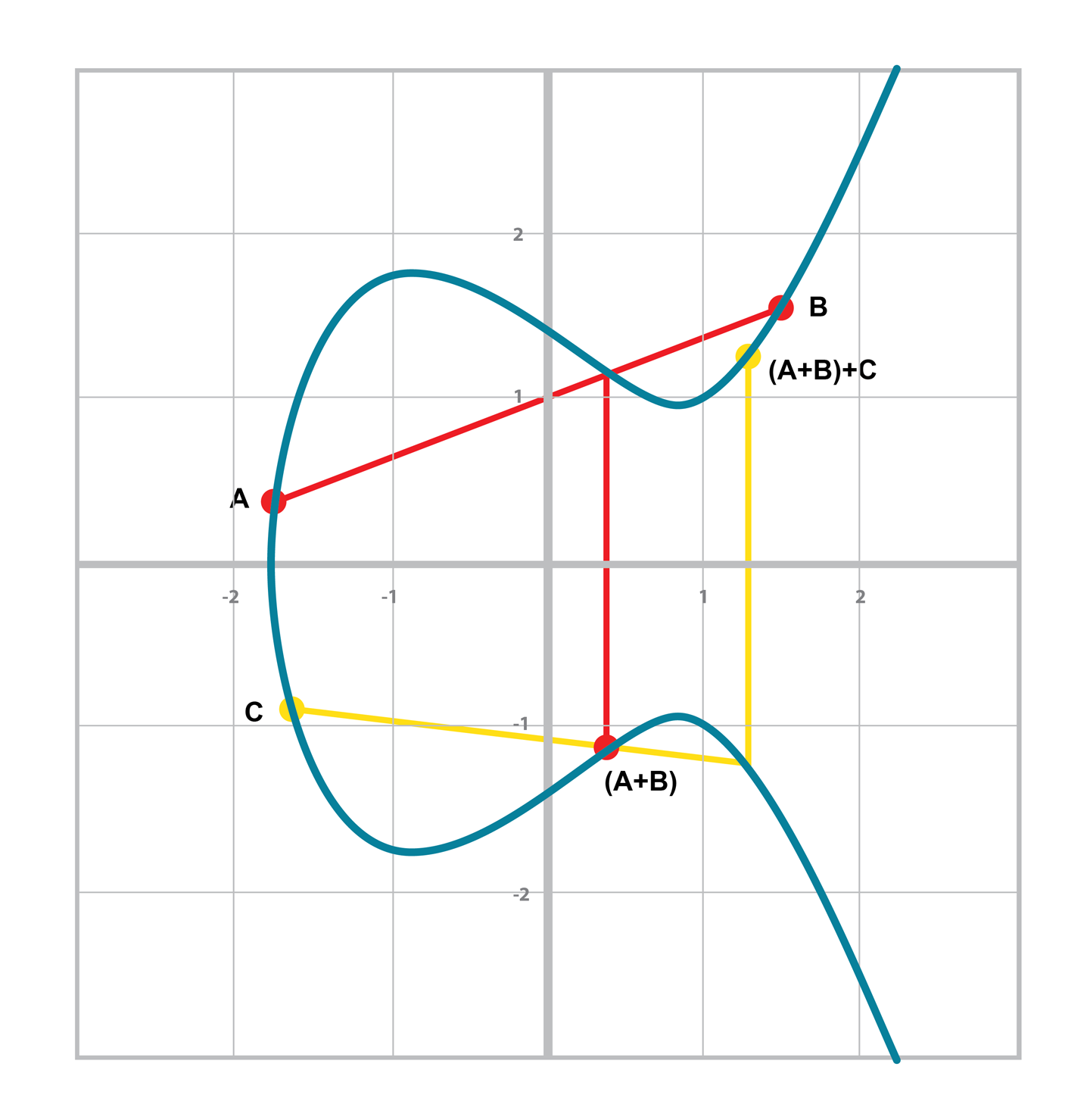

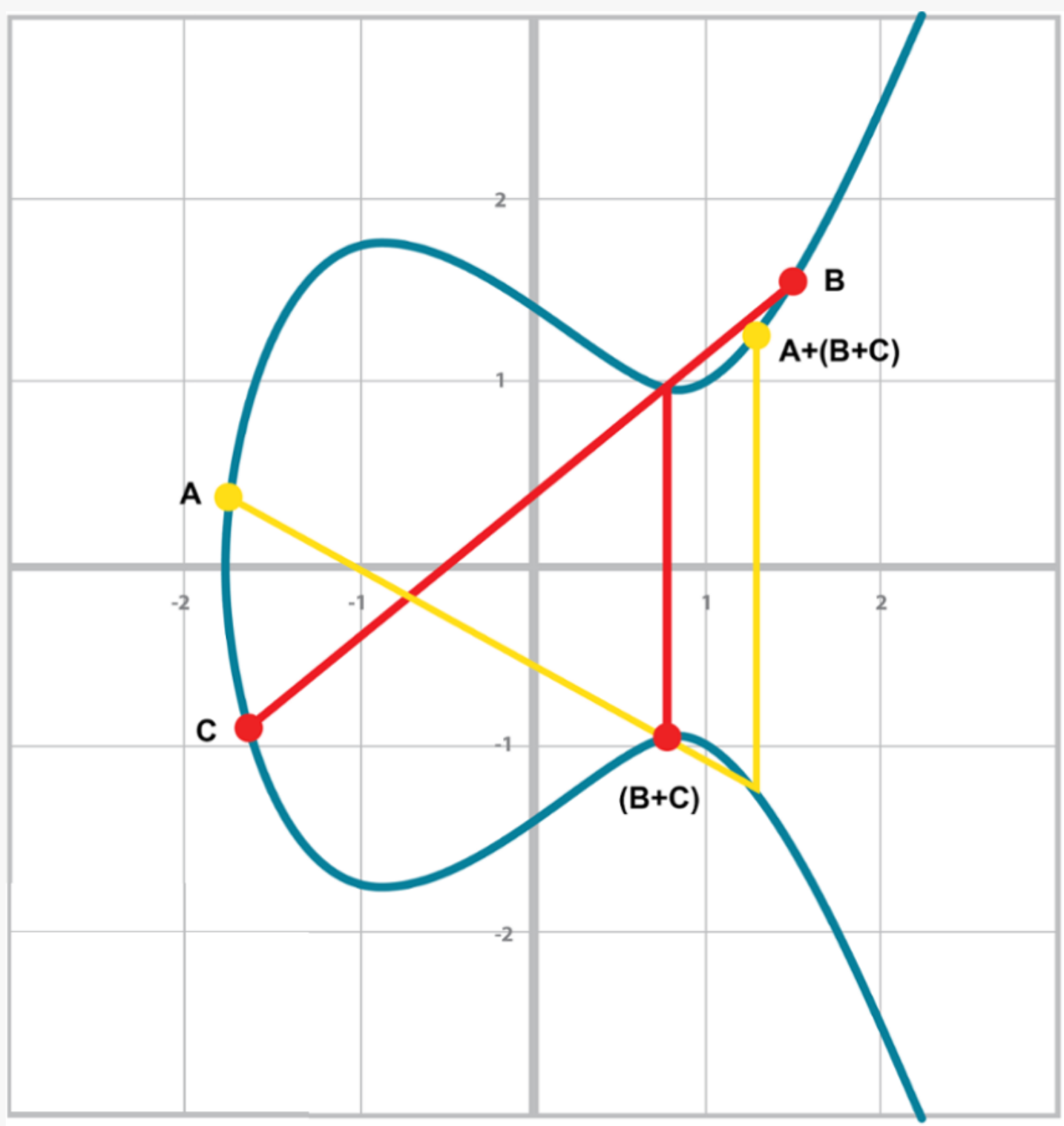

結合律 指 (A+B)C=A(B+C), 因為加法的最後一步要關於x軸做對稱,所以這個性質並不直觀。如圖 [Figure 2-16] 和 [Figure 2-17]。

可以看到在圖 [Figure 2-16]和 [Figure 2-17]中 ,兩者最終的計算結果是一致的。這表明,我們可以有理由相信 (A+B)C=A(B+C)的性質。儘管這不是對點加法結合律的嚴格數學證明,如圖可視化的過程直覺上告訴我們這是正確的。

Figure 2-16. (A+B)+C

Figure 2-17. A+(B+C)

為了方便代碼實現點加法,我們將這個過程分解成三種情況:

-

兩個點所在直線與x軸垂直或者其中一個點為無窮遠點

-

兩個點所在直線不與x軸垂直,且為兩個不相同的點

-

兩個點是相同的

2.5. 實現點加法

首先我們實現恆等元點,即無窮遠點。因為我們不能在python中直接使用表示’無窮’的值。我們使用 None 來代替,我們期待的運行效果為:

>>> from ecc import Point

>>> p1 = Point(-1, -1, 5, 7)

>>> p2 = Point(-1, 1, 5, 7)

>>> inf = Point(None, None, 5, 7)

>>> print(p1 + inf)

Point(-1,-1)_5_7

>>> print(inf + p2)

Point(-1,1)_5_7

>>> print(p1 + p2)

Point(infinity)為了實現這一功能,我們需要做兩件事情。第一步是修改原有的__init__來使無窮遠點跳過一個點是否在橢圓曲線函數上的檢查。 第二步,如我們在FieldElement中做的那樣,重載加法運算符 __add__:

class Point:

def __init__(self, x, y, a, b): self.a = a

self.b = b

self.x = x

self.y = y

if self.x is None and self.y is None:#1

return

if self.y**2 != self.x**3 + a * x + b:

raise ValueError('({}, {}) is not on the curve'.format(x, y))

def __add__(self, other):#2

if self.a != other.a or self.b != other.b:

raise TypeError('Points {}, {} are not on the same curve'.format (self, other))

if self.x is None: #3

return other

if other.x is None: #4

return self-

如果x軸和y軸的坐標都是None,表明該點為無窮遠點。

-

此處重載加法運算符。

-

self.x 的值為None,則self點為無窮遠點,即加法恆等元。因此我們返回other點作為加法的結果。

-

other.x 的值為None,則other點為無窮遠點,即加法恆等元。因此我們返回self點作為加法的結果。

2.6. 當x1≠ x2時的點加法

之前我們已經處理的相同x坐標時的點加法。接下來我們處理不同x坐標的加法。當兩點的x 坐標不相同時,我們可以使用簡單的計算公式來獲得結果。為了方便理解,我們首先計算兩點確定的直線的斜率。我們可以使用基礎代數的公式來計算: P1=(x1,y1), P2=(x2,y2), P3=(x3,y3) P1+P2=P3 s=(y2-y1)/(x2-x1)

我們可以利用斜率 s 計算x3 ,只要我們知道x3,就能計算y3,P3 的推導公式如下: x3=s2-x1-x2 y3=s(x1-x3)-y1 注意y3 是直線第三個交點的關於x軸的對稱點。

2.7. 實現 x1 ≠ x2時的點加法

要在代碼庫加入這個計算,就要修改add,來處理x1≠ x2的情況。我們有下面的公式:

s=(y2-y1)/(x2-x1) x3=s2-x1-x2 y3=s(x1-x3)-y1

在最後,我們返回一個Point 類的實例。使用__self__.__class__ 方便之後子類的繼承。

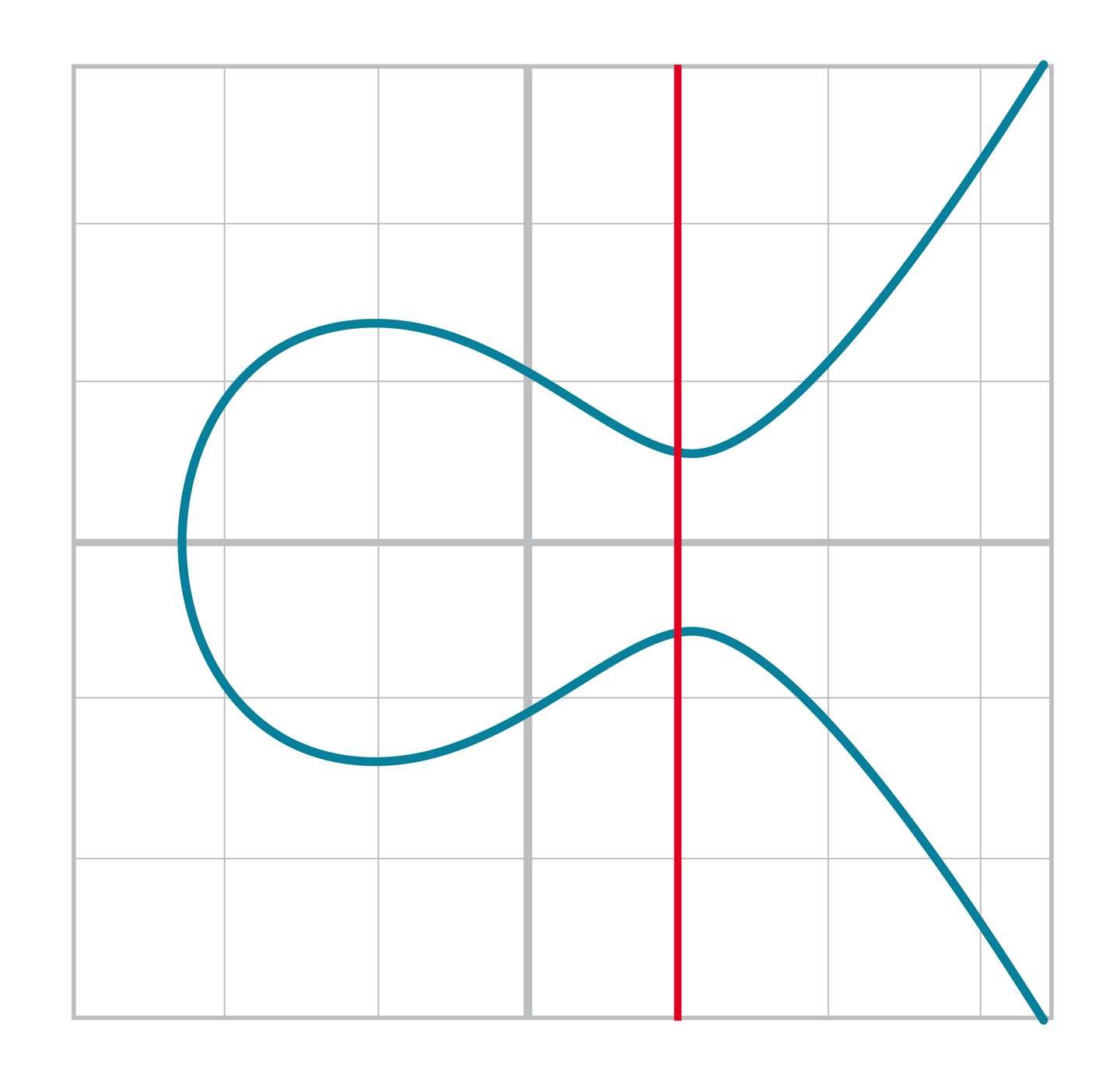

2.8. 當P1=P2時的點加法

當x軸坐標相等,y軸坐標不相等,如我們之前討論過的那樣,兩個點關於x 軸對稱,這意味著:

P1=-P2 或者P1+P2=I

我們在Exercise 3 中已經解決了這個問題。 但如果P1=P2時該如何計算呢?幾何上,我們應該做P1的切線,並找到其與橢圓曲線的另一個交點。情況如圖[Figure 2-18]所示。

Figure 2-18. 直線與橢圓曲線相切

同樣的,我們要先計算出經過點的切線的斜率:

P1=(x1,y1), P3=(x3,y3) P1+P2=P3 s=(3x12+a)/(2y1)

注意,上面的a為橢圓曲線公式中平方項x2的系數。剩餘的推導部分則跟之前的一樣,除了現在x1 = x2,因此我們可以帶入到上面的公式得到:

x3 = s2 - 2x1

y3 = s(x1-x3)-y1

|

推導橢圓曲線的切線斜率

推導橢圓曲線的切線斜率需要一點更高級的數學知識:微積分。我們知道連續函數上的一個點的斜率為: dy/dx 計算它需要對橢圓曲線的等式兩邊求導數: y2=x3+ax+b 對等式兩邊求導後,得到: 2y dy=(3x2+a)dx 整理後得到: dy/dx=(3x2+a)/(2y) 至此,我們得到了切線的斜率公式。其餘計算部分和之前的點加法的公式一致。 |

3. 第三章 橢圓曲線密碼學

在前面兩章中,我們討論了一些基本數學知識。我們學習了有限域的運算方式以及橢圓曲線的定義。在這個章節里,我們將結合這兩個知識點來學習橢圓曲線密碼學(Elliptic Curve Cryptography)。最後,我們將構建簡單的消息簽名和驗證工具,而這也是比特幣的核心部分。

3.1. 實數域上的橢圓曲線

在[第二章]中,我們通過繪制實數域上的橢圓曲線,來瞭解橢圓曲線在幾何上是什麼樣的。但實際上橢圓曲線上不只有整數,有理數,還包括所有的實數。 比如π,√2,e+⁷√19。

原因是實數本身也是一個域。除了實數域包括無限多個實數外,其他性質和有限域是一樣的,包括:

-

如果a 和 b 屬於集合,則a+b 和a⋅ b也屬於集合。

-

0 存在,並且 a+0=a。

-

1 存在,並且 a⋅1=a。

-

如果a屬於集合,則-a屬於集合,滿足a+(-a)=0。

-

如果a屬於集合,則a-1屬於集合,滿足a⋅ a-1=1。

毫無疑問,實數域滿足以上性質:實數的加法和乘法滿足1 和 2。加法恆等元和乘法恆等元 0 和 1 也存在,-x 是 x的加法逆,1/x 是x 的乘法逆。

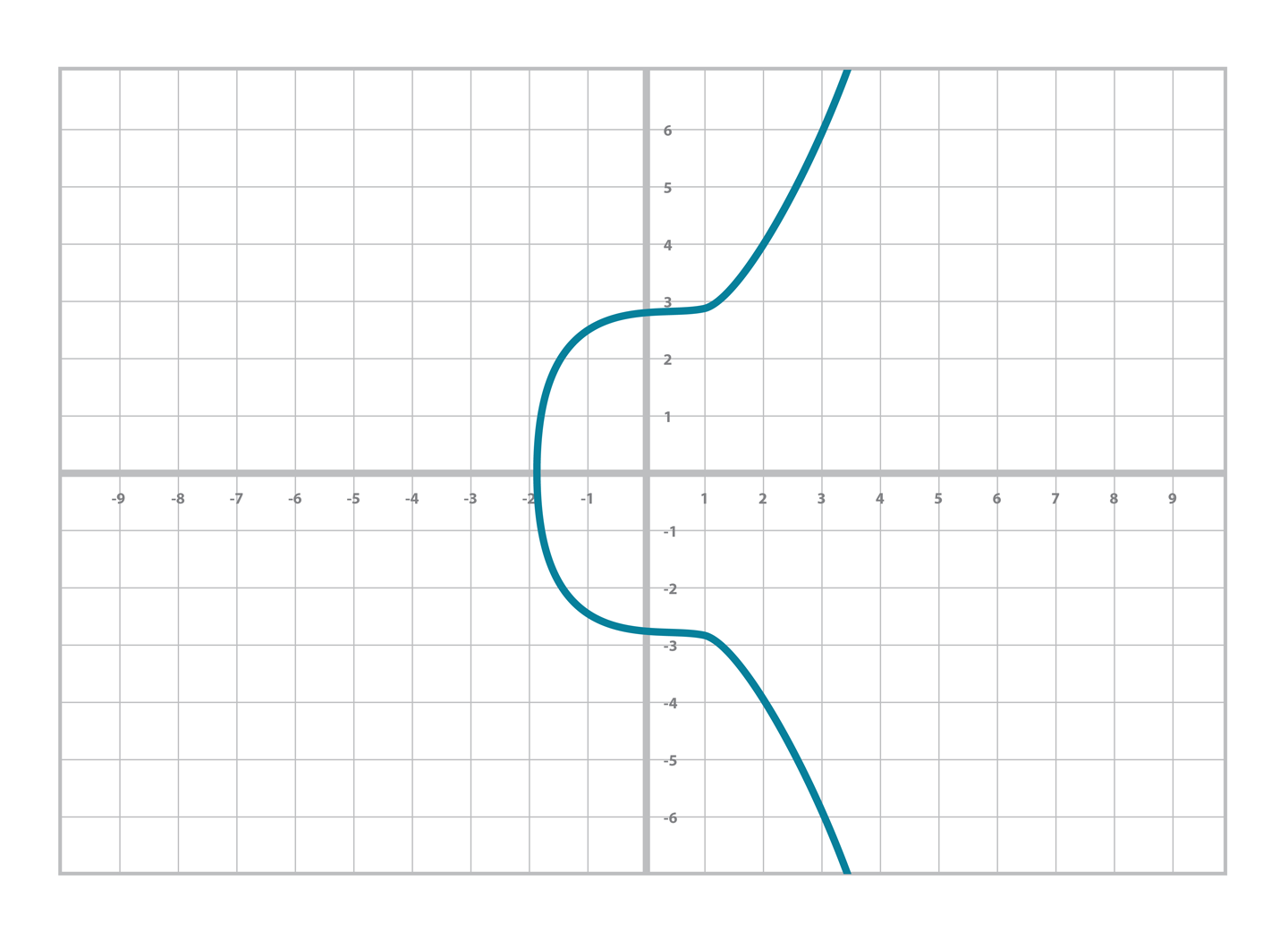

在圖形上我們可以輕而易舉地繪畫出實數。比如 y2=x3+7 的圖像為[Figure 3-1]。

Figure 3-1. 實數域上的secp 256k1曲線

實際上我們可以在任何域上使用點加法,包括我們在[第一章]學習的有限域。唯一的區別是我們使用的加減乘除須是[第一章]定義的版本,而不是「常見」的實數使用的版本。

3.2. 有限域上的橢圓曲線

一個有限域上的橢圓曲線(Elliptic curve over a finite field)是如何定義的呢?讓我們考察一下這個的方程:y2=x3+7 over F103 。可以通過計算驗證點 (17,64)在橢圓曲線上:

y2=642%103=79

x3+7=(173+7)%103=79

通過有限域的數學知識我們驗證了該點的確在這條曲線上。

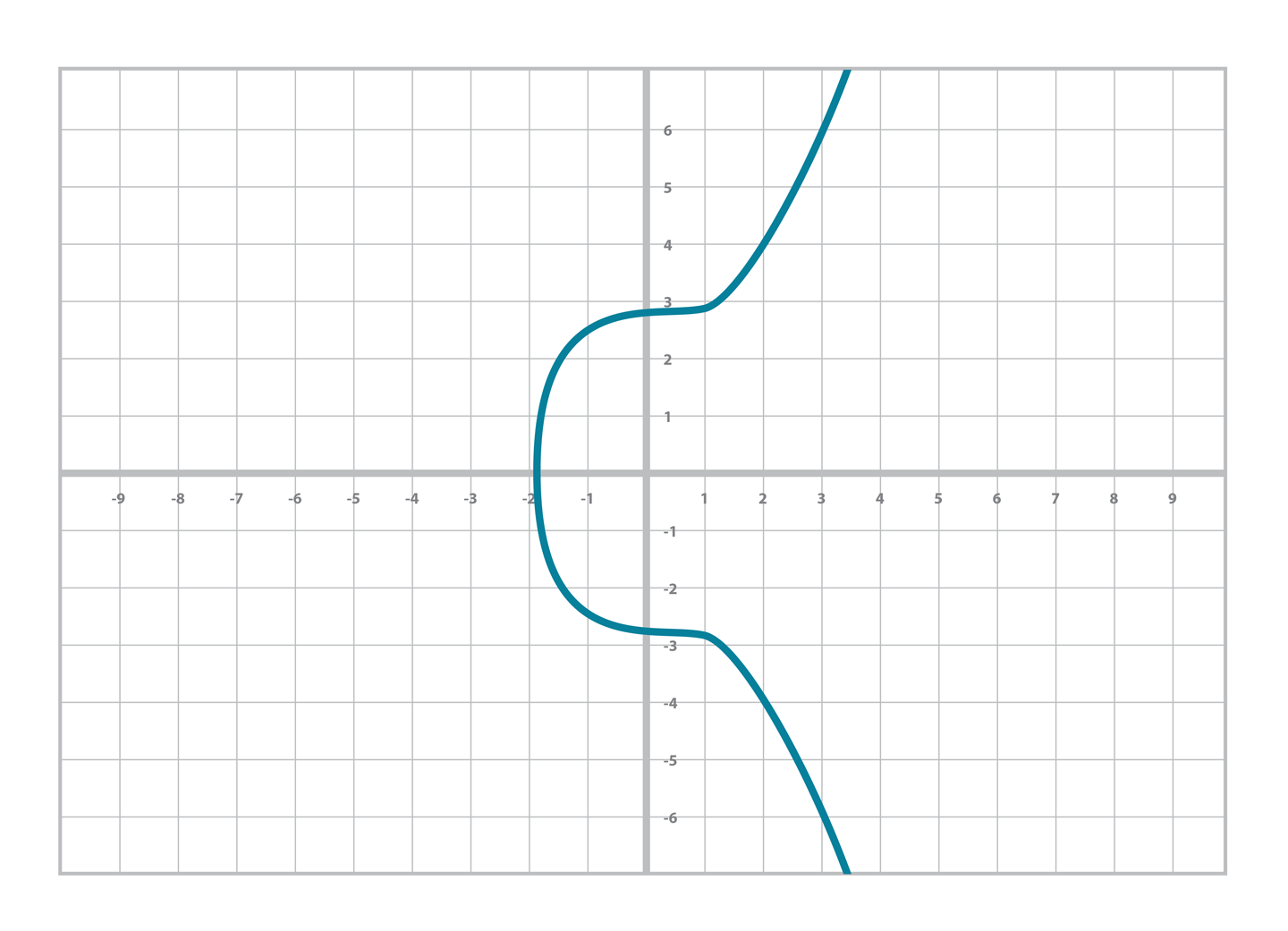

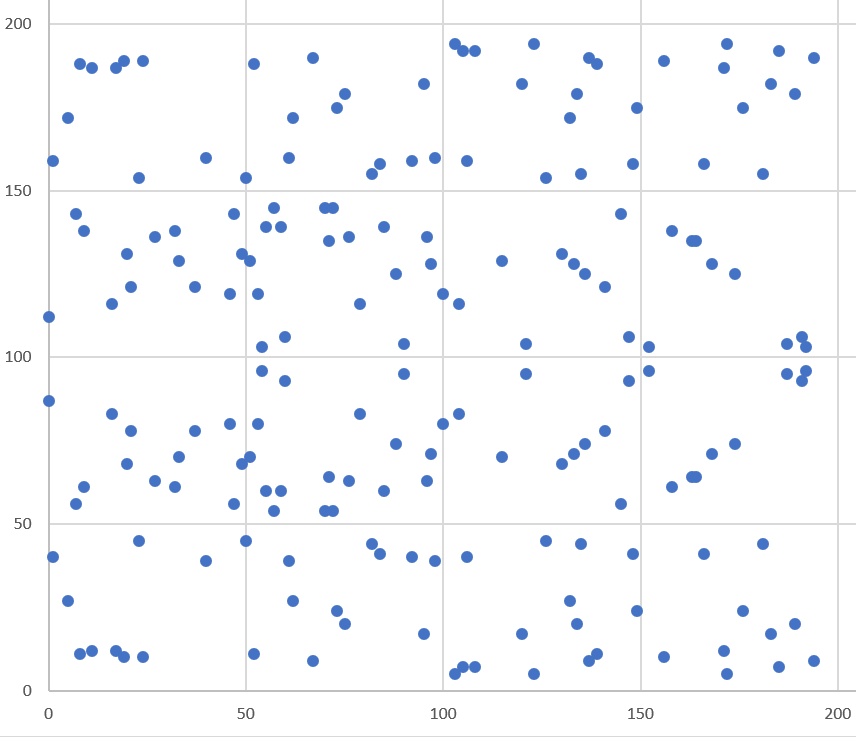

如果把所有符合方程的有限域的點繪制出來,結果會和實數域的圖像完全不一樣[Figure 3-2]。

Figure 3-2. 有限域上的橢圓曲線

如圖像所示,這是一個散點圖而不是一個光滑的曲線。這並不意外,因為本身這些(有限域的)點就是離散的。唯一能觀測到的規律是散點圖在中間部分上下對稱,原因是等式左邊的項 y2。該圖像沒有關於x 軸對稱,而是從中間對稱,原因是在有限域中沒有負數元素。

有限域上的橢圓曲線擁有非常好的性質,之前定義的關於有限域的加減乘除和指數運算仍然適用。雖然看上去非常神奇,儘管和你熟悉常見的計算模式非常不一樣,但抽象代數確有這樣的規律性。

3.3. 實現有限域上的橢圓曲線

因為我們在有限域上已經定義過+-× 和 / 運算符。現在我們可以結合兩個類來實現有限域上的橢圓曲線:

>>> from ecc import FieldElement, Point

>>> a = FieldElement(num=0, prime=223)

>>> b = FieldElement(num=7, prime=223)

>>> x = FieldElement(num=192, prime=223)

>>> y = FieldElement(num=105, prime=223)

>>> p1 = Point(x, y, a, b)

>>> print(p1)

Point(192,105)_0_7 FieldElement(223)當我們初始化一個點的時候,我們可以運行下面這段代碼:

class Point:

def __init__(self, x, y, a, b): self.a = a

self.b = b

self.x = x

self.y = y

if self.x is None and self.y is None:

return

if self.y**2 != self.x**3 + a * x + b:

raise ValueError('({}, {}) is not on the curve'.format(x,y))其中的加法(+),乘法(),指數(*),和不等判斷(!=)的運算符使用FieldElement的方法__add__ ,__mul__, __pow__ 和__ne__ 的重載,而不是整數使用的版本。對同一個曲線的基礎運算給出不同定義是我們構造橢圓曲線加密庫的方法。

有限域上的橢圓曲線的點所需要的兩個基礎類我們在之前完成了。但是為了測試其正確性,我們有必要建立一個測試組件。比如利用[Exercise 1]作為測試數據的一部分。

class ECCTest(TestCase):

def test_on_curve(self):

prime = 223

a = FieldElement(0, prime)

b = FieldElement(7, prime)

valid_points = ((192, 105), (17, 56), (1, 193))

invalid_points = ((200, 119), (42, 99))

for x_raw, y_raw in valid_points:

x = FieldElement(x_raw, prime)

y = FieldElement(y_raw, prime)

Point(x, y, a, b) # (1)

for x_raw, y_raw in invalid_points:

x = FieldElement(x_raw, prime)

y = FieldElement(y_raw, prime)

with self.assertRaises(ValueError):

Point(x, y, a, b) # (1)#1 在數據初始化時,我們把FieldElement 對象傳遞給Point 類。好處之一是我們之後可以使用在FieldElement中重載後的運算符。

我們可以如下運行測試:

>>> import ecc

>>> from helper import run # (1)

>>> run(ecc.ECCTest('test_on_curve'))

.

----------------------------------------------------------------------

Ran 1 test in 0.001s

OK-

helper是包含一些非常有用的工具函數的模區塊,比如這次使用的單元測試。

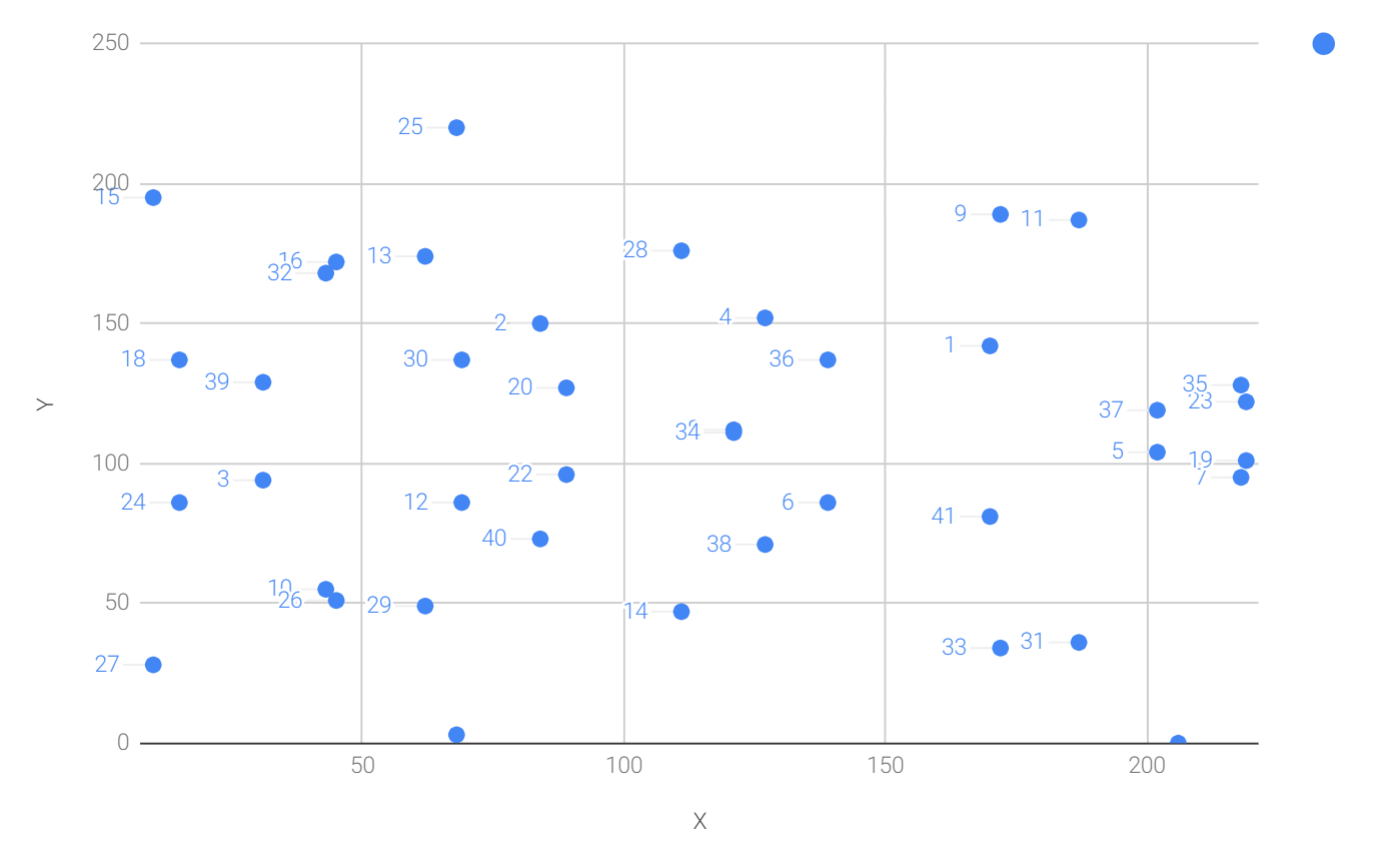

3.4. 有限域上的點加法

我們可以繼續使用有橢圓曲線上的那些函數,包括一次函數:

y=mx+b

結果顯示,有限域上的直線可能和你的預期並不一致。([Figure 3-3])

Figure 3-3. 有限域上的直線

無論如何,該方程在有限域上仍然是有意義的。並且對給定x,我們可以計算出y的值。點加法也一樣在有限域上有效。因為實際上橢圓曲線點加法可以在所有的域使用。我們在有限域上使用的也是相同的計算方法,即 當x1≠ x2:

P1 = (x1,y1), P2 = (x2,y2), P3 = (x3,y3)

P1 + P2 = P3

s = (y3 – y1)/(x3 – x1)

x3 = s2 – x1 – x2

y3 = s(x1 – x3) – y1

當 P1=P2 時:

P1 = (x1,y1), P3 = (x3,y3)

P1 + P1 = P3

s = (3x12 + a)/(2y1)

x3 = s2 – 2x1

y3 = s(x1 – x3) – y1

所有在橢圓曲線上的操作在有限域上依然是有效的,這能幫助我們構建一些密碼學基礎工具。

3.5. 實現有限域上的點加法

因為我們使用了重載的方式實現了 FieldElement 類的__add__, __sub__, __mul__, __truediv__,__pow__, __eq__, 和 __ne__ 方法。我們可以使用有限域的實例來初始化有限域:

>>> from ecc import FieldElement, Point

>>> prime = 223

>>> a = FieldElement(num=0, prime=prime)

>>> b = FieldElement(num=7, prime=prime)

>>> x1 = FieldElement(num=192, prime=prime)

>>> y1 = FieldElement(num=105, prime=prime)

>>> x2 = FieldElement(num=17, prime=prime)

>>> y2 = FieldElement(num=56, prime=prime)

>>> p1 = Point(x1, y1, a, b)

>>> p2 = Point(x2, y2, a, b)

>>> print(p1+p2)

Point(170,142)_0_7 FieldElement(223)3.6. 橢圓曲線的標量乘法

因為一個點可以加上這個點本身,所以我們引入一個新的記號:

(170,142) + (170,142) = 2 ⋅ (170,142)

類似的,因為結合律,我們可以對點本身再加一次: 2 ⋅ (170,142) + (170,142) = 3 ⋅ (170, 142)

我們可以重復做很多次的類似運算。這就是我們所謂的標量乘法(scalar mulpiplication )。因此在一個點的前面我們可以增加一個標量。我們能這樣做的原因是我們定義的點加法是有結合律的。

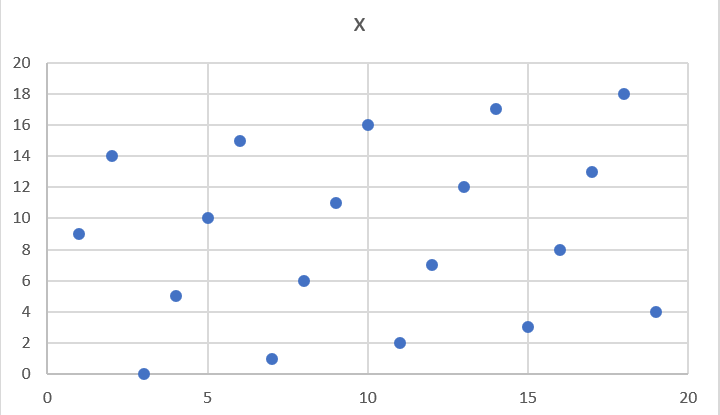

一個標量乘法的優秀性質是:除非經過計算,否則很難預測其結果。(參考 [Figure 3-4])

Figure 3-4. 計算有限域上的橢圓曲線 y2=x3+7 over F223上點(170,142)的標量乘法

每個點上的標籤表明我們對該點做了幾次加法。你也可以看見結果完全是一個散點圖。這是因為點加法是非線性的且不易計算的。計算標量乘法很直接,與此相反,除法並不直觀。

這樣的問題被稱為 離散對數問題 (discrete log problem),這是橢圓曲線密碼學的核心。

標量乘法的另一個性質是在經過一定次數的乘法運算後,會得到無窮遠點(無窮遠點也就是加法單位元或者0)。我們假設有個點 G,不斷做標量乘法,直到計算出無窮遠點。那麼我們獲得了下面的集合:

G,2G,3G,4G,…nG where nG=0

這樣的集合可以稱為群,因為n是有限的,我們構造了一個有限群(更具體說,是一個有限循環群)。群在數學的概念上很有趣,因為它們能很優美地和加法對應起來:

G+4G=5G or aG+bG=(a+b)G

結合標量乘法的直接運算直觀而逆運算複雜的屬性以及群的數學性質,我們準備了構建橢圓曲線密碼學的基礎。

3.7. 再議標量乘法

標量乘法是一個點自己加上自己數次。標量乘法能成為公鑰密碼學的核心原因是橢圓曲線上的標量乘法很難做逆運算,可以參考上一個練習。更可能的做法是你計算了s ⋅ (47,71) in F223 對從1到21的每個s 都計算一次。結果如下:

>>> from ecc import FieldElement, Point

>>> prime = 223

>>> a = FieldElement(0, prime)

>>> b = FieldElement(7, prime)

>>> x = FieldElement(47, prime)

>>> y = FieldElement(71, prime)

>>> p = Point(x, y, a, b)

>>> for s in range(1,21):

... result = s*p

... print('{}*(47,71)=({},{})'.format(s,result.x.num,result.y.num))

1*(47,71)=(47,71)

2*(47,71)=(36,111)

3*(47,71)=(15,137)

4*(47,71)=(194,51)

5*(47,71)=(126,96)

6*(47,71)=(139,137)

7*(47,71)=(92,47)

8*(47,71)=(116,55)

9*(47,71)=(69,86)

10*(47,71)=(154,150)

11*(47,71)=(154,73)

12*(47,71)=(69,137)

13*(47,71)=(116,168)

14*(47,71)=(92,176)

15*(47,71)=(139,86)

16*(47,71)=(126,127)

17*(47,71)=(194,172)

18*(47,71)=(15,86)

19*(47,71)=(36,112)

20*(47,71)=(47,152)如果你仔細檢查這些結果,並不能找到標量乘法可辨別的模式和規律。x 和y坐標並不是單調遞增或者遞減的。唯一的模式是在s為10和11時,x軸坐標相等。(類似的9 和 12,8和 13等都成立)。這是因為21⋅(47,71)=0。

標量乘法看上去非常隨機,也就給了方程非對稱的性質。非對稱指的是單向容易計算,反向的逆運算困難。舉例,我們可以容易地計算12⋅(47,71)。但是我們換個問題:

s⋅(47,71)=(194,172)

我們怎麼計算s 呢?我們可以根據之前的計算表查找得到。但是這是因為我們有一個相對性小的群。我們將在第58頁的[「定義比特幣的橢圓曲線」]介紹,當有非常大的數字時,離散對數問題將是非常難計算的。

3.8. 數學上的群

我們之前學習的數學知識(結合了有限域和橢圓曲線)把我們引向這個問題。為了公鑰密碼學,我們真正想構造的實際上是有限循環群。結論是如果我們從有限域上的橢圓曲線上選擇一個點作為起點,我們可以生成一個有限循環群。

和域不同,群只有一個運算符。在我們討論的情況下,這個運算符指的是點加法。群還有一些其他特性。比如封閉性(closure),可逆性(invertibility),交換律(commutativity)和結合律(associativity)。最後我們還需要恆等元(identity)。 (譯注:因為群只有一個運算符,所以恆等元指加法恆等元)。

3.8.1. 恆等元

如果現在還沒有猜出來恆等元的定義,單位恆等元指的是無窮遠點且該點且一定在群中,因為我們是從無窮遠點開始生成的群:

0+A=A

我們把0 稱為無窮遠點,因為從幾何上看,無窮遠點的存在保證了群的數學性質。([Figure 3-5])

Figure 3-5. 垂直的直線與橢圓曲線相交,第三個交點為無窮遠點

(譯注:假設垂直x軸直線與橢圓曲線的一個交點為A,A與無窮遠點確定的直線與橢圓曲線相交第三個交點A'。A' 關於x軸對稱為A,即A+0=A)

3.8.2. 封閉性

封閉性應該是最好證明的性質。因為我們群的生成過程就是通過對點G不斷做加法。因此,如果有兩個不同的元素的加法:

aG+bG

我們可以得出其結果為:

(a+b)G

我們怎麼判斷這個結果仍然在群內呢?如果 a+b<n(n是這個群的階),根據定義,我們知道其在群內。 如果a+b>=n,因為我們知道a<n和b<n,所以

a+b⇐2n,所以 a+b-n<n: (a+b-n)G=aG+bG-nG=aG+bG-0=aG+bG

更普遍地,(a+b)G=((a+b)%n)G,n 是群的階數。

所以我們知道加法的結果是群的元素,因此我們證明瞭群封閉性。

3.8.3. 可逆性

可逆性很容易描繪([Figure 3-6])。

Figure 3-6. 每個點的逆可以通過對x軸做對稱得到

數學上,我們知道如果aG在群內,(n-a)G也在群內。因為把兩者相加,aG+(n-a)G=(a+n-a)G=nG=0

3.9. 實現標量乘法

我們嘗試按照如下的方式完成[Exercise 5]:

>>> from ecc import FieldElement, Point

>>> prime = 223

>>> a = FieldElement(0, prime)

>>> b = FieldElement(7, prime)

>>> x = FieldElement(15, prime)

>>> y = FieldElement(86, prime)

>>> p = Point(x, y, a, b)

>>> print(7*p)

Point(infinity)我們希望實現標量乘法,一個數乘以點對象的情況。幸運的是在python 中有一個__rmul__ 方法可以重載左乘法(front multiplication)。一個簡單實現如下:

class Point:

...

def __rmul__(self, coefficient):

product = self.__class__(None, None, self.a, self.b)#1

for _ in range(coefficient):#2

product += self

return product#1 我們初始化product 為0,來處理被標量乘法的點是無窮遠點。

#2 每次循環,我們對product 加一次被標量乘法的點。

譯注: 當Python試圖乘以兩個不同對象時,它首先嘗試調用左對象的__mul__()方法。如果左對象沒有__mul__()方法或者處理不了右對象的類型,則會去尋找右對象的方法__mul__()。如果我們希望這個乘法是不可交換順序的,比如我們這裡要求是[常數 * FieldElement對象],則需要重載的對應方法應該是__rmul__()。 rmul 中r 對應的單詞為reverse,反向。

這對小的系數來說是可接受的。但是如果有一個非常大的系數,那麼這個計算不會在合理的時間內得到結果。比如我們標量乘法的系數選擇1萬億(1 trillion),就會花非常長的時間。

有一個名為二進制展開(binary expansion)的技術可以幫助我們把複雜度降到log2(n),可以顯著降低計算所需要的時間。比如1萬億用二進制表示需要40個二進制位(bit)。我們只需要40次循環就可以處理萬億次這個被認為相對大規模的問題。

class Point:

...

def __rmul__(self, coefficient):

coef = coefficient

current = self #1

result = self.__class__(None, None, self.a, self.b)#2

while coef:

if coef & 1:#3

result += current

current += current#4

coef >>= 1#5

return result-

current 代表目前要處理的比特位。在循環時,第一次current 代表 1× self,第二次代表 2× self,第三次代表 4×self, 以此類推,之後時 8× self 等等。我們每次都翻倍。在二進制表示為,1,10,100,1000,10000。

-

我們從無窮遠點,0 開始。

-

我們判斷最右的比特位是否是1,如果是,result 要增加current。

-

對目前的點加倍。

-

coef 的比特位右移。

這是一個高級技巧。如果你不瞭解位運算,可以理解為對系數用二進制表示後,只加那些包含1 的位的值。

結合 __add__ 和 __rmul__,我們可以開始定義一些更複雜的橢圓曲線。

(譯注:有關這個技巧的原理、細節和效率的討論可以搜索 「埃及乘法」的相關內容)

3.10. 定義比特幣的曲線

出於舉例的目的,我們使用的是相對小的數字。但我們並不止步於如此小的數字。使用一個小的質數意味著可以使用計算機窮舉群的所有元素。比如群的大小只有301,電腦可以容易地做301次運算遍歷來做標量乘法的逆運算,破解離散對數問題。

但是如果選擇一個更大的質數呢?實際上我們可以選擇比我們常見的質數大非常多的質數。橢圓曲線密碼學方案的安全性取決於計算機不可能遍歷群的哪怕是其中的一小部分。

一個公鑰密碼學方案使用的橢圓曲線通過如下變量定義:

-

確定曲線 y2=x3+ax+b 中的 a 和 b。

-

確定有限域需要的質數 p。

-

確定起點G的坐標(x,y)。

-

確定通過G生成的群的階數n。

這些參數都是公開的,一起構成了密碼學曲線。出於安全性和易用性的考量,有非常多的密碼學曲線。但我們最關心的是比特幣使用的曲線:secp256k1。其選取的參數為:

-

a=0,b=7,曲線方程為 y2=x3+7

-

p=2256-232-977

-

Gx=0x79be667ef9dcbbac55a06295ce870b07029bfcdb2dce28d959f2815b16f81798

-

Gy=0x483ada7726a3c4655da4fbfc0e1108a8fd17b448a68554199c47d08ffb10d4b8

-

n=0xfffffffffffffffffffffffffffffffebaaedce6af48a03bbfd25e8cd0364141

Gx為 G點的x坐標,Gy為y坐標。數字以0x為前綴表明其為16進制。

比特幣的曲線有幾個值得注意的地方。第一個是方程的參數a,b 非常簡單,很多曲線選擇了非常大的a和b。

第二,p 的選取非常接近2256。這意味著大部分小於2256 的質數都屬於這個質數域。因此這個曲線上的點都可以用256位的二進制數表示。n也非常接近2256,這表示標量乘法的常數也可以用256位的二進制數表示。

第三,2256 是一個非常大的數字。同時任何小於2256的數字都可以用32字節的空間儲存,這使得私鑰的儲存相對容易。

3.10.1. 使用 secp256k1

既然我們已經知道secp256k1橢圓曲線的所有參數,我們就可以驗證初始點 G 是否在橢圓曲線y2=x3+7上了:

>>> gx = 0x79be667ef9dcbbac55a06295ce870b07029bfcdb2dce28d959f2815b16f81798

>>> gy = 0x483ada7726a3c4655da4fbfc0e1108a8fd17b448a68554199c47d08ffb10d4b8

>>> p = 2**256 - 2**32 - 977

>>> print(gy**2 % p == (gx**3 + 7) % p)

True進一步,我們可以驗證初始點G生成的群,其階數是否為n:

>>> from ecc import FieldElement, Point

>>> gx = 0x79be667ef9dcbbac55a06295ce870b07029bfcdb2dce28d959f2815b16f81798

>>> gy = 0x483ada7726a3c4655da4fbfc0e1108a8fd17b448a68554199c47d08ffb10d4b8

>>> p = 2**256 - 2**32 - 977

>>> n = 0xfffffffffffffffffffffffffffffffebaaedce6af48a03bbfd25e8cd0364141

>>> x = FieldElement(gx, p)

>>> y = FieldElement(gy, p)

>>> seven = FieldElement(7, p)

>>> zero = FieldElement(0, p)

>>> G = Point(x, y, zero, seven)

>>> print(n*G)

Point(infinity)我們之後也會在這個曲線上操作,這是一個非常好的時機在python上單獨創建一個secp256k1橢圓曲線的子類。同時通過對應的Fieldment 和 Point 對象,制定其為secp256k1 曲線。讓我們開始定義我們之後需要用到的曲線吧:

P = 2**256 - 2**32 - 977

...

class S256Field(FieldElement):

def __init__(self, num, prime=None):

super().__init__(num=num, prime=P)

def __repr__(self):

return '{:x}'.format(self.num).zfill(64)我們通過子類繼承,不需要每次使用都要傳遞P了。同時我們也想以完全充填的64個字符的格式來代表256位的數字,這樣我們會看到以0為前綴的數字。

類似地,我們可以定義一個secp256k1上的點,命名為S256Point 類:

A = 0

B = 7

...

class S256Point(Point):

def __init__(self, x, y, a=None, b=None):

a, b = S256Field(A), S256Field(B)

if type(x) == int:

super().__init__(x=S256Field(x), y=S256Field(y), a=a, b=b)

else:

super().__init__(x=x, y=y, a=a, b=b)#1#1 為了應對無窮遠點初始化,我們需要允許直接傳入 x和 y而不是用S256Field 類。

現在我們有一個更簡單的方法來初始化secp256k1曲線。不需要和之前使用Point 類時,每次都定義a,b。

我們也可以重新定義__rmul__使之更有效率。因為已知群的階數,n。因為我們在使用python,我們使用大寫N 來表明N 是一個常數:

N = 0xfffffffffffffffffffffffffffffffebaaedce6af48a03bbfd25e8cd0364141

...

class S256Point(Point):

...

def __rmul__(self, coefficient):

coef = coefficient % N #1

return super().__rmul__(coef)#1 我們可以對n取余,因為nG=0,即每n次就循環回0,或者無窮遠點。

現在我們就可以直接定義G,並之後已知使用它:

G = S256Point(

0x79be667ef9dcbbac55a06295ce870b07029bfcdb2dce28d959f2815b16f81798,

0x483ada7726a3c4655da4fbfc0e1108a8fd17b448a68554199c47d08ffb10d4b8)現在再檢查G構成的群的階數是n就非常容易了:

>>> from ecc import G, N

>>> print(N*G)

S256Point(infinity)3.11. 公鑰密碼學

終於,我們已經湊齊了完成公鑰密碼學的工具。核心運算是P= eG是一個非對稱方程。如果知道e和G,可以輕易的計算出P,但是已知P和G,很難推理出e。這就是我們之前提到的離散對數問題。

離散對數的難計算是我們理解籤名和驗證算法的核心知識。

一般地講,我們稱e為私鑰,P為公鑰。注意私鑰是一個長度為256-bit的數字,公鑰是一個坐標(x,y), x和y也是256-bit的數字。

3.12. 簽名和驗證

為了幫助理解籤名和驗證存在的動機,我們想象下面的場景。你想證明你是一個優秀的弓箭手,有能力在500碼內,射中任何選定物體。

當有一個人可以觀察到你,並與你交流,證明你的能力並不困難。他可以把你的兒子放置在400碼的距離,頭頂一個蘋果,讓你用箭射中蘋果。作為一個優秀的弓箭手,你可以完成這個挑戰來證明你的能力。驗證者選定的靶使得你的箭術很容易被驗證。

不幸的是,這種方法缺乏擴展性。比如你想證明給10個人看,你需要完成10個不同的挑戰,射出10支箭,射向10個不同的靶。你可以讓10個人圍觀你射一箭,但是因為不可能讓10個人都指定靶,所以他們總會懷疑是否你只擅長特定的靶,而是不任意的靶。我們需要的這樣的一個證明,你只完成一次,不需要和觀察者交流,但他們仍然確信你是一個優秀的弓箭手,可以射中任意的靶。

比如,你簡單的射中了你選定的目標,人們觀測後並沒有信服。畢竟有可能是你先射箭後畫靶。那麼你應該怎麼做呢?

有一個非常機智的方法供你選擇。在箭的箭頭上雕刻你要射中的靶的坐標(孩子頭上的蘋果),之後用箭射中你的靶。現在任何看到靶的人都可以使用X光機看看嵌入的箭頭的坐標是否是靶的位置。很明顯,箭頭必須在射入靶之前就雕刻好坐標。所以他們可以相信你是一個優秀的弓箭手(假設這個靶並不是你反復多次練習過)。

我們簽名和驗證使用的是相同的技巧,我們要證明的從優秀的箭術替換為我們掌握一個隱秘的數字。我們希望證明我們掌握這個數字但不透露這個數字本身。我們可以通過把「靶」放進我們的計算過程,然後擊中「靶」來實現。

最後我們將要把它用在比特幣的交易上,它會幫我們證明真正的隱秘數字所有者正在使用他的比特幣。

3.12.1. 雕刻靶坐標

雕刻靶坐標依賴簽名算法,我們使用的算法是橢圓曲線數字簽名算法(Elliptic Curve Digital Signature Algorithm)或者簡寫為 ECDSA。

算法需要保護的秘密e滿足下面的等式:

eG=P

P是公鑰,e是私鑰。

我們選定的靶是一個隨機的256位的隨機數k,我們有:

kG=R

於是R替換成為新的靶,實際上我們只關心R的x軸坐標,命名為r,你可能已經猜出來r代表隨機(random)。

我們宣稱下面的方程等價於離散對數問題(譯注:指eG=P):

uG+vP=kG

k是隨機選取的,u,v ≠ 0由簽名者提供,G和P是公開的。這個命題成立是因為:

uG+vP=kG ⇒ vP=(k-u)G

由於v≠ 0,我們可以通過除以標量乘法的系數v得到:

P=((k-u)/v)G

如果得知e,我們有:

eG=((k-u)/v)G 或者e=(k-u)/v

這意味著任何(u,v)的組合,只要滿足上面的方程,將足夠證明其為e持有者。 如果我們不知道e,我們將不得不窮舉(u,v) 直到e=(k-u)/v。如果我們能提供滿足方程的任意(u,v)組合,這意味著我們在只知道P和G的情況下,已經解決了P=eG 的離散對數問題。也就是我們破解了離散對數問題。

反過來推理,如果我們能提供正確的(u,v)組合,要麼我們已經解決了離散對數問題,要麼真的掌握私鑰e。因為我們假設離散對數問題是難以計算的,我們可以說對於得出u和v的人來說e是已知的。

一個微妙的未討論的問題是引入射擊的意圖。這是一個包含射擊結果的約定(contract)。比如William Tell, 射中目標是為了拯救他的兒子(你射中是則為了拯救自己的孩子)。可以想象,有各種各樣的原因使得有人射中目標,也會有射中目標不同的獎勵。我們必須把動機的內容也雕刻到箭頭上。

在簽名和驗證的語境下,這被命名為簽名雜湊(signature hash)。雜湊函數(hash)是確定性函數,接受任意數據並轉化為定長數據。簽名雜湊是包含射擊者意圖的消息指紋,任何驗證消息的人都會接收它。我們用字母z表示。我們通過如下的方式把它雕刻在uG + vP的計算中。

u=z/s, v=r/s

我們知道r參與了v的計算,所以箭頭已經雕刻了目標。通過u的計算,我們也雕刻了射擊的目的。所以射擊的靶和射擊的原因都已經在方程中了。

為了使方程成立,接下來計算s:

uG + vP = R = kG uG + veG = kG u + ve = k z/s + re/s = k (z + re)/s = k s = (z + re)/k

這就是基礎的簽名算法,簽名的產出是 r 和 s。

驗證過程也非常直接明瞭:

uG+vP=(z/s)G+(re/s)G=z+re)/s)G =((z+re)/((z+re)/kG=kG=(r,y)

(譯注:這裡作者的推導並不是實際驗證簽名的計算過程,只是來幫助讀者理解驗證的正確性。因為私鑰e和隨機數k不會交給驗證者,實際上驗證者可以公開拿到的數據包括簽名者提供的z,r,s,有限域上的橢圓曲線的參數 G,和公鑰 P。真正的驗證過程只有等式 uG+vP=(r,y)),如果等式成立,則意味著簽名者有能力計算出正確的u(雕刻了的意圖z) 和 v(雕刻了的目標r)。在離散對數問題不可解的前提下,唯一合理的結論是簽名者的確掌握密鑰e,並主動完成了簽名。)

|

為什麼不公開 k

在前面的討論中,你可能好奇為什麼我們不公開k,而是選擇R的x軸坐標r。如果我們公開 k則會出現:

這意味著我們的私鑰內容是可破解的,這完全違背了簽名的目的。相對而言,我們可以公開R。 值得反復強調的是:確保你選擇k時使用的是真隨機數。同時意外的洩露一個已知的簽名的k等同於洩露你的私鑰並丟失你的資產。 |

3.12.2. 驗證的細節

我們的簽名限定了只對固定長度,32 字節(byte)長度的值簽名。32字節等於256比特(bits)並不是巧合,因為簽名的內容應當是G的一個標量。

為了保證簽名的消息是32字節,我們需要對文檔進行雜湊運算(hash)。比特幣採用的雜湊函數(hash function) 是hash256,即兩輪sha256。這保證了簽名的消息可以轉換成定長32 字節。我們把計算結果命名為簽名雜湊,z。

待驗證的簽名包括兩個參數(r,s)。r是點R 的x軸坐標,之後會討論。s 的公式如下:

s=(z+re)/k

作為簽名者,我們是已知e,k,z的e,我們要證明的就是我們掌握e,P=eG。k是簽名者選定的隨機數,kG=R。z 根據上面的公式計算。 接下來我們根據公式R=uG+vP來計算 u和 v:

u=z/s v=r/s

因此

uG+vP=(z/s)G+(r/s)G=(z/s)G+(re/s)G=((z+re)/s)G

已知s=(z+re)/k:

uG+vP=z+re)/((z+re)/kG=kG=R

我們已經成功的計算出u和v,繼而計算出我們想要的R。進一步,我們在v的計算中使用r,證明來我們知道R的值。而提前知道R的前提是掌握密鑰e。

總結一下,我們需要以下的步驟:

-

接收簽名者提供的(r,s)作為簽名,z是被簽名的內容的hash值。P是簽名者的公鑰(或者公開的點)

-

計算u=z/s,v=r/s

-

計算 uG+vP=R

-

如果R 的x軸坐標等於r,則簽名是有效的

|

為什麼需要兩輪hash256

z的計算需要兩輪sha 256(或者 hash 256)計算。你可能好奇一輪雜湊運算就能獲得定長256位的數字,為什麼需要兩輪呢。這是出於安全的考慮。 生日攻擊是一種非常出名的針對SHA-1的雜湊碰撞攻擊(hash collision attack),使得尋找碰撞更加容易了。在2017年Google 發現了一個修改版本的針對SHA-1 的雜湊碰撞的生日攻擊方法並做了相關的研究。做兩次SHA-1(double SHA-1),是我們阻止和緩解類似攻擊的方法。 兩輪hash256 並不能完全阻止可能的攻擊,但這是一個修補潛在漏洞的防禦方法。 (譯注:有關雜湊碰撞和生日攻擊可以參考 相關文章) |

3.12.3. 驗證簽名

現在我們可以使用之前構建的基礎工具來驗證簽名:

>>> from ecc import S256Point, G, N

>>> z = 0xbc62d4b80d9e36da29c16c5d4d9f11731f36052c72401a76c23c0fb5a9b74423

>>> r = 0x37206a0610995c58074999cb9767b87af4c4978db68c06e8e6e81d282047a7c6

>>> s = 0x8ca63759c1157ebeaec0d03cecca119fc9a75bf8e6d0fa65c841c8e2738cdaec

>>> px = 0x04519fac3d910ca7e7138f7013706f619fa8f033e6ec6e09370ea38cee6a7574

>>> py = 0x82b51eab8c27c66e26c858a079bcdf4f1ada34cec420cafc7eac1a42216fb6c4

>>> point = S256Point(px, py)

>>> s_inv = pow(s, N-2, N)#1

>>> u = z * s_inv % N#2

>>> v = r * s_inv % N#3

>>> print((u*G + v*point).x.num == r)#4

True-

因為n是質數,我們可以使用費馬小定理來計算1/s

-

u=z/s

-

v=r/s

-

uG+vP=(r,y) 我們檢查其x軸坐標是否為r

3.12.4. Exercise 6

驗證下面的簽名是否是有效的:

P = (0x887387e452b8eacc4acfde10d9aaf7f6d9a0f975aabb10d006e4da568744d06c, 0x61de6d95231cd89026e286df3b6ae4a894a3378e393e93a0f45b666329a0ae34)

signature 1

z = 0xec208baa0fc1c19f708a9ca96fdeff3ac3f230bb4a7ba4aede4942ad003c0f60

r = 0xac8d1c87e51d0d441be8b3dd5b05c8795b48875dffe00b7ffcfac23010d3a395

s = 0x68342ceff8935ededd102dd876ffd6ba72d6a427a3edb13d26eb0781cb423c4

signature 2

z = 0x7c076ff316692a3d7eb3c3bb0f8b1488cf72e1afcd929e29307032997a838a3d

r = 0xeff69ef2b1bd93a66ed5219add4fb51e11a840f404876325a1e8ffe0529a2c

s = 0xc7207fee197d27c618aea621406f6bf5ef6fca38681d82b2f06fddbdce6feab6

3.12.5. 程序化地簽名驗證

我們已經實現了一個S256Point,提供了代表私鑰的公開點。我們創建一個簽名類來儲存r和s的值:

class Signature:

def __init__(self, r, s):

self.r = r

self.s = s

def __repr__(self):

return 'Signature({:x},{:x})'.format(self.r, self.s)我們會在[第四章]為這個類增加更多方法。

現在我們可以在S256Point類中實現 verify 方法:

class S256Point(Point):

...

def verify(self, z, sig):

s_inv = pow(sig.s, N - 2, N)#1

u = z * s_inv % N#2

v = sig.r * s_inv % N#3

total = u * G + v * self#4

return total.x.num == sig.r#5-

通過費馬小定理和群的質數的階數n計算出s_inv (1/s)

-

u=z/s,因為群的階數為n,我們可以對其做求余運算

-

v=r/s,因為群的階數為n,我們可以對其做求余運算

-

uG+vP 應為R

-

我們檢驗其x軸的坐標是否為r

當提供公鑰,即一個在secp256k1上的點 和一個簽名雜湊 z,我們就可以驗證這個簽名是否是有效的。

3.12.6. 簽名的細節

如果我們已經驗證簽名是如何完成的,簽名過程也就不難理解了。唯一缺失的部分是如何選取 k,以及後續計算R=kG。我們的方法是隨機的選取k。

簽名的過程如下: . 我們已知z 和 滿足eG=P的e

-

隨機選取 k

-

計算 R=kG,和 其x軸坐標r

-

計算 s=(z+re)/k

-

(r,s) 即為簽名結果

公鑰P 會傳遞給所有希望驗證簽名的人,驗證者還必須知道 z的值。我們之後會討論z的計算以及P是如何隨著簽名一並傳播出去的。

3.12.7. 創造簽名

現在我們可以嘗試完成一次簽名。

現在我們可以使用之前構建的基礎工具來構造簽名:

>>> from ecc import S256Point, G, N

>>> from helper import hash256

>>> e = int.from_bytes(hash256(b'my secret'), 'big')#1

>>> z = int.from_bytes(hash256(b'my message'), 'big')#2

>>> k = 1234567890#3

>>> r = (k*G).x.num#4

>>> k_inv = pow(k, N-2, N)

>>> s = (z+r*e) * k_inv % N#5

>>> point = e*G#6

>>> print(point)

S256Point(028d003eab2e428d11983f3e97c3fa0addf3b42740df0d211795ffb3be2f6c52,

0ae987b9ec6ea159c78cb2a937ed89096fb218d9e7594f02b547526d8cd309e2)

>>> print(hex(z))

0x231c6f3d980a6b0fb7152f85cee7eb52bf92433d9919b9c5218cb08e79cce78

>>> print(hex(r))

0x2b698a0f0a4041b77e63488ad48c23e8e8838dd1fb7520408b121697b782ef22

>>> print(hex(s))

0xbb14e602ef9e3f872e25fad328466b34e6734b7a0fcd58b1eb635447ffae8cb9-

這是一個「腦錢包」(brain wallet)的例子,通過記憶一些不太複雜的內容來保存私鑰的方法。請不要使用這個例子來做你的私鑰。

-

這是一個簽名雜湊,即我們要簽名的消息的雜湊。

-

kG=(r,y),所以我們只選取其x軸坐標。

-

s=(z+re)/k ,我們可以以n對其求余,因為這是一個階數為n的有限循環群。

-

(r,s) 即為簽名結果。

-

公鑰也要提供給驗證者。

|

小心應對隨機數的生成

如果使用python 的類似 random 庫來生成隨機數總的來說並不安全。本書使用的庫只是處於教學目的,請不要把在本章使用的任何代碼用在生產環境。 |

3.12.8. Exercise 7

使用下面的私鑰,完成消息的簽名:

e = 12345

z = int.from_bytes(hash256('Programming Bitcoin!'), 'big')3.12.9. 程序化地消息簽名

為了程序化的簽名消息。我們編寫一個PrivateKey 的類來儲存我們的私鑰:

class PrivateKey:

def __init__(self, secret):

self.secret = secret

self.point = secret * G#1

def hex(self):

return '{:x}'.format(self.secret).zfill(64)#1 為了之後方便使用,一並保存了公鑰。

我們再為這個類提供sign 方法:

from random import randint

...

class PrivateKey:

...

def sign(self, z):

k = randint(0, N) #1

r = (k*G).x.num #2

k_inv = pow(k, N-2, N)#3

s = (z + r*self.secret) * k_inv % N#4

if s > N/2:#5

s = N - s

return Signature(r, s)#6

#1 randint 隨機生成區間[0,n)內的整數。請不要在生產環境中使用此函數,這個庫生成的隨機數不夠隨機。

#2 r 是kG的x軸坐標。

#3 再次使用費馬小定理,n是質數。

#4 s=(z+re)/k

#5 目前只有使用小的s (小於n/2) 才能讓節點廣播交易。這是為瞭解決延展性的問題。

#6 我們需要返回一個我們之前實現的Signature 類。

[譯注:這裡我們簡單的討論一下#5, 這其中涉及了一些值得進一步解釋的概念和動機說明。首先作為ECSDA來說,這一步的if是多餘的,刪除後也是完整的ECSDA實現,這裡增加的限制是為瞭解決交易的延展性問題,也就是說,這個處理只針對比特幣。

交易延展性的詳細討論會在章節隔離驗證segwit討論其動機,問題和解決。但在本章,我們可以簡單理解為,我們希望簽名算法同樣的輸入參數,簽名算法只有唯一確定的簽名結果(r,s)。難道存在第二個合法的簽名嗎?有。根據域的性質,如果(r, s)是合法的簽名,則(r, -s)也符合,即(r,n-s)。有興趣的讀者可以把(r,n-s)帶入我們之前驗證的步驟中,不難得出同樣的結論。

同時存在兩個合法的簽名後續會導致的直接結果是合法的一個交易內容可以存在兩個不同的交易雜湊,在後續章節中,我們解釋為什麼這是比特幣的功能擴展最大的阻礙。

在比特幣的世界中,選擇小的s作為合法簽名只是為了統一標準。在BIP 146 (比特幣改進提案 Bitcoin Improvement Proposal )中提出,並隨後以軟分叉的方式實施。可以參考 相關討論 ]

4. 第四章 序列化

目前為止,我們已經實現了很多類,包括 PrivateKey,S256Point 和Signature。我們應該開始思考如何通過網路傳輸這些對象並儲存在硬碟內。我們依賴的技術是序列化(serialization)。我們希望能夠傳遞和儲存PrivateKey,S256Point 和Signature類的實例。如果還能使其更有效率就更理想了,在[第10章]會討論其原因。

4.1. 未壓縮的SEC格式

我們從公鑰的類S256Point類開始實現。回想一下,橢圓曲線加密中的公鑰實際上是(x,y)形式的坐標。我們如何序列化這些數據?

事實上,已經有用於序列化ECDSA公鑰的標準,稱為Standard for Efficeient Crypotgraphy(SEC高效加密標準)- 正如名字中「高效」暗示的那樣,它的開銷最小。我們需要關注兩種SEC格式:未壓縮格式和壓縮格式。我們將從前者開始,並在下一節中討論壓縮格式。

下面的步驟是生成一個給定點P=(x,y)的未壓縮SEC 格式(uncompressed SEC format)的步驟:

-

以0x04 作為前綴

-

以大端序整數的形式放入32字節的x軸坐標。

-

以大端序的形式放入32字節的y軸坐標。

未壓縮的SEC 格式如[Figure 4-1]。

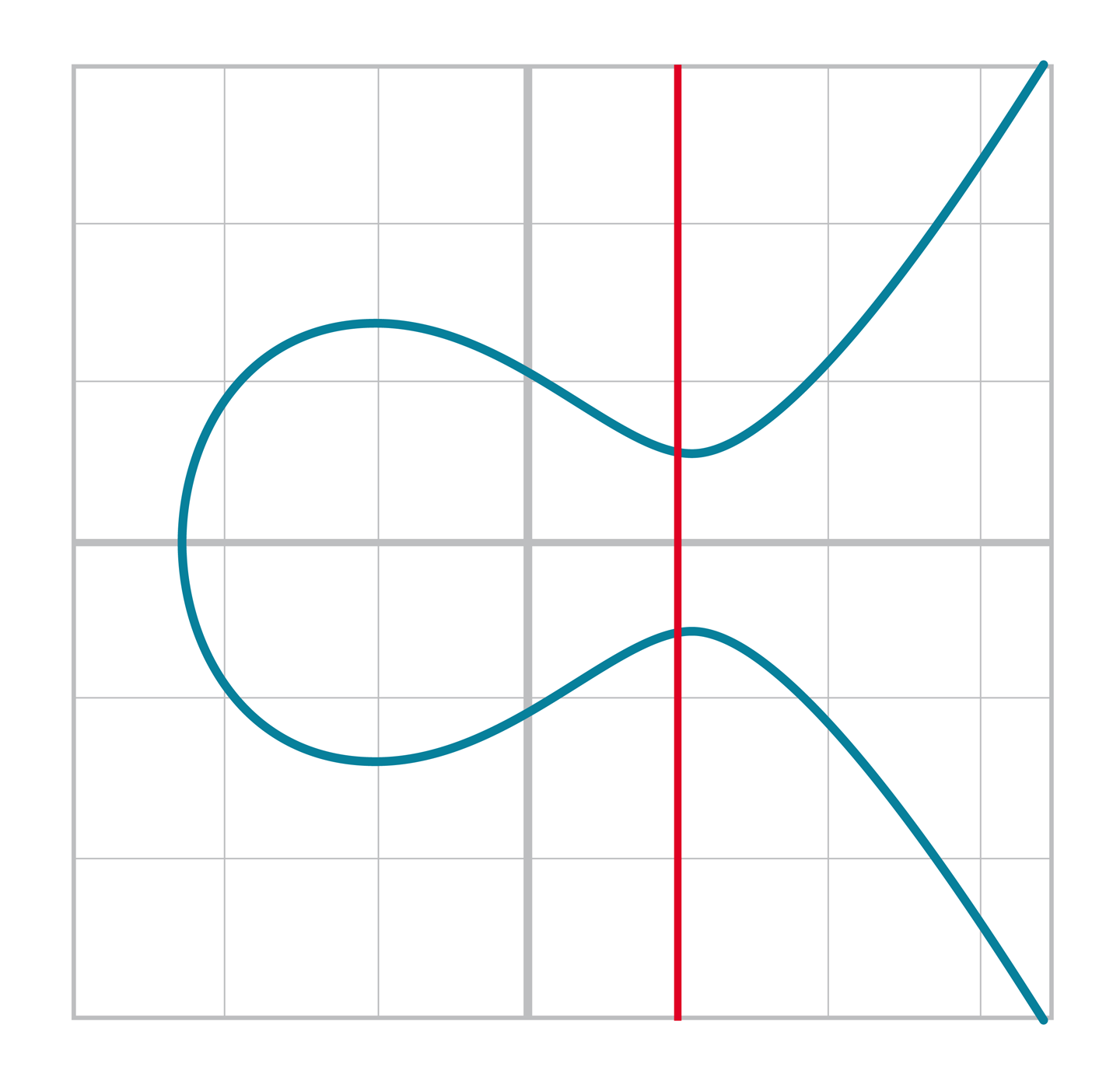

Figure 4-1. 未壓縮的SEC格式

|

大端序和小端序

大端序和小端序編碼是為了解決數字儲存到硬碟的問題。一個小於256的數字很容易編碼,單個字節( 28)足以容納。但是如果數字大於256我們如何序列化這個數字為字節? 阿拉伯數字是從左讀到右,數字123代表 100+20+3而不是1+20+300。我們稱此為大端序,因為從高位端開始。 然而在計算機領域有些場合,更有效率的是與之相反的,從低位端開始的小端序。 因為計算機是以字節來儲存,即8個比特,我們將使用256進制(256 base)來計算。這意味著十進制數字500 的大端序表示為 01f4,即 500=1 × 256 + 244(f4是16進制),小端序表示f401。 (譯注:所以小端序為 f4 × 1+01× 256) 不幸的是一些比特幣的序列化採用了大端序(比如SEC 格式的 x和y的坐標)。另一些採用了小端序(比如[第五章]中的交易版本)。本書會逐個注明哪個部分採用了大端序還是小端序。 |

完成未壓縮SEC格式的序列化非常明瞭。最複雜的部分是如何把一個256位的數字轉換為大端序的32字節。代碼實現如下:

class S256Point(Point):

...

def sec(self):

'''returns the binary version of the SEC format'''

return b'\x04' + self.x.num.to_bytes(32, 'big') \

+ self.y.num.to_bytes(32, 'big')在Python3 中可以使用to_bytes方法將數字轉換為字節。第一個參數是它應該佔用多少字節,第二個參數是字節序(參見前面的注釋)。

4.2. 壓縮的SEC 格式

回想一下,對於任何x坐標,由於橢圓曲線中的y2項,最多有兩個y坐標。([Figure 4-2])

Figure 4-2. 當垂直於x軸與曲線相交

在有限域上也存在同樣的對稱性。

這是因為對於任意(x,y),如果滿足y2=x3+ax+b,那麼(x,-y)會在曲線上。進而在有限域上,有-y % p=(p-y)% p。更準確地說,如果(x,y)在有限域的橢圓曲線上,(x,p-y) 也在曲線上。因為對於一個x只有兩個解,如前面討論的,如果我們知道 x, 那麼y坐標不是y就是p-y。

因為p是一個大於2的質數,所以p也是奇數。如果y是偶數則p-y是奇數(奇數減偶數)。如果y是奇數則p-y是偶數(奇數減奇數)。也就是說,在y 和p-y中必然有一個奇數,另一個則是偶數。我們可以利用這一點來壓縮未壓縮的SEC格式:提供x坐標和y坐標的奇偶性。我們稱這個壓縮方法為壓縮的SEC格式(compressed SEC format)。y坐標被壓縮成單個字節(即偶數還是奇數)。

下面是對於點P=(x,y)採用壓縮的SEC格式序列化的步驟:

-

以y的奇偶性作為前綴,如果y是偶數,則為0x02,否則為0x03。

-

以大端序整數的形式放入32字節的x軸坐標。

壓縮的SEC格式如下圖[Figure 4-3]。

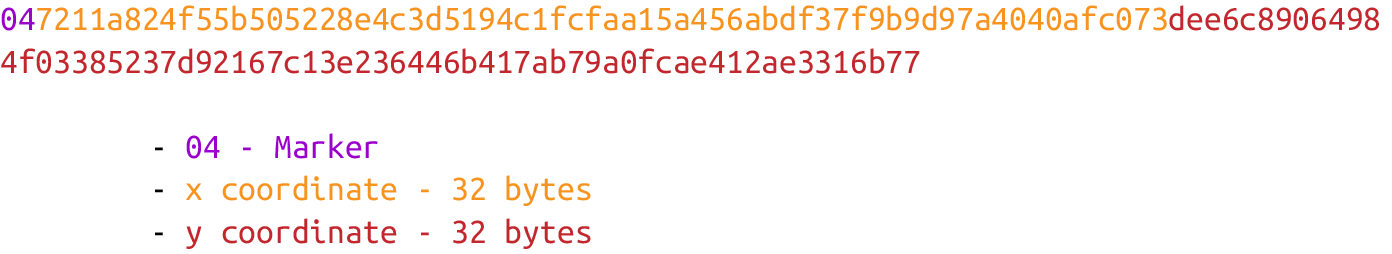

Figure 4-3. 壓縮的SEC格式

同樣的,其實現也很簡單。我們可以修改sec方法來處理壓縮的SEC公鑰:

class S256Point(Point):

...

def sec(self, compressed=True):

'''returns the binary version of the SEC format'''

if compressed:

if self.y.num % 2 == 0:

return b'\x02' + self.x.num.to_bytes(32, 'big')

else:

return b'\x03' + self.x.num.to_bytes(32, 'big')

else:

return b'\x04' + self.x.num.to_bytes(32, 'big') + \

self.y.num.to_bytes(32, 'big')壓縮的SEC 格式的巨大優勢是其只佔用了33個字節而不是65個。在數百萬次交易中使用,就可以積累很大的空間節省。

你可能會問我們是如何根據x計算的y呢?這需要我們在有限域中計算平方根。

即數學上的: 當給定v,計算滿足w2=v的w

事實上,如果有限域的質數 p%4=3時,我們可以非常容易地計算,以下是計算步驟: 首先我們知道:

p%4=3

可以推理出:

(p+1)%4=0

這說明(p+1)/4是一個整數。 根據定義:

w2=v

我們要找到一個計算w的公式。根據費馬小定理:

wp-1%p=1

可以得出:

w2=w2⋅ 1 =w2⋅ wp-1=wp+1

因為p是奇數(p是質數),所以(p+1)可以整除除以2,得出:

w=w(p+1)/2

利用(p+1)/4為整數的性質:

w=w(p+1)/2=w2(p+1)/4=(w2)(p+1)/4=v(p+1)/4

至此我們獲得了平方根公式:

當w2=v, p%4=3時w=v(p+1)/4

事實上secp256k1的橢圓曲線的質數 p%4==3,所以我們可以使用下面的公式:

w2=v

w=v(p+1)/4

w兩個可能值之一,另一個為p-w。這是因為求平方根的兩個結果為一正一反,互為相反數。 我們可以把這個方法加入到S256Field 類中:

class S256Field(FieldElement):

...

def sqrt(self):

return self**((P + 1) // 4)當我們得到一個序列化的SEC公鑰時,我們可以通過下面實現的parse方法來計算y:

class S256Point:

...

@classmethod

def parse(self, sec_bin):

'''returns a Point object from a SEC binary (not hex)'''

if sec_bin[0] == 4:#1

x = int.from_bytes(sec_bin[1:33], 'big')

y = int.from_bytes(sec_bin[33:65], 'big')

return S256Point(x=x, y=y)

is_even = sec_bin[0] == 2#2

x = S256Field(int.from_bytes(sec_bin[1:], 'big'))

# right side of the equation y^2 = x^3 + 7

alpha = x**3 + S256Field(B)

# solve for left side

beta = alpha.sqrt()#3

if beta.num % 2 == 0:#4

even_beta = beta

odd_beta = S256Field(P - beta.num)

else:

even_beta = S256Field(P - beta.num)

odd_beta = beta

if is_even:

return S256Point(x, even_beta)

else:

return S256Point(x, odd_beta)#1 未壓縮SEC 格式的解析簡單明確,沒有計算。

#2 y的奇偶性在第一個字節中給出。

#3 對橢圓曲線方程等號右邊部分求平方根可以得到y。

#4 根據y的奇偶性來決定返回正確的點。

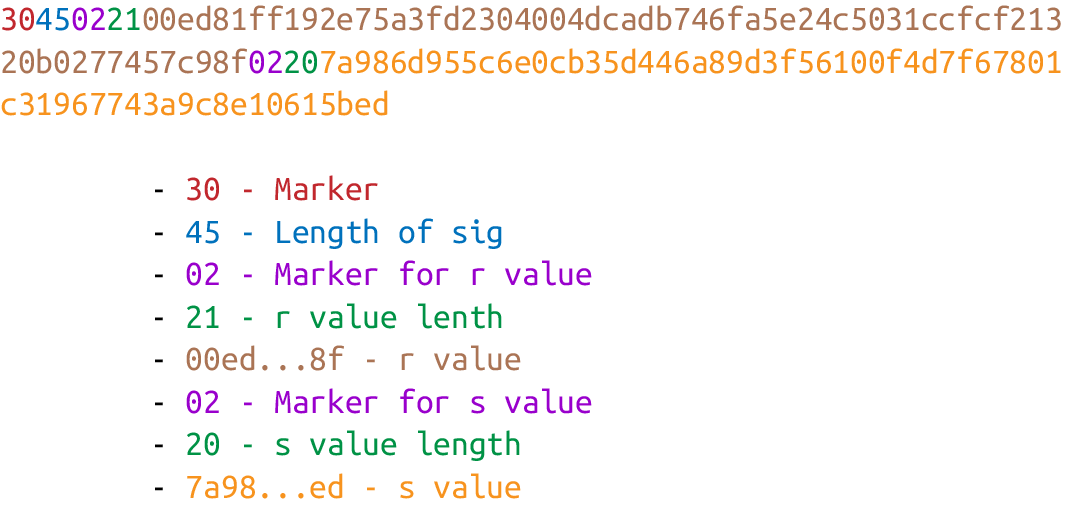

4.3. DER 簽名

另一個我們需要序列化的類是Signature。和SEC格式一樣我們要對兩個不同的數字r和s編碼。和S256Point 不同,因為不能只根據r 計算出 s,所以簽名不能被壓縮。

簽名序列化的標準是 Distinguished Encoding Rules (DER 可分別編碼規則)格式。DER 格式被中本聰採用作為序列化簽名的方法。最可能的原因是這個標準在2008年確立,並且得到OpenSSL庫(比特幣當時使用的庫)的支持。與其創造一個新的標準,不如簡單地採納適應已有標準。

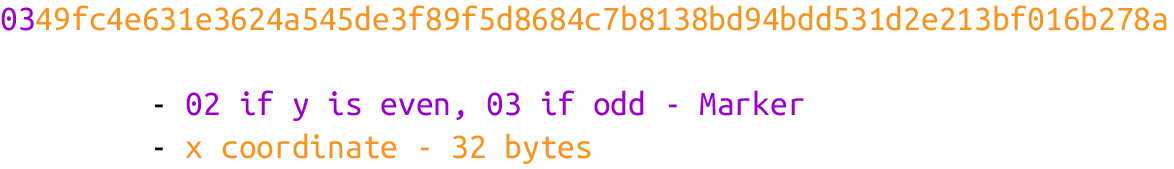

DER簽名格式如下定義:

-

以0x30字節作為前綴

-

追加剩餘簽名的長度(通常為0x44 或者0x45)

-

追加標記字節 0x02

-

以大端序編碼r,如果 r的第一個字節≥ 0x80則在r前置0x00,計算r序列化的長度並置於r的編碼結果前,追加以上內容。

-

追加標記字節 0x02

-

以大端序編碼s,如果 s的第一個字節≥ 0x80則在s前置0x00,計算s序列化的長度並置於s的編碼結果前,追加以上內容。

#4 和 #6 的規定了待序列化的數據第一個字節大於 0x80 的情況,因為DER是一個通用的編碼規則,允許負數編碼,第一位為1意味著數字為負數(譯注:指二進制轉換後的第一位)。ECDSA的簽名數據中的數字都為正數,所以如果簽名數字二進制轉化後第一位為1(等價於第一個字節大於0x80),我們需要前置0x00。

(譯注:這裡簡單補充一下0x80和負數的關係。對於一個字節能表達數字的為28=256,因為DER還負責負數的編碼,其代表的範圍應當是 -128 到127。我們對0x80 展開,即為1000 00002=12810。計算機為負數分配了大於 0x80 的編碼。比如0x80 為 -128, 0x82 為 -126。對大於0x80數字增加前綴的設計目的是為了防止簽名數據被認作負數)

DER 格式的如圖[Figure 4-4]:

Figure 4-4. DER 格式

我們知道 r 是一個256比特的整數,大端序最多需要32字節來表示。因為第一個字節可能 ≥ 0x80,所以步驟#4 最多有33個字節。但如果 r 是一個相對小的數字,可能小於32個字節就能表示。同樣的情況對步驟# 6 也適用。 我們對其實現如下:

class Signature:

...

def der(self):

rbin = self.r.to_bytes(32, byteorder='big')

# remove all null bytes at the beginning

rbin = rbin.lstrip(b'\x00')

# if rbin has a high bit, add a \x00

if rbin[0] & 0x80:

rbin = b'\x00' + rbin

result = bytes([2, len(rbin)]) + rbin#1

sbin = self.s.to_bytes(32, byteorder='big')

# remove all null bytes at the beginning

sbin = sbin.lstrip(b'\x00')

# if sbin has a high bit, add a \x00

if sbin[0] & 0x80:

sbin = b'\x00' + sbin

result += bytes([2, len(sbin)]) + sbin

return bytes([0x30, len(result)]) + result#1 在python3 中,我們可以使用bytes([some_integer1, some_integer2])把一個數字的列表轉換成對應的字節。

總之這是一個非常不效率的編碼r和s的方案,至少有六個字節是不必要的。

4.4. Base 58

在比特幣早期,比特幣被放置在SEC未壓縮格式的公鑰上,並通過DER 簽名來解鎖進行交易。這種情況下使用非常簡單的腳本(srcipt)時,不僅在儲存未花費交易輸出(unspent transaction outputs UTXOs)上顯得浪費,也比現在比特幣廣泛使用的腳本更不安全,我們在將要討論的[第六章]中會解釋其原因。接下來我們會詳細介紹地址(address)是什麼,以及其如何編碼。

4.4.1. 轉錄你的公鑰

為了達成Alice 支付給Bob 的交易,Alice 必須知道她要把錢發送到哪裡去。這不僅僅是比特幣需要,所有的支付系統都需要。因為比特幣是一個不記名的數字票據工具,地址可以是類似於公鑰密碼學方案中的公鑰的東西。不幸的是SEC 格式尤其是未壓縮的版本,有些長(65 或者33 字節)。另外65或者33字節的SEC 公鑰格式是二進制格式,至少原文是不易閱讀的。

對此我們有三點考慮。第一,公鑰應該應該可讀性好(容易手寫,不容易出錯比如電話號碼)。第二是要短(不要太長導致難處理)。第三是安全(要求不容易出問題)。

所以我們如何才能實現可讀性,壓縮性和安全性呢?如果我們用16進制(每字符16個二進制比特)來表示SEC格式。這回導致長度加倍(130 或者 66個字符),我們能做的更好嗎?

我們可以使用類似Base64 的方法,Base64 每個字符代表6個比特。對於未壓縮SEC格式需要87個字符,壓縮SEC格式需要44 個字符。但是Base64 容易出錯,因為很多數字和字母長的非常相似(o和0,l和I,-和_)。如果我們去除掉這些字符,我們可以做到好的可讀性和優秀的壓縮率(大約每字符5.85 比特)。最後我們在結尾增加一個總和校驗(checksum)來保證能容易地檢測到錯誤。

這個構建過程被稱為Base58。我們使用Base58 對數字編碼,而不是hexadecimal(16進制)和Base64。 具體的base58編碼機制如下:

排除之前提到的 0/o 和l/I使用所有的大寫字母和小寫字母。可用字符總數為:10+26+26-4=58。每個Base58的字符都代表一個數字。我們可以通過如下方程來實現:

BASE58_ALPHABET = '123456789ABCDEFGHJKLMNPQRSTUVWXYZabcdefghijkmnopqrstuvwxyz'

...

BASE58_ALPHABET = '123456789ABCDEFGHJKLMNPQRSTUVWXYZabcdefghijkmnopqrstuvwxyz'

...

def encode_base58(s):

count = 0

for c in s:#1

if c == 0:

count += 1

else:

break

num = int.from_bytes(s, 'big')

prefix = '1' * count

result = ''

while num > 0:#2

num, mod = divmod(num, 58)

result = BASE58_ALPHABET[mod] + result

return prefix + result#3#1 這個循環體的目的是為了計算前綴有多少個0,並在最後加回去。 #2 這個循環體的目的是判斷使用Base58中的哪個字母 #3 最後,統計的原公鑰前綴的0,否則他們不會作為前綴的1出現。這種令人討厭的事情發生在[第六章]會討論的支付到公鑰雜湊(pay-to-pubkey-hash, p2pkh)

這個函數將把任意python3 中的字節轉換成base58編碼。

|

為什麼base58 過時了

Base 58使用了很長時間。的確和Base64比更容易溝通,但實際上並不方便。大部分人在使用傾向於複製粘貼。如果你嘗試通過念出來的方式傳遞Base58時,就能感受這是一個災難。 更好的方法是新的在BIP0173中確立Bech32 標準。Bech32 使用一個32個字符的字符表。包括數字和小寫,排除了1,b,i 和 o。目前該方案只在隔離見證交易(Segwit)中採用([Chapter13])。 |

4.4.2. Exercise 4

將一下十六進制數字轉換成二進制再轉換成Base58。

-

7c076ff316692a3d7eb3c3bb0f8b1488cf72e1afcd929e29307032997a838a3d

-

eff69ef2b1bd93a66ed5219add4fb51e11a840f404876325a1e8ffe0529a2c

-

c7207fee197d27c618aea621406f6bf5ef6fca38681d82b2f06fddbdce6feab6

4.4.3. 地址格式

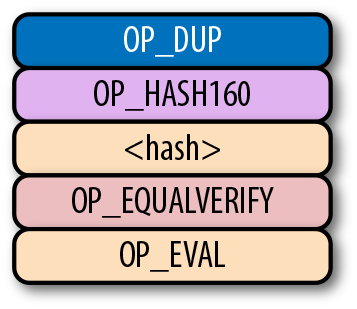

壓縮後的SEC 格式仍然有264比特,仍然很長,而且在[第六章]我們還會討論其不安全的地方。為了縮短地址並且提高安全性。我們可以使用ripemd160hash。

和直接使用SEC 格式相比,我們可以把長度從33字節顯著地降低為20字節。以下是比特幣地址的生成規則: . 對於比特幣主鏈地址,採用 0x00前綴,測試連採用0x6f . 對SEC 格式(包括壓縮的和未壓縮的)做一次sha256運算,之後再做一次ripemd160運算。這兩次雜湊運算被稱為 一次hash160 運算。 . 將#1的前綴和#2 的結果拼接 . 對#3的結果做 一次hash256,並取其前四個字節 . 拼接#3 和#4的結果,使用Base58對其編碼

其中第四步的計算過程被稱為checksum,我們可以一行實現 第四步和第五步:

def encode_base58_checksum(b):

return encode_base58(b + hash256(b)[:4])|

什麼是測試鏈

測試鏈是程序員使用的與比特幣平行的網路。測試鏈上的幣沒有價值,新區塊需要的工作量證明的難度相對容易。主鏈在本書寫作時大概有550000區塊,測試鏈的高度顯著高於主鏈(大約1450000區塊)。 |

我們可以在helper.py 中實現 hash160:

def hash160(s):

'''sha256 followed by ripemd160'''

return hashlib.new('ripemd160', hashlib.sha256(s).digest()).digest()注意hashlib.sha256(s).deigest 實現了對應的的sha256,其周圍的封裝實現了ripemd160。

我們可以更新為S256Point增加hash160 和 address 方法:

class S256Point:

...

def hash160(self, compressed=True):

return hash160(self.sec(compressed))

def address(self, compressed=True, testnet=False):

'''Returns the address string'''

h160 = self.hash160(compressed)

if testnet:

prefix = b'\x6f'

else:

prefix = b'\x00'

return encode_base58_checksum(prefix + h160)4.4.4. Exercise 5

計算下面私鑰對應的公鑰和其對應的地址:

-

5002(使用未壓縮 SEC,測試鏈)

-

20205(使用壓縮 SEC,測試鏈)

-

0x12345deadbeef(使用壓縮 SEC,主鏈)

4.4.5. WIF 格式

在我們的情況中,私鑰是256位的數字。一般來說,我們通常不需要經常序列化我們的私鑰。私鑰也不需要廣播(廣播私鑰是非常糟糕的想法)。但在某些情況下,你可能需要傳輸私鑰-從一個錢包到另一個錢包,例如,從紙質錢包到軟體錢包。

為此,你可以使用錢包導入格式 (Wallet Import Format WIF)。WIF是是一個序列化私鑰的方法,這意味著WIF是人類可讀的的格式。與地址編碼一樣,WIF 使用Base58格式編碼。

下面是WIF格式的生成步驟:

-

對於主鏈的私鑰,以0x80為前綴。測試鏈使用0xef

-

大端序編碼私鑰為32字節

-

如果使用壓縮的SEC公鑰地址則增加後綴0x01

-

結合 #1的前綴 #2的序列化私鑰和#3的後綴

-

對#4的結果進行hash256,取其前四個字節

-

結合#4 和 #5 的結果,並對其base58編碼

我們可以在PrivateKey 類中添加wif 方法:

class PrivateKey

...

def wif(self, compressed=True, testnet=False):

secret_bytes = self.secret.to_bytes(32, 'big')

if testnet:

prefix = b'\xef'

else:

prefix = b'\x80'

if compressed:

suffix = b'\x01'

else:

suffix = b''

return encode_base58_checksum(prefix + secret_bytes + suffix)4.5. 再議大端序和小端序

我們瞭解大端序和小端序在python中如何實現是非常有用的。接下來的幾章將經常需要從大端序或者小端序來解析和序列化數字。特別是中本聰在比特幣的設計中使用了很多小端序。

不幸的是,並沒有沒有易於掌握的規則來判斷在哪裡使用小端序,在哪裡使用大端序。SEC 格式公鑰,地址和WIF使用大端序。但從[第 5 章]開始,將更多使用小端序。出於這個目的和之後方便使用,設計了下面的兩個練習。本節的最後一項練習是為自己創建一個測試鏈地址。

4.5.3. Exercise 9

你使用一個只有你自己知道的長私鑰創建一個測試鏈的地址。因為測試鏈也有很多偷取測試幣的機器人,所以這很重要。確保你的私鑰在某個地方寫了下來,因為你之後還需要使用它來簽名交易。

去測試幣領取網站為你的地址索要一些測試幣地址(應該以m 或者n 為前綴,其他情況則說明有錯誤)。如果成功實現,恭喜你!你應當為你成為測試幣擁有者感到驕傲!

5. 第五章 交易

交易是比特幣的核心。簡單的說,交易是從一個實體到另一實體的價值轉移。我們將在第六章中學習到這裡說的的實體事實上是智能合約,但這對我們來說還太早了。讓我們先瞭解一下比特幣中交易是什麼,長什麼樣子以及如何解析交易。

5.1. 交易的組成

從高層次看,一個交易只包含下面四個組成部分:

-

版本號(Version)

-

輸入(Inputs)

-

輸出(Outputs)

-

時間鎖(Locktime)

(譯注:因為Inputs 和outputs 有些抽象且作為交易的核心內容會經常使用,本書後續將不翻譯而直接使用原文inputs和outputs,這也符合區塊鏈中文技術社區的常規用法。)

我們對這幾個組成部分簡單的概括對後續討論會有幫助。版本號代表了交易要使用哪些額外的功能,input定義了哪些比特幣被花費,output定義了比特幣流向哪裡,鎖定時間定義了交易在什麼事件後才會生效。我們將詳細討論每個部分。

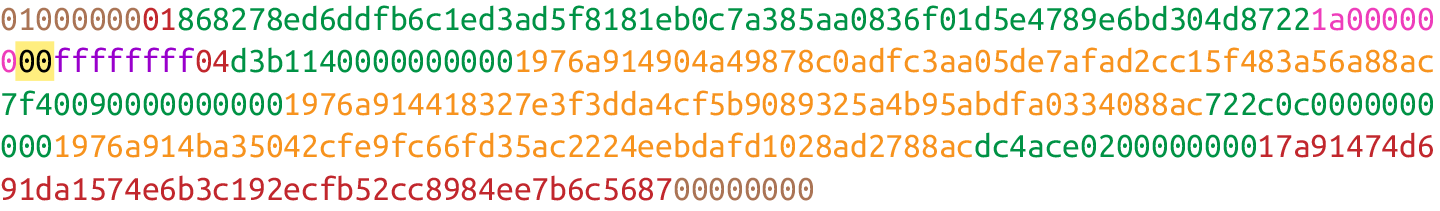

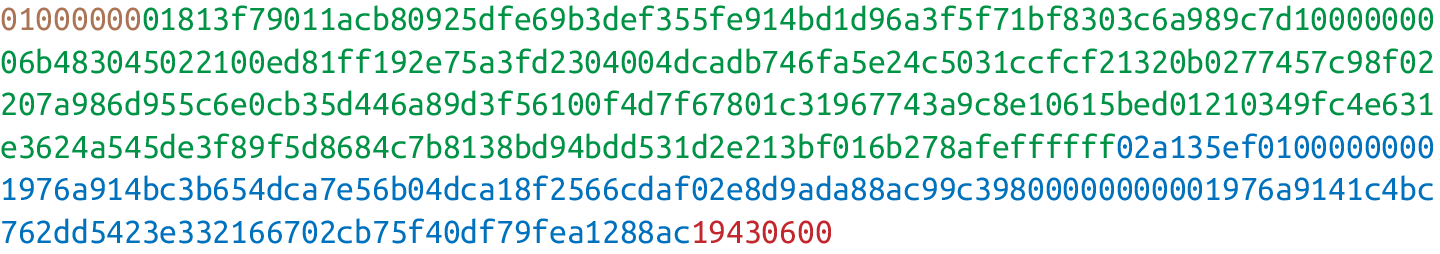

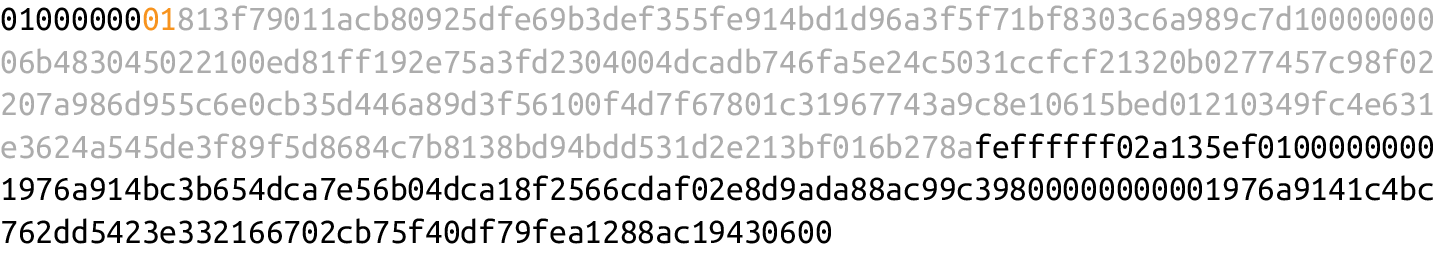

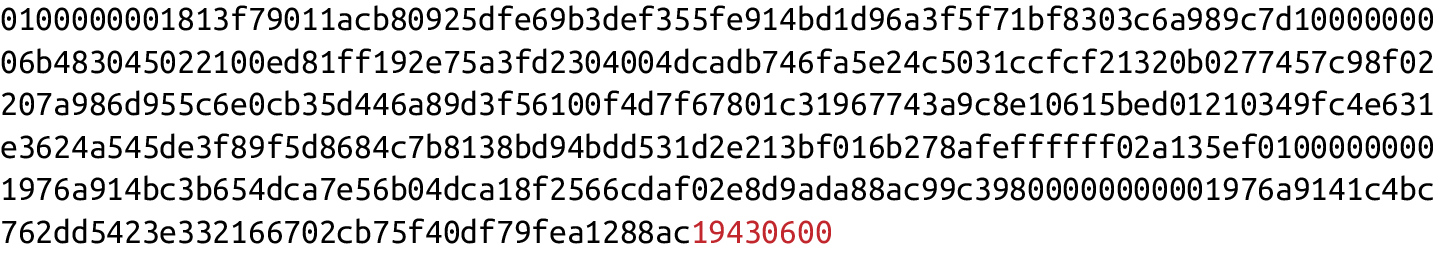

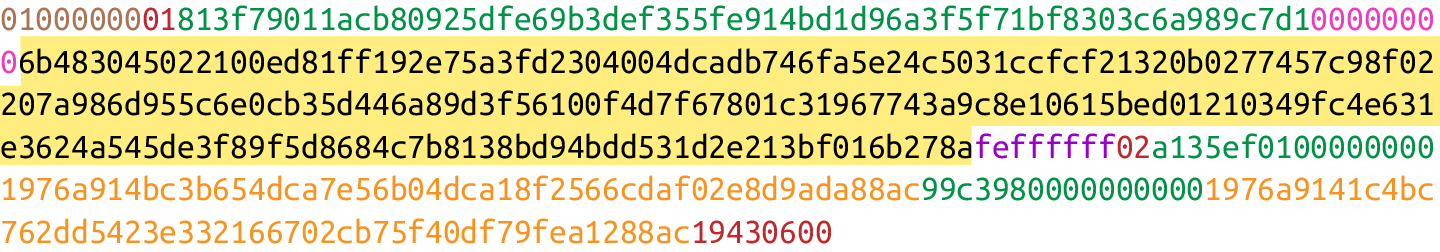

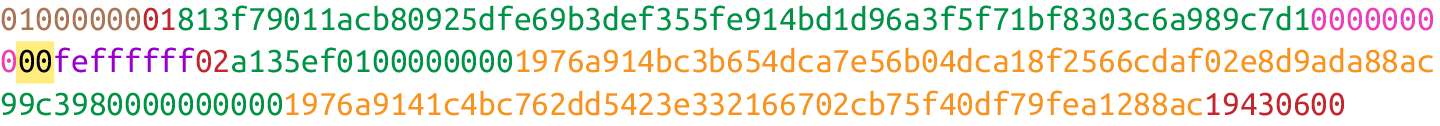

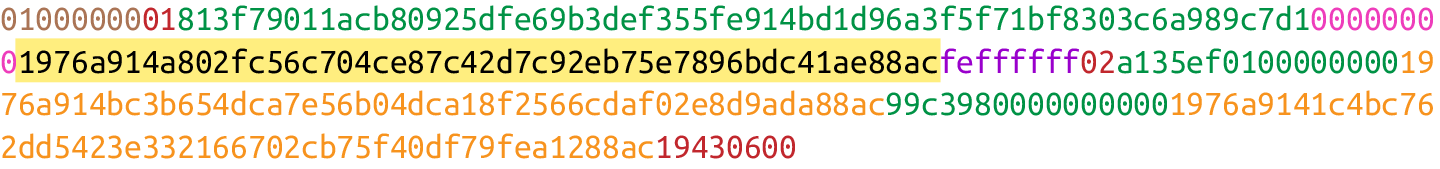

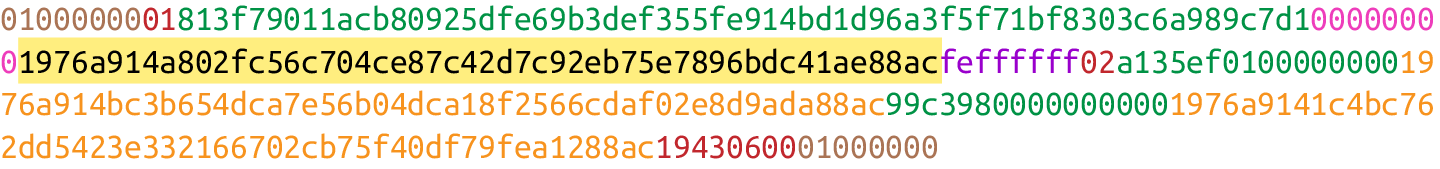

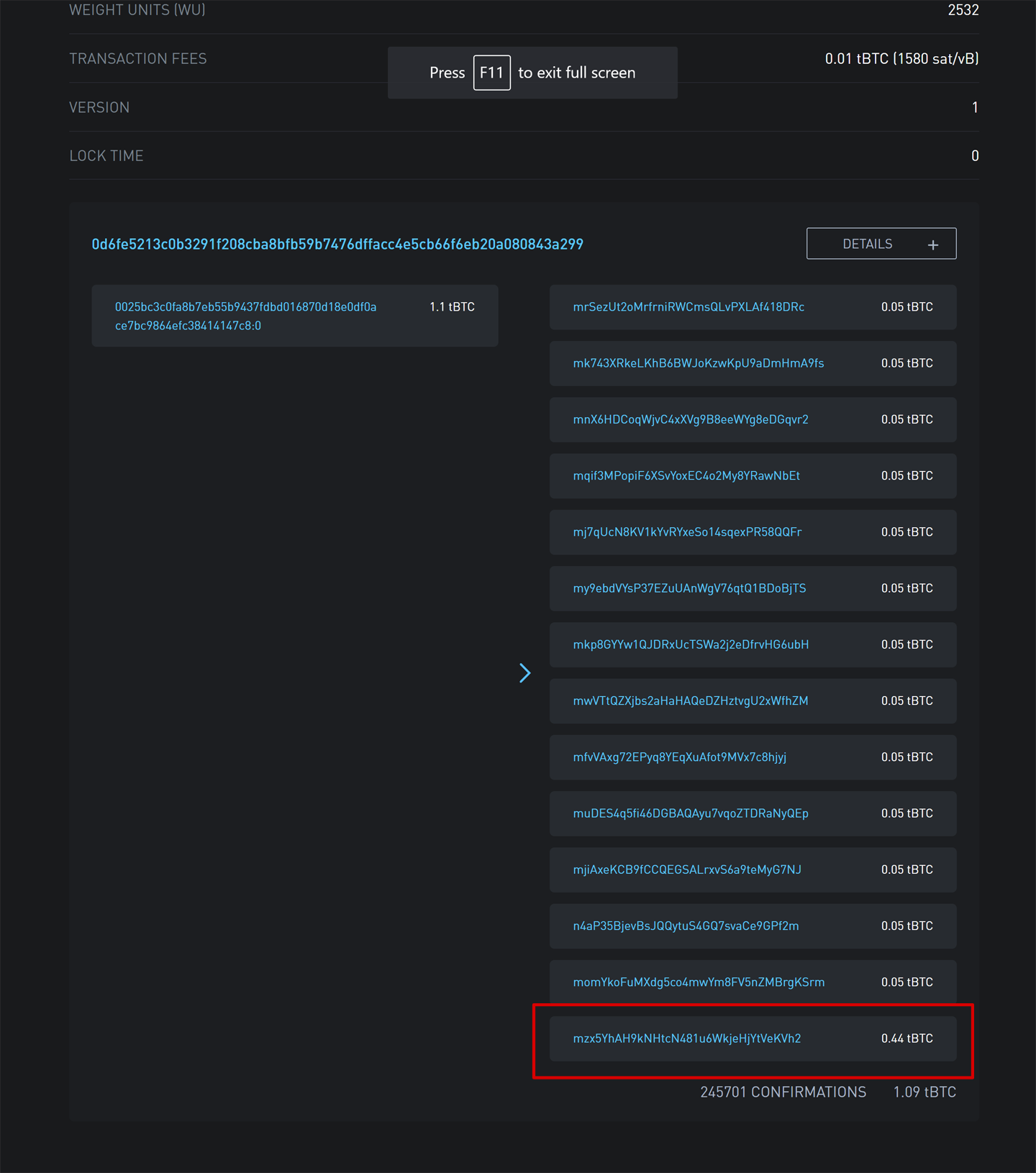

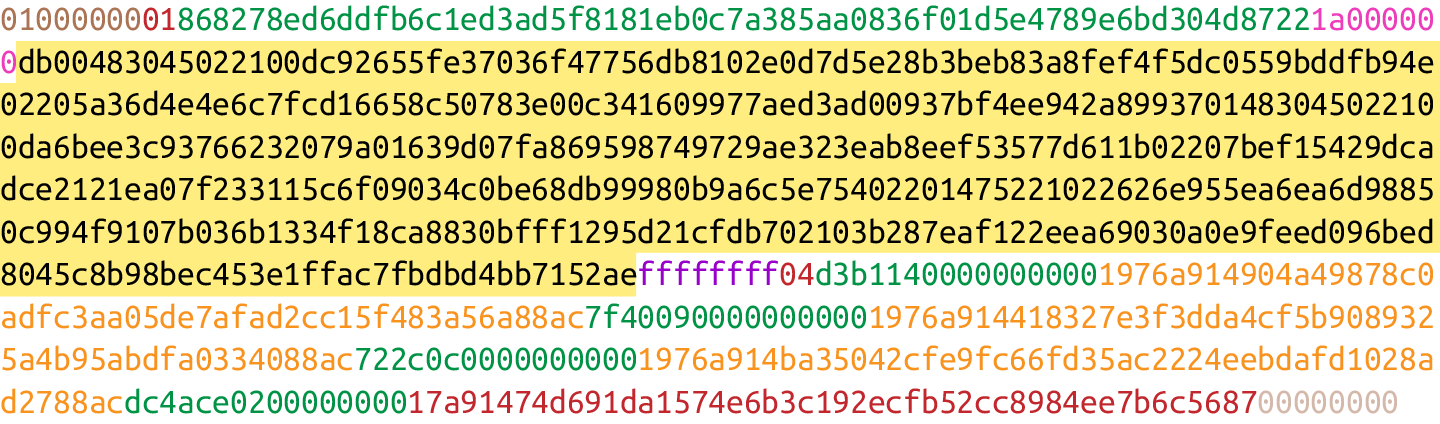

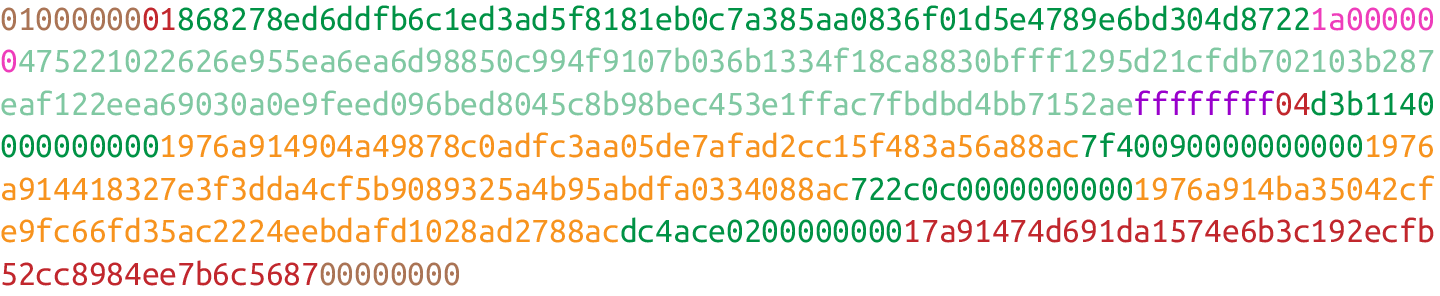

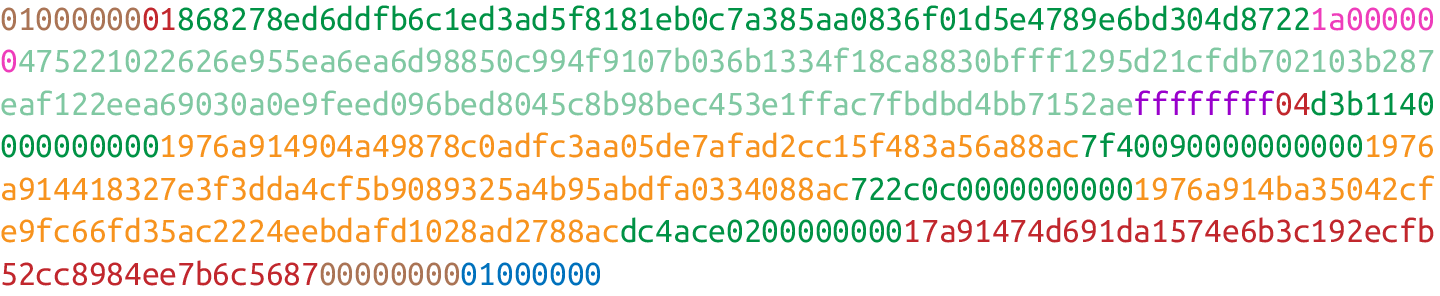

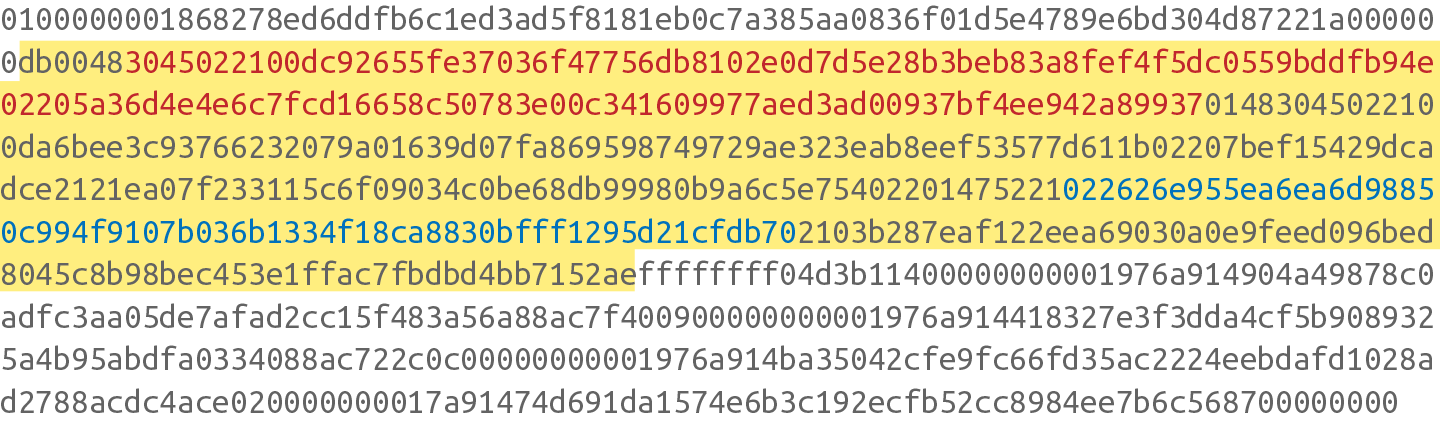

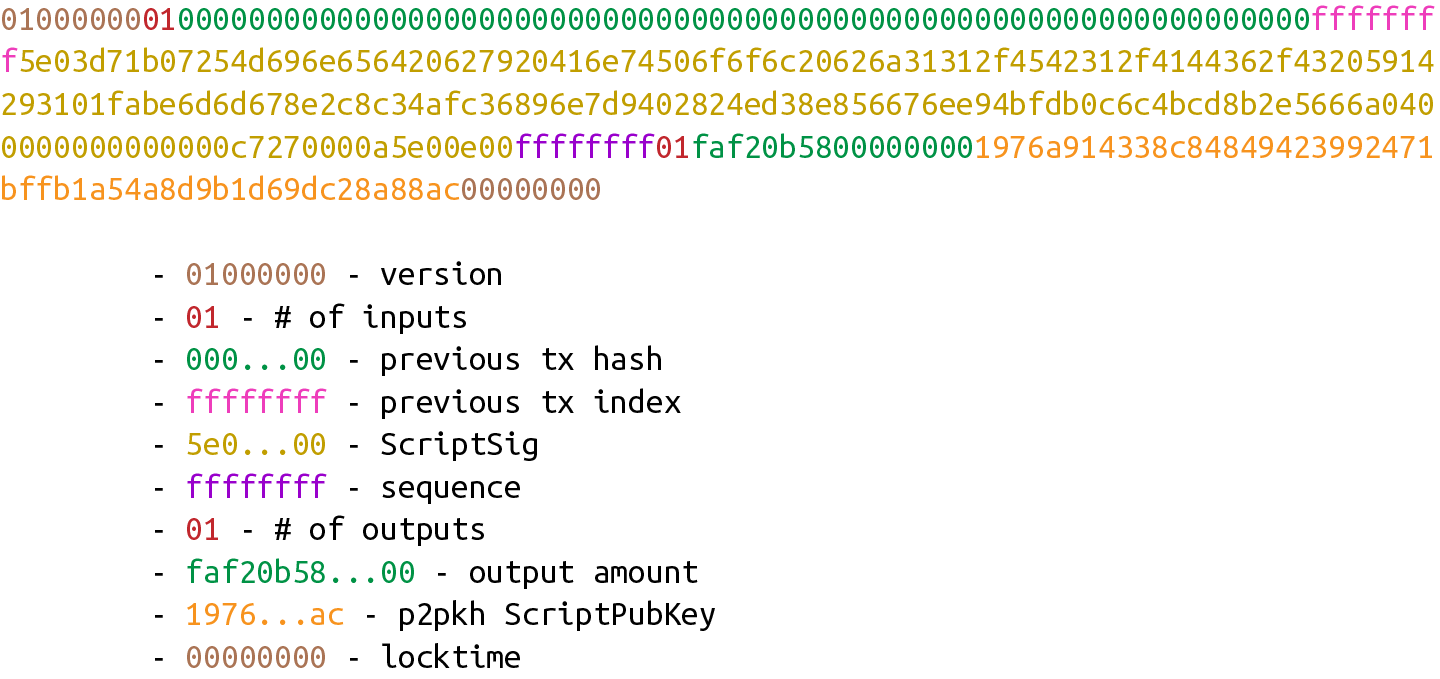

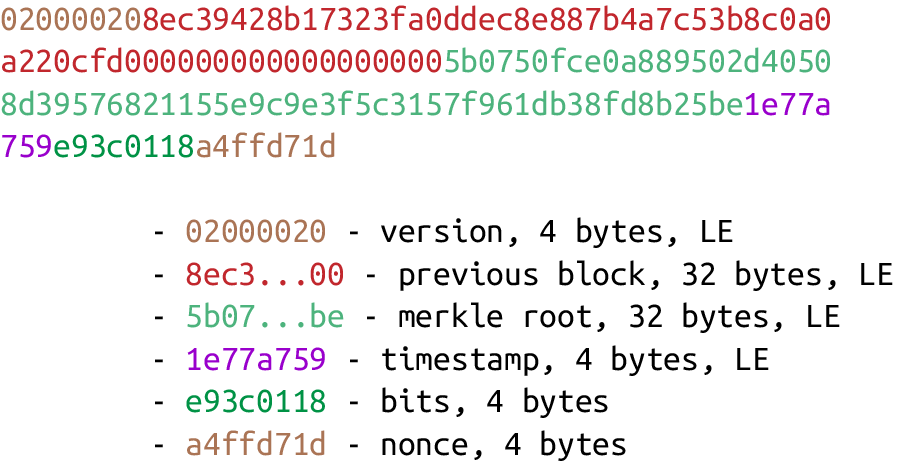

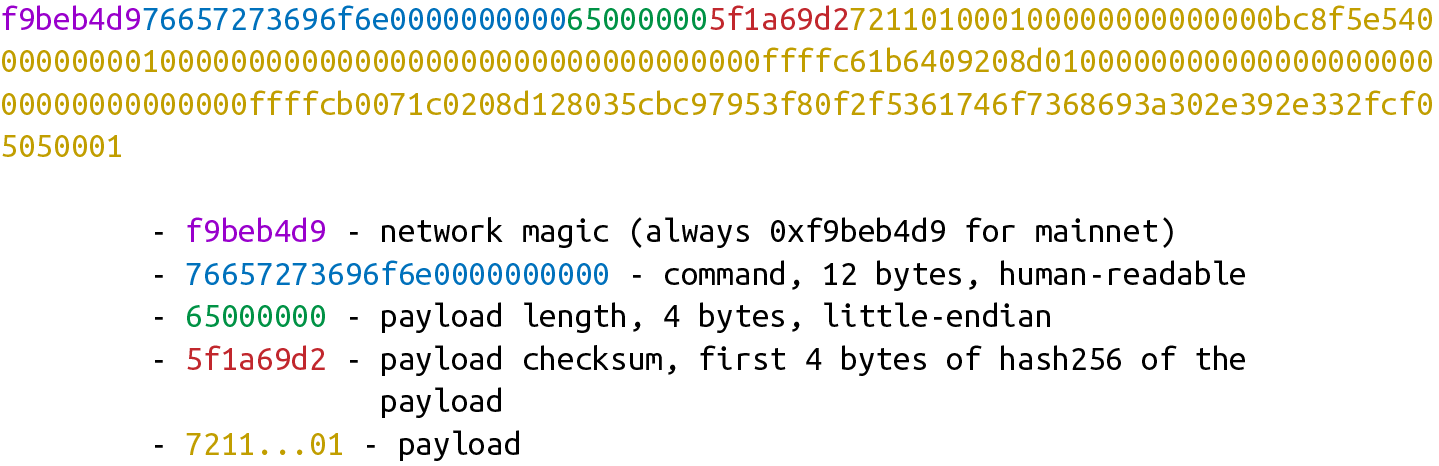

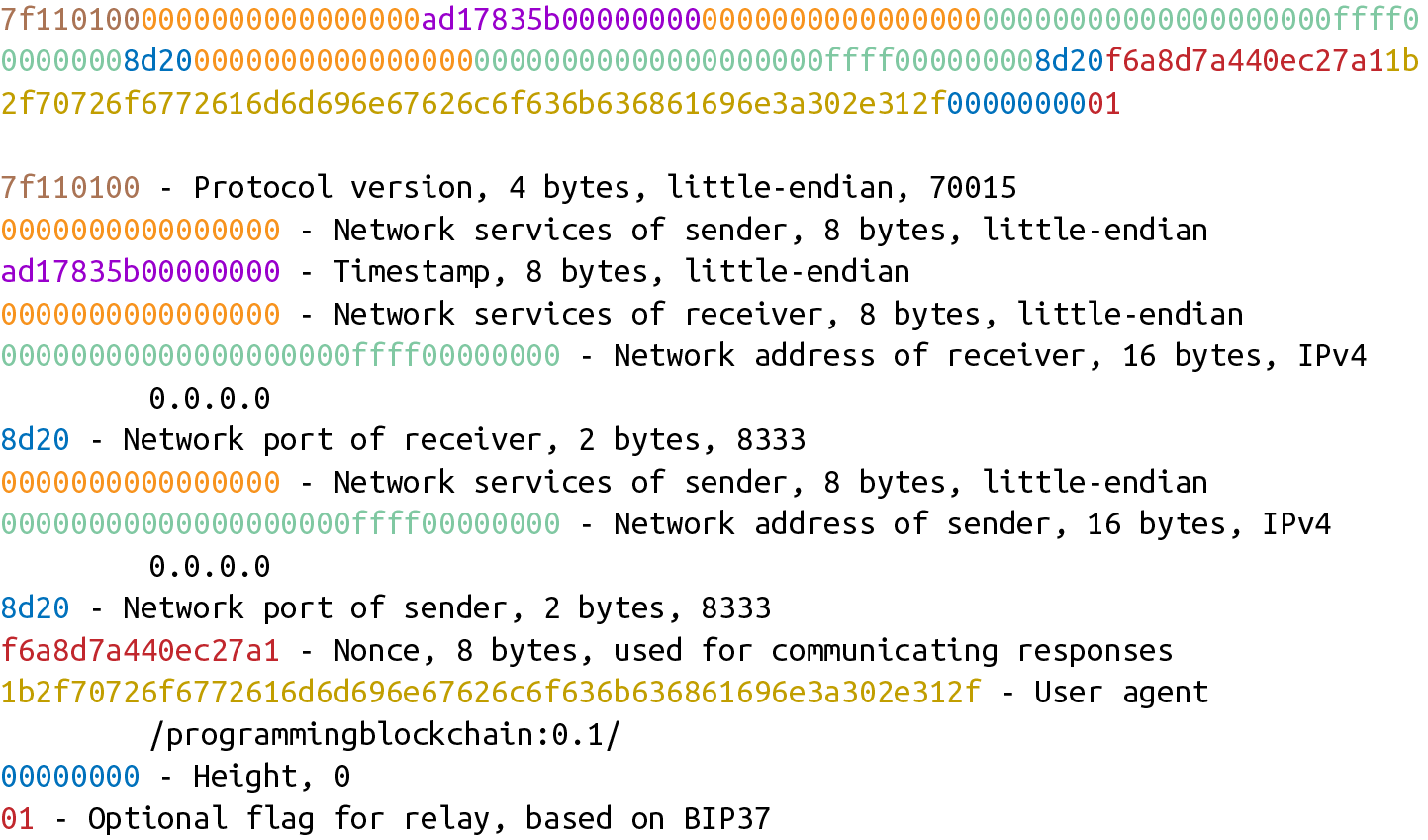

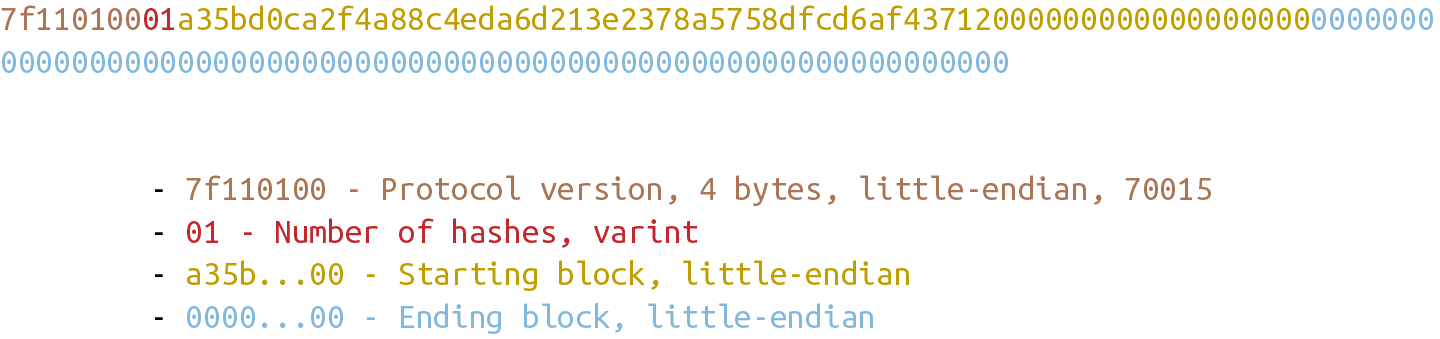

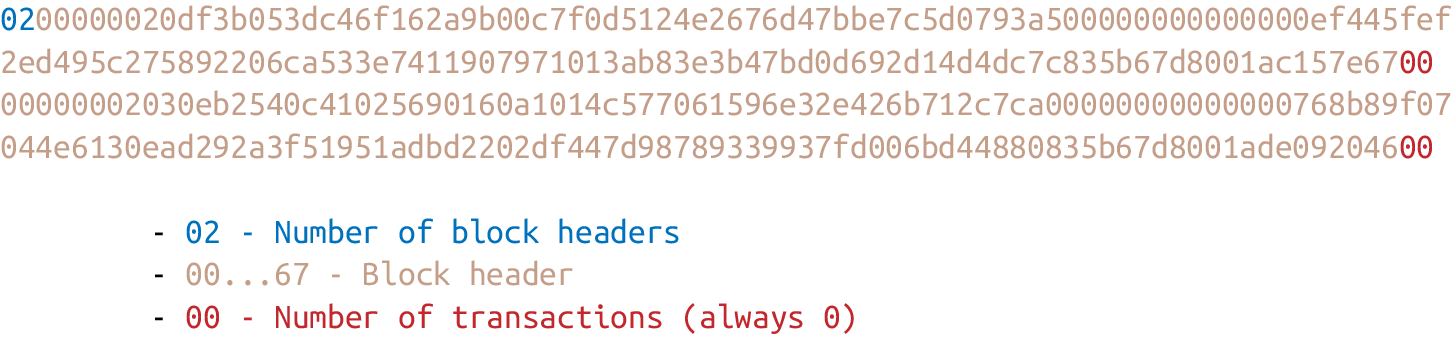

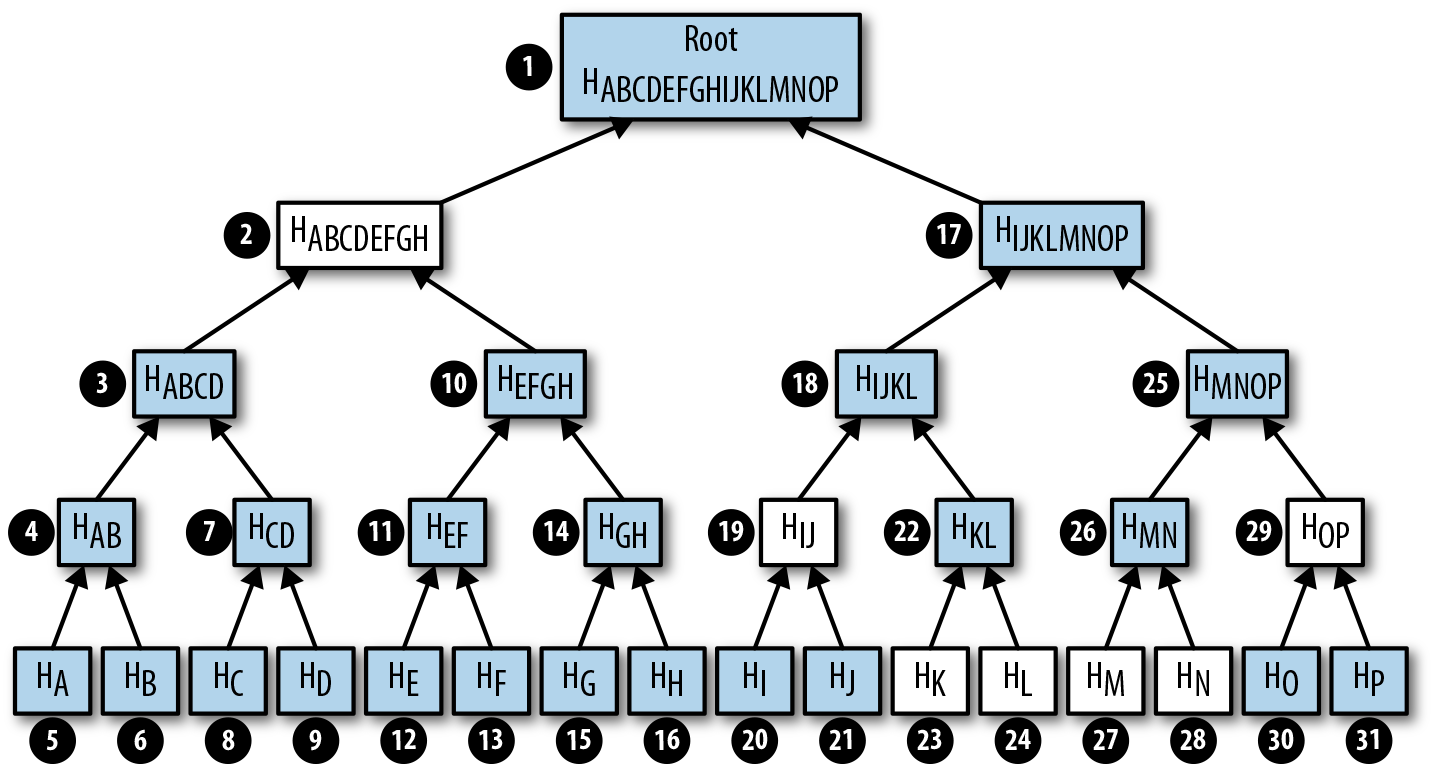

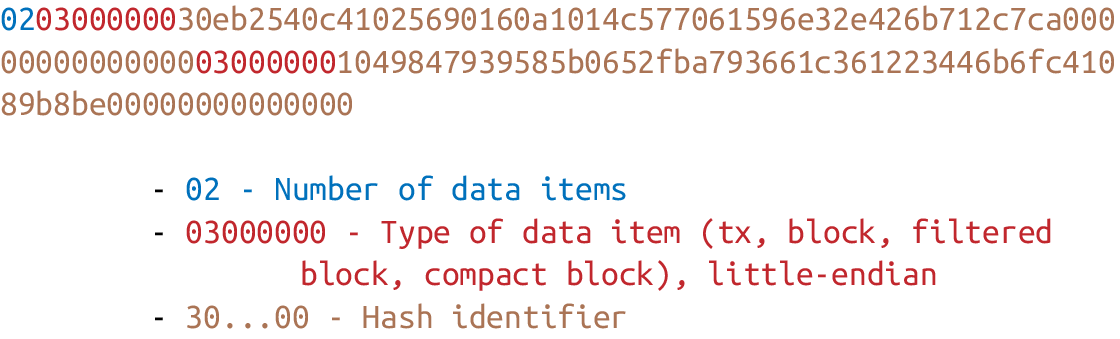

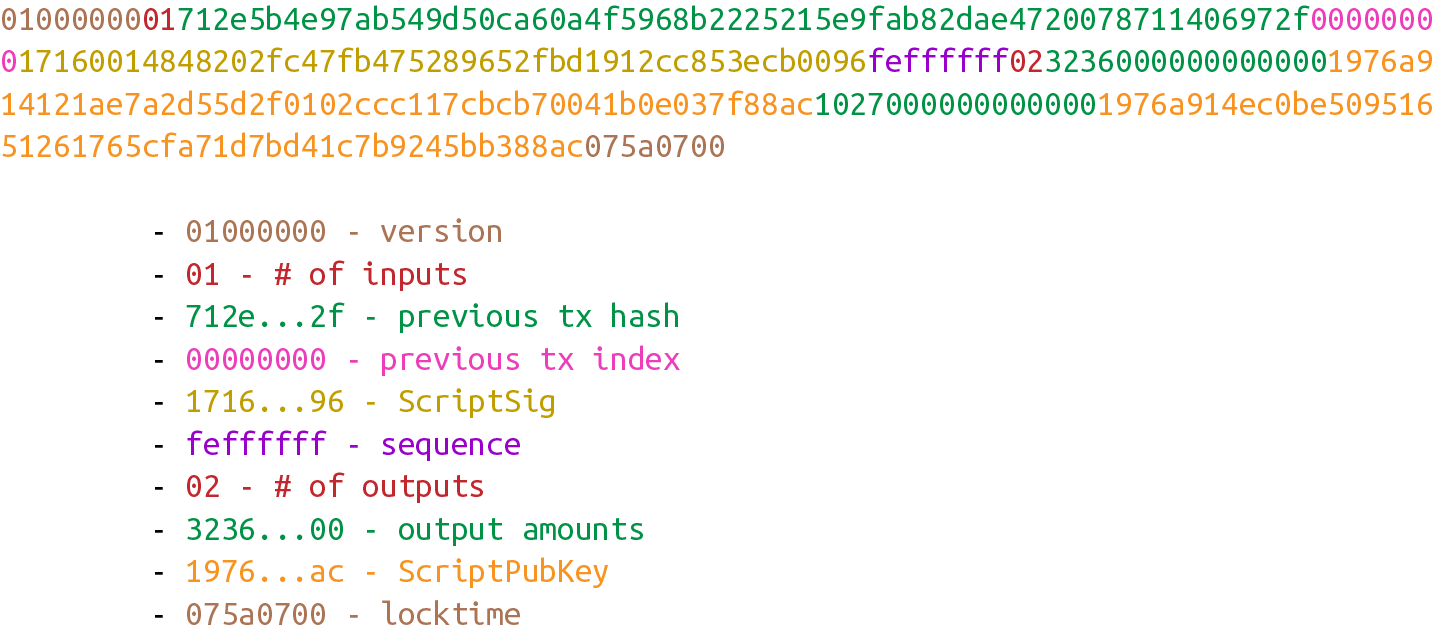

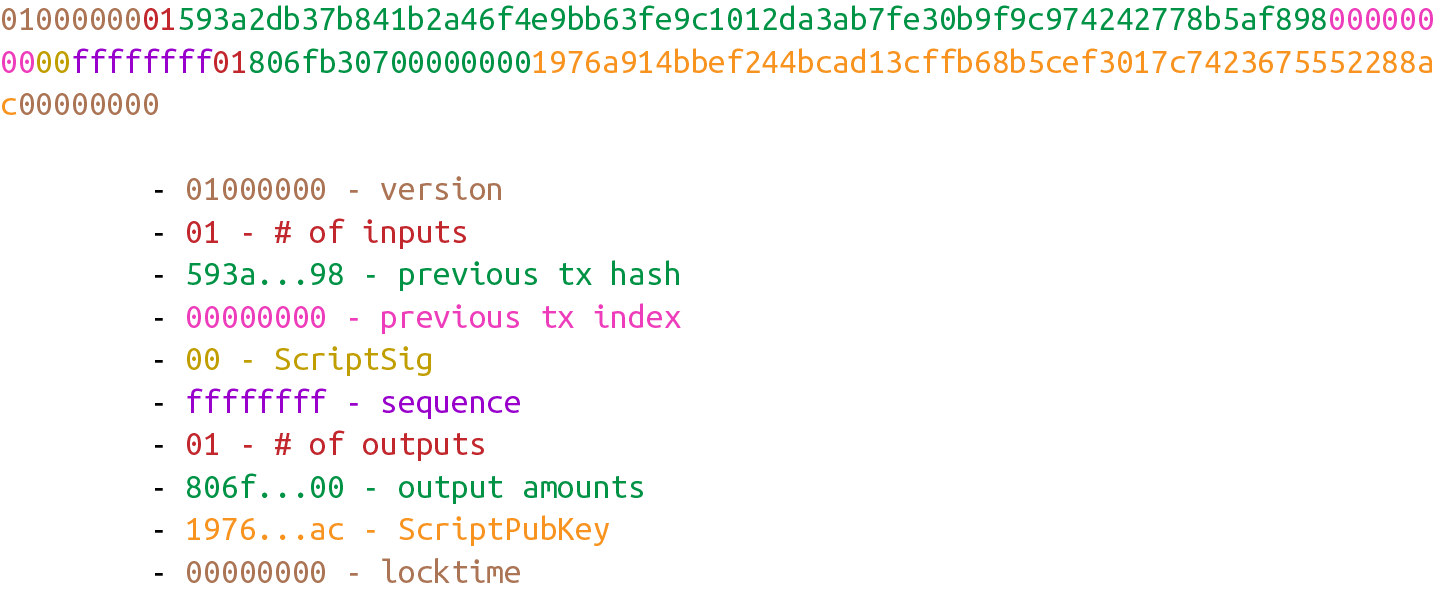

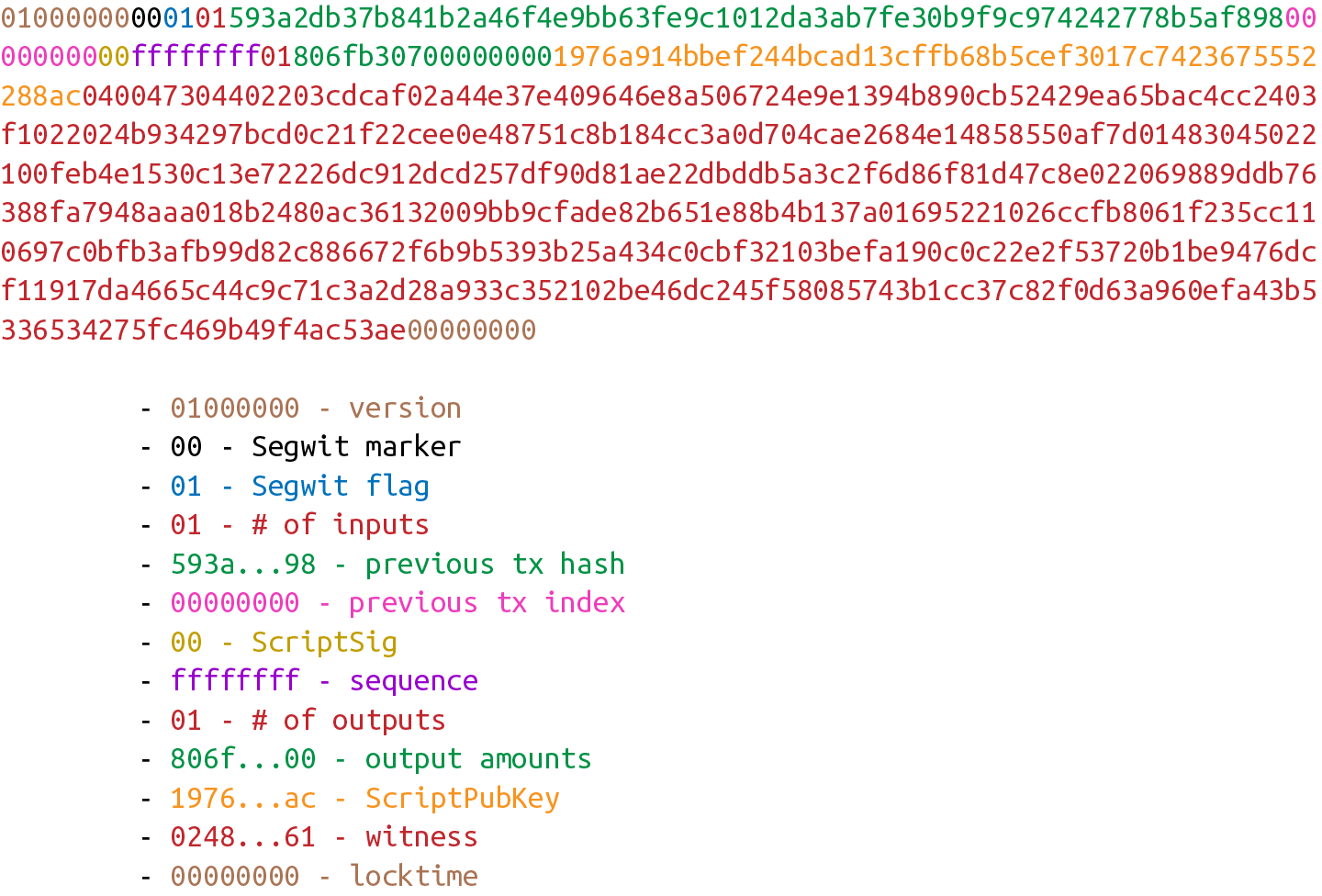

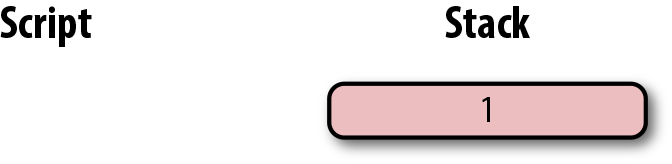

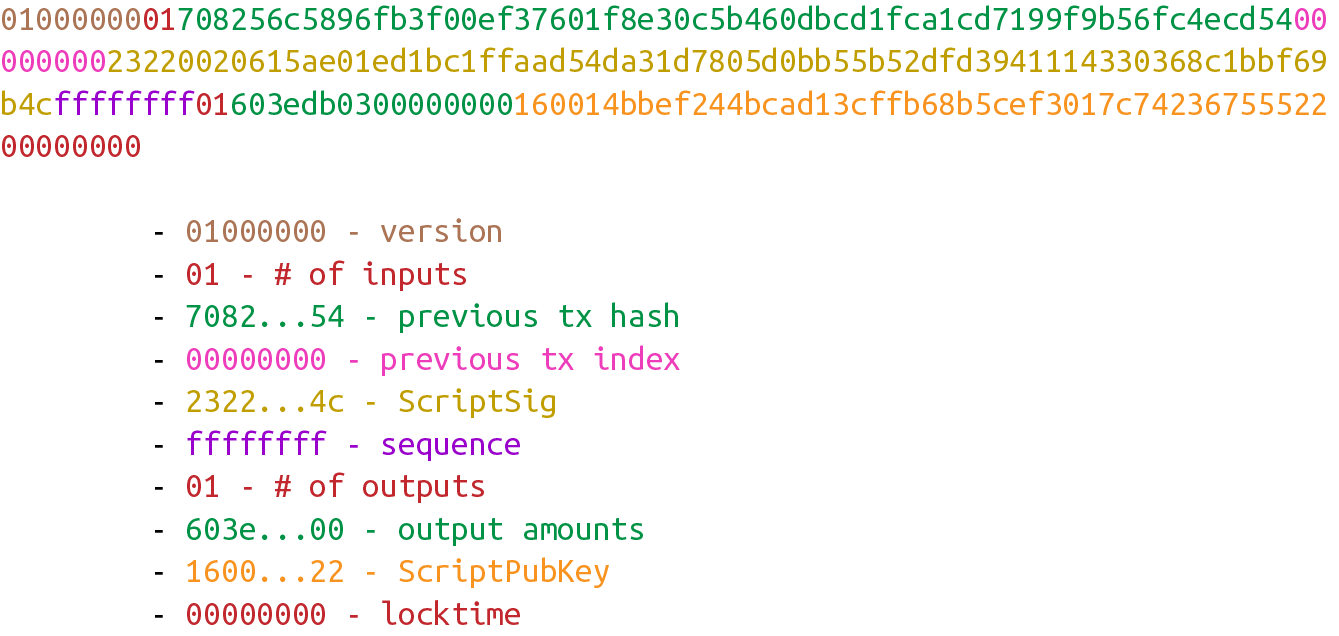

Figure 5-1 展示了一個典型交易的16進制數據和其數據對應所屬部分。

Figure 5-1. 交易組成部分:版本號,input,output和時間鎖

不同顏色高亮部分代表了對應的版本號,inputs,outputs和時間鎖。

瞭解上面的內容,我們就可以開始構建名為Tx的交易類:

class Tx:

def __init__(self, version, tx_ins, tx_outs, locktime, testnet=False):

self.version = version

self.tx_ins = tx_ins#1

self.tx_outs = tx_outs

self.locktime = locktime

self.testnet = testnet#2

def __repr__(self): tx_ins = ''

for tx_in in self.tx_ins:

tx_ins += tx_in.__repr__() + '\n'

tx_outs = ''

for tx_out in self.tx_outs:

tx_outs += tx_out.__repr__() + '\n'

return 'tx: {}\nversion: {}\ntx_ins:\n{}tx_outs:\n{}locktime: {}'.format(

self.id(),

self.version,

tx_ins,

tx_outs,

self.locktime

)

def id(self):#3

'''Human-readable hexadecimal of the transaction hash'''

return self.hash().hex()

def hash(self):#4

'''Binary hash of the legacy serialization'''

return hash256(self.serialize())[::-1]\#1 input 和output 是非常基礎的原生的組件,所以我們會指出input具體是什麼,並在之後定義這個對象的類型。

\#2 我們需要知道交易是在哪個網路上的,這樣才能完整地驗證交易。

\#3 id 欄位是區塊鏈瀏覽器查找交易時使用的索引,是交易的十六進制格式的hash256運算的結果。

\#4 這個hash函數返回對小端序的序列化數據的hash256運算結果。但我們目前還沒有實現序列化的函數,直到我們實現了這個函數,hash 函數才能被使用。

本章的其餘部分將討論如何解析交易。我們現在可以寫如下代碼:

class Tx:

...

@classmethod

def parse(cls, serialization):

version = serialization[0:4] ...\#1 這個方法必須是類方法。輸入序列化數據返回一個交易對象的實例。

\#2 我們默認serialization 的類型是一個byte array。

這當然能正常工作,但交易體積可能非常大。理想的情況,我們需要從流(stream)中解析。這使得我們沒有獲得全部序列化數據之前就能開始解析交易數據,也能讓我們提早發現錯誤來提高效率。因此一個解析交易的函數應該更像下面的代碼:

class Tx

...

@classmethod

def parse(cls, stream):

serialized_version = stream.read(4)

...\#1 read 方法允許我們實時地解析,因為我們不需要等待I/O寫入。

從工程角度來看,這是有利的,因為流可以是網路上的socket連接或文件句柄。我們可以在等待傳輸而不是讀取全部完成的情況下開始解析流數據。這個方法將能夠處理任何類型的流並返回我們需要的Tx對象。

5.2. 版本號

當你收到一個版本號(比如Figure 5-2 為例),這意味著告知接受者有關版本號代表的事物的信息。比如你啓動了window3.1 系統,這個版本顯著區別於windows 8和 windows 10。你也可以只說明你啓動的是windows,但是在操作系統後附加版本號信息將幫助你瞭解其特性和你的代碼可以使用的API。

Figure 5-2. 版本號

類似地,比特幣也有自己的版本號。在比特幣中,版本號一般為1,但也有一些會用到2做版本號的情況(交易使用了BIP0112 中定義的操作碼(opcode) OP_CHECKSEQUENCEVERIFY,需要使用大於1的版本號。)

你可能已經注意到實際上十六進制的版本號為01000000,看上去並不是1。但是版本號使用的是小端序,即版本號的值為1。(可以回顧第四章的相關討論)

5.3. 輸入

每個交易的input 都指向父交易(pervious tansaction)的 output(如圖 Figure 5-3)。直覺上這一開始看上去並不直觀,需要我們進一步解釋。

(譯注:譯者對pervious transaction 採用了’父交易’的翻譯,以強調其前後關聯和價值轉移的關係。但從交易角度講,比特幣的交易可以由多個input 和output 組成,所以會出現父交易的父交易也可以是你的父交易這種非常中世紀的情況。)

Figure 5-3.Inputs

比特幣的inputs 是在花費父交易的outputs。也就是說,在你花費掉比特幣之前你必須先收到一些比特幣。這也符合直覺。你不能花掉你還沒有收到的錢。input 指你擁有的比特幣,每個input 包含以下兩項:

-

一個你之前收到的比特幣的引用

-

證明這些比特幣屬於你

第二部分使用了ECDSA(第三章)。你肯定不希望別人能偷走你的比特幣,所以大部分的input 包含了只有對應的私鑰擁有者才能製作的簽名。

input欄位也可以包含不止一個input。做個類比,你可以使用一張100美元紙幣支付70美元的一頓飯,也可以使用一張50美元紙幣和一張20美元紙幣來支付。前者的支付方式只需要一個 input ,後者的支付方式需要兩個。還有一些情況,交易可能包含更多的input,比如使用14張5美元的紙幣來支付,甚至7000個一美分硬幣。在比特幣中相當於14個inputs 和 7000個inputs。

Figure 5-4中高亮了input的數量,位於版本號之後。

Figure 5-4. inputs的數量

我們可以看到其字節為01,這意味著交易只有一個input。這裡可能很容易假設它總是一個字節,但事實並非如此。單個字節有8個比特,因此任何超過255個inputs的情況都不能在單個字節中得以表達。

我們在這裡引入變長整數(varints)的機制。Varints 是varible integer 的縮寫,它提供從 0 到 264-1 的整數編碼成字節的方法。當然我們可以使用8個字節來編碼整數,但是當我們要編碼的數字相對比較小時(比如小於200),這會非常浪費空間。所以我們使用變長整數來節省空間。你可以在下面的欄目里學到變長整數是如何運作的。

5.3.1. 變長整數

變長整數採用如下規則

-

如果數字小於 253,使用一個字節編碼(比如 100→ 0x64)。

-

如果數字在 253 到 216-1 之間,以253對應的字節(fd)作為前綴,之後的兩個字節以小端序編碼數字(比如 255→ 0xfdff00, 555→ 0xfd2b02)。

-

如果數字在 216 到 232-1 之間,以254 對應的字節(fe)作為前綴,之後四個字節以小端序編碼數字(比如 70015→ 0xfe110100)。

-

如果數字在 232 到 264-1 之間,以255 對應的字節(ff)作為前綴,之後八個字節以小端序編碼數字(比如 18005558675309→ 0xff6dc7ed3e60100000)。

在helper.py 中的兩個函數將幫助你使用變長整數解析和序列化數字:

def read_varint(s):

'''read_varint reads a variable integer from a stream'''

i = s.read(1)[0]

if i == 0xfd:

# 0xfd means the next two bytes are the number

return little_endian_to_int(s.read(2))

elif i == 0xfe:

# 0xfe means the next four bytes are the number

return little_endian_to_int(s.read(4))

elif i == 0xff:

# 0xff means the next eight bytes are the number

return little_endian_to_int(s.read(8))

else:

# anything else is just the integer

return i

def encode_varint(i):

'''encodes an integer as a varint'''

if i < 0xfd:

return bytes([i])

elif i < 0x10000:

return b'\xfd' + int_to_little_endian(i, 2)

elif i < 0x100000000:

return b'\xfe' + int_to_little_endian(i, 4)

elif i < 0x10000000000000000:

return b'\xff' + int_to_little_endian(i, 8)

else:

raise ValueError('integer too large: {}'.format(i))read_varint 將從數據流中讀取並返回被編碼的整數。encode_varint 與此相反,入參整數返回變長整數編碼的字節。

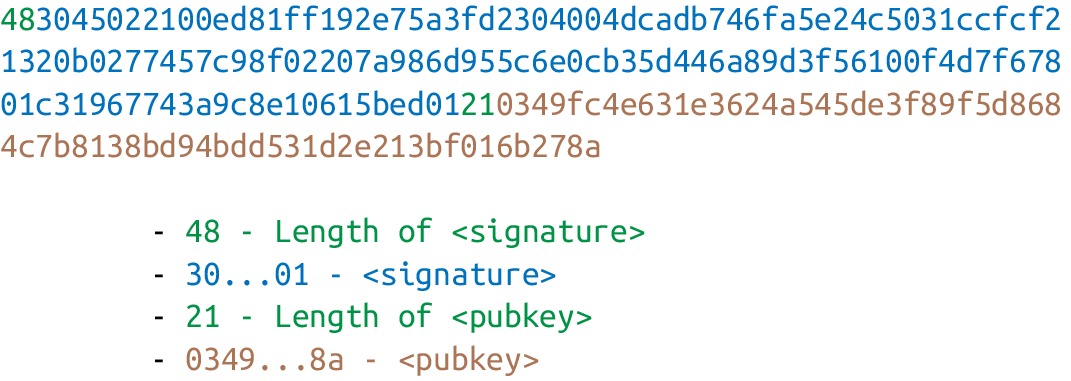

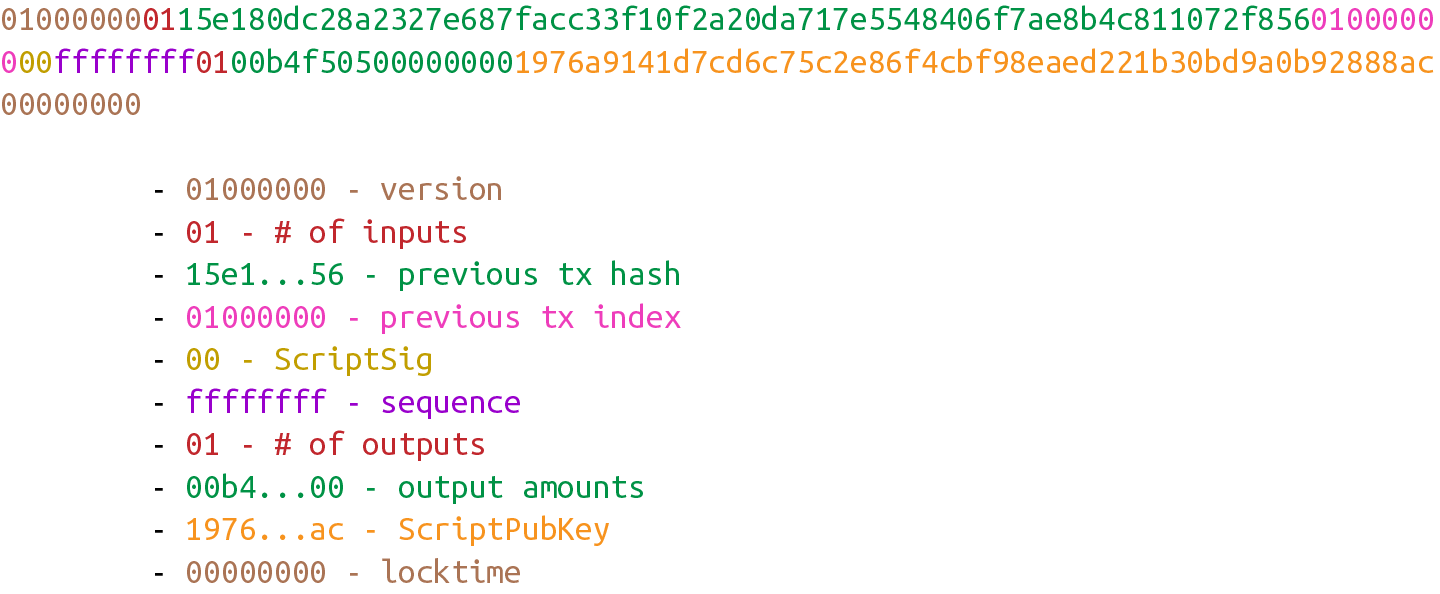

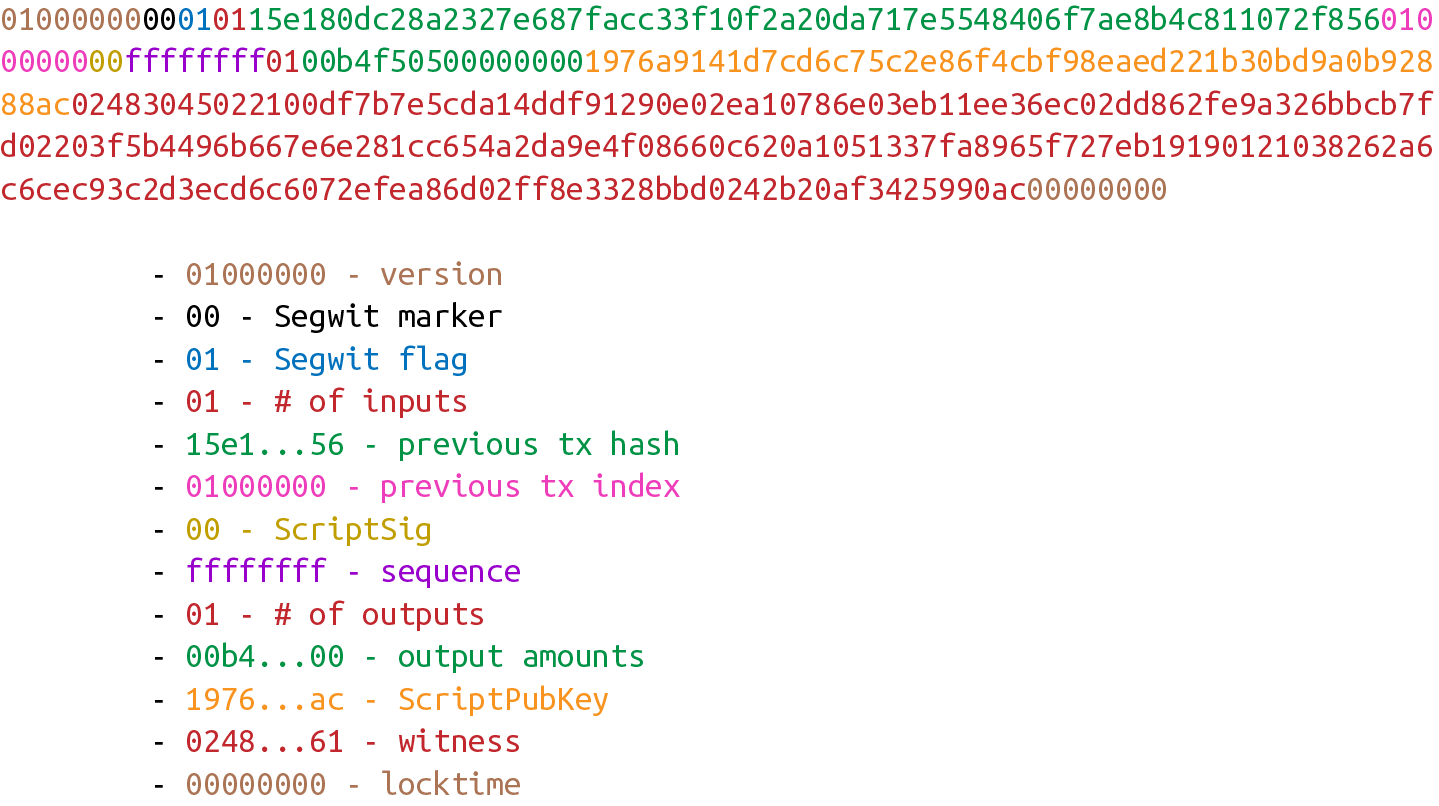

每個input 包含四個欄位。前兩個欄位指向了父交易的output。後兩個欄位確保交易發起者可以使用父交易的output。四個欄位分別是: * 父交易的交易ID(Pervious transaction ID)

-

父交易output 的序號(Previous Transaction Index)

-

簽名腳本(ScriptSig)

-

序列號(Sequence)

如之前解釋過的,每個input會指向父交易的一個output。其中父交易的交易ID是對父交易內容的hash256運算結果。由於雜湊碰撞在概率上幾乎不可能,所以交易ID可以代表唯一的一筆交易。(譯注:所以中文社區中,交易ID更常見的叫法是交易雜湊。後文中也將採用’交易雜湊’代指’交易ID')。

我們之後會發現,每筆交易至少有一個Output,大部分情況是有不止一個Output。所以我們還需要指明我們使用的交易中的哪一個Output。這由父交易output 的交易序號來完成。

父交易雜湊有32個字節,父交易的交易序號有4個字節。兩者都是小端序。

簽名腳本和比特幣的智能合約語言相關,腳本(script)將會在第六章中詳細討論。目前可以把簽名腳本當作是要打開一個帶鎖的箱子,這個行為只能由父交易output 交易擁有者執行。和之前我們見到大部分的定長變量不同,簽名腳本是一個變長的欄位。一個變長欄位需要準確地聲明其需要的字節長度,這也就是為什麼變長整數需要在前綴表達其長度。

序列號起初是中本聰用來處理「高頻交易」的設計,和時間鎖配合使用(序列號和時間鎖)。目前的主要用途是處理手續費替代(Replace-By-Fee,RBF)和操作碼OP_CHECKSEQUENCEVERIFY。序列號是佔據4個字節的小端序。

(譯注:Replace-By-Fee,手續費替代的一個使用場景是一筆交易支付的手續費費用過低,遲遲沒有礦工幫助記賬。在不改變交易內容的情況下,使用更高的手續費來激勵礦工確認這筆交易。這個需求和功能很早就被考慮並在比特幣中實現,但也引入了一些問題,詳細討論可以參考 https://en.bitcoin.it/wiki/Replace_by_fee)

Input的各個欄位可以參考Figure 5-5。

Input的四個欄位:父交易雜湊,父交易output序號,簽名腳本,序列號

5.3.2. 序列號和時間鎖

在比特幣一開始設計時,中本聰希望序列號和時間鎖用來處理高頻交易。中本聰設想了一種支付場景,雙方小額多次支付,但不需要全部上鏈交易。比如如果Alice 支付給Bob x 個比特幣,處於某種原因,bob 也要向Alice 支付 y 個比特幣,假設 x>y,與其在鏈上生成兩筆交易,不如只讓Alice 支付給Bob一共 x-y 個比特幣。如果他們兩個之間有100筆交易,使用這種方法將能顯著壓縮交易次數為1次。

中本聰計劃這樣實現:參與交易的雙方持續維護一個小的賬本,直到最後在鏈上清算。 Satoshi的意圖是每當雙方之間發生新的付款時,使用序列和鎖定時間欄位來更新高頻交易。交易將有兩個input(一個屬於Alice,一個屬於Bob)和兩個output(一個屬於Alice,屬於來自Bob)。交易交易將從序列0開始,並具有非常長的鎖定時間(比如,從現在起500區塊,因在500區塊之後才會生效)。output的金額是Alice和Bob投入的金額相同。這被成為基礎交易(base transaction)。

在第一筆交易中,Alice 支付給Bob一共 x 個比特幣,每個input的序列號都為1。在第二筆交易中Bob 支付給Alice一共 y 個比特幣,每個input的序號為2。使用該方案,只要在鎖定期到達前,包括之後可以非常多的類似交易都可以壓縮成鏈上的一筆交易。

不幸的是,雖然這個設計非常優秀,但對礦工來說非常容易騙取比特幣。在我們的例子中,Bob 可以是一個礦工,他可以故意無視新的序號為2的交易,只記賬序列號為1的交易,從而從Alice 手中騙取了 y 個比特幣。

之後出現一個更優秀的設計:「支付通道」(payment channels),也是閃電網路(Lightning Network)的基礎。

我們已經瞭解input 的每個欄位,我們可以著手在python中設計 Txin 類了:

class TxIn:

def __init__(self, prev_tx, prev_index, script_sig=None, sequence=0xffffffff):

self.prev_tx = prev_tx

self.prev_index = prev_index

if script_sig is None:#1

self.script_sig = Script()

else:

self.script_sig = script_sig

self.sequence = sequence

def __repr__(self):

return '{}:{}'.format(

self.prev_tx.hex(),

self.prev_index,

)\#1 簽名腳本的缺省值為空。

這裡我們需要注意幾件事情。首先是我們並沒有指明每個input代表了多少比特幣,除非在區塊鏈上查找我們要使用的父交易的output,否則不知道input 代表多少比特幣。而且在不知道父交易的情況下,我們甚至也不知道交易是否解鎖了正確的箱子。每個節點必須驗證這些交易解鎖了正確的箱子,沒有花費不存在的比特幣。如何實現驗證我們在第七章進一步討論。

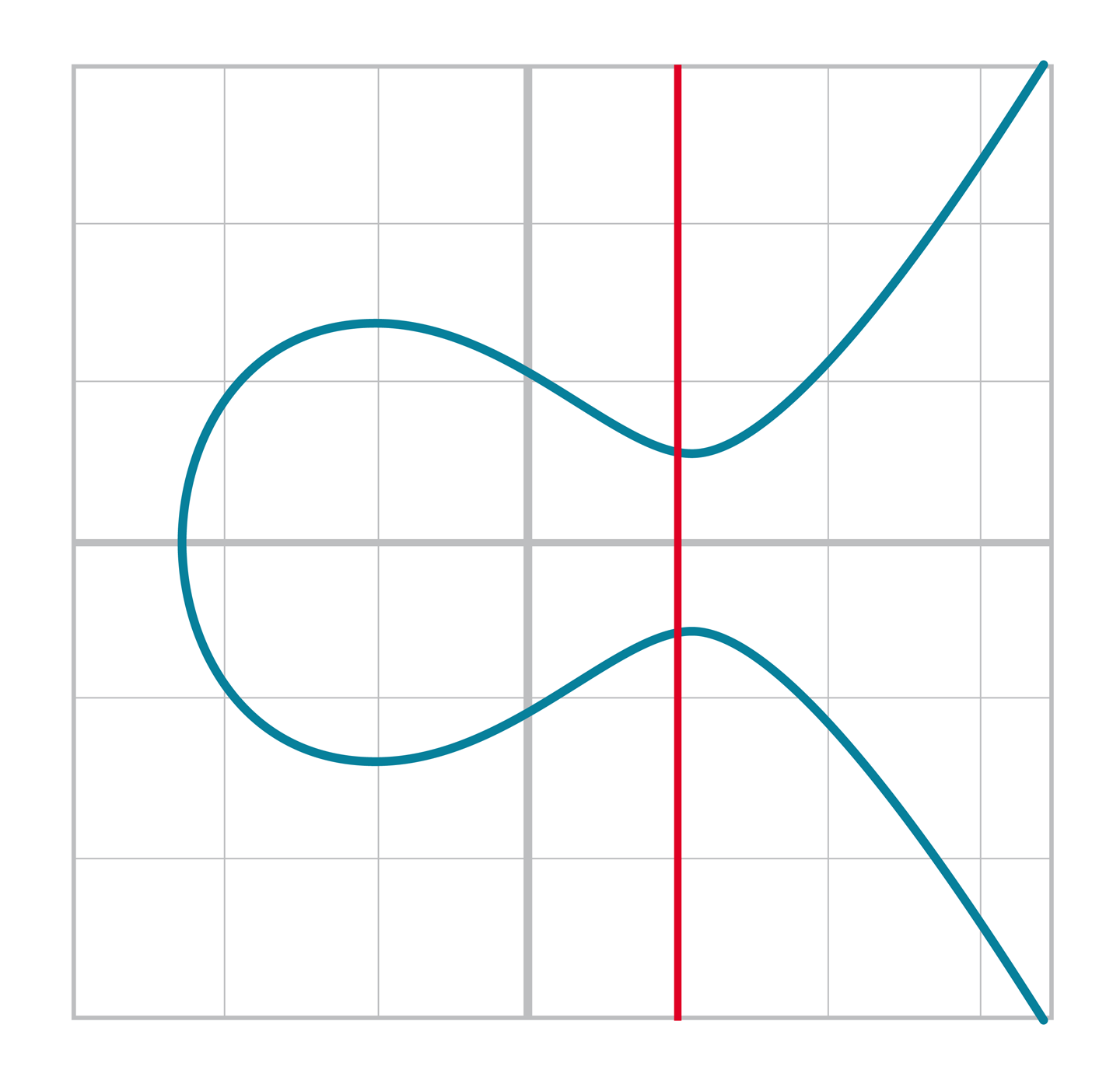

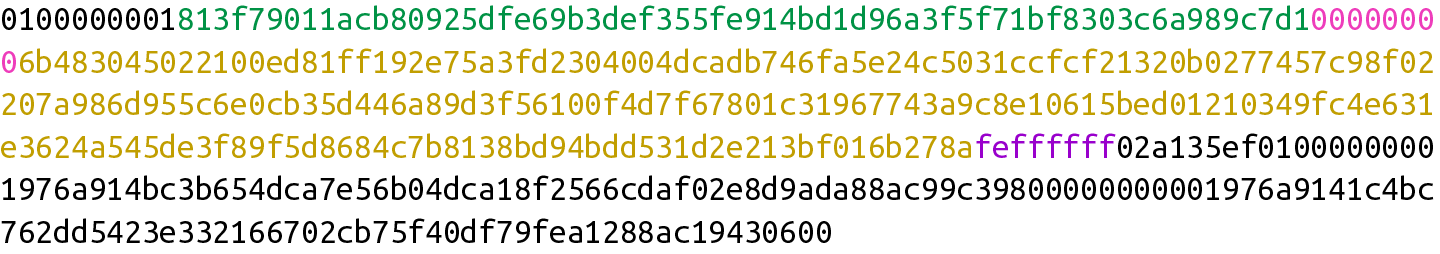

5.3.3. 解析腳本

我們將在第六章詳細討論如何解析腳本。目前來說,可以使用下面的代碼解析交易,從16進制數據中獲取一個Script 對象。

>>> from io import BytesIO

>>> from script import Script#1

>>> script_hex = ('6b483045022100ed81ff192e75a3fd2304004dcadb746fa5e24c5031ccf

cf21320b0277457c98f02207a986d955c6e0cb35d446a89d3f56100f4d7f67801c31967743a9c8

e10615bed01210349fc4e631e3624a545de3f89f5d8684c7b8138bd94bdd531d2e213bf016b278

a')

>>> stream = BytesIO(bytes.fromhex(script_hex))

>>> script_sig = Script.parse(stream)

>>> print(script_sig)

3045022100ed81ff192e75a3fd2304004dcadb746fa5e24c5031ccfcf21320b0277457c98f0220

7a986d955c6e0cb35d446a89d3f56100f4d7f67801c31967743a9c8e10615bed01 0349fc4e631

e3624a545de3f89f5d8684c7b8138bd94bdd531d2e213bf016b278a\#1 Script 類將在第六章進行更詳細的討論。目前請想起Script.parse方法可以正常使用,返回我們需要的對象。

5.4. 輸出

如上一個節提示的那樣,output定義了比特幣流向了哪裡。每個交易至少有一個或者多個output。為什麼交易會有多個output 呢?交易所會使用合併提款,比如一次支付給多個人而不是每個人都通過一次交易來其發送要求提出的比特幣。

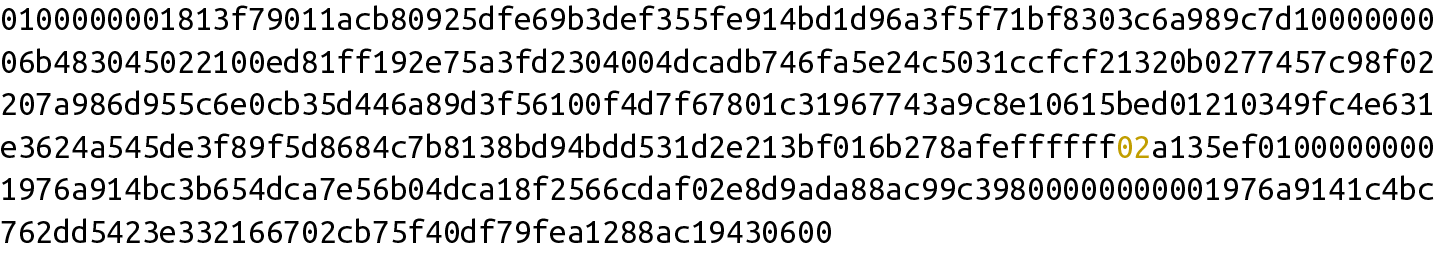

和input一樣,output 的序列化也需要在首先使用變長整數聲明有多少個output。如圖Figure 5-6。

Figure 5-6 Output 的數量

每個output 包含兩個欄位:amount和公鑰腳本(ScriptPubKey)。amount 欄位指以聰為單位轉賬的比特幣數量,1聰等於 1/100000000 個比特幣。這使得比特幣可以分割成非常小的單位,在本書寫作時,1聰價值大約為 1/300 美分。比特幣的絕對數量上限約為21000000個比特幣,換算成聰為2,100,000,000,000,000聰。這個數字略微小於 232,因此使用64比特或者8個字節就足夠儲存了。amount以小端序序列化。

(譯注:比特幣每區塊產出50個比特幣,每210,000個區塊減半(約四年)。那麼比特幣上限是一個簡單的數學問題,一個無窮的等比數列求和並不難計算出2100萬的上限。但要注意比特幣並不能無窮細分,最小單位為1聰。當減半後小於1聰時,會不再產出新的比特幣。總計為20999999.97690000個比特幣)

公鑰腳本和簽名腳本類似,和比特幣的智能合約語言相關。可以把公鑰腳本理解成給箱子加鎖,只能被掌握鑰匙的人打開。這是一個單向的安全設計,可以接受任何人的轉賬,但只能由保險箱的所有者打開。我們將在第六章進一步討論。和簽名腳本一樣,公鑰腳本有一個變長的欄位,並有一個變長整數作為前綴來表明其長度。

圖Figure 5-7是一個完整的output的例子:

一個完整的output欄位:數量和公鑰腳本---這個ouput 的序號為0

5.4.1. UTXO 集合

UTXO 是unspent transaction output(未使用的output)。對於某個時刻的全部的未使用的Output,我們稱為UTXO集。 UTXO集非常重要,對於任意給定的時刻,對應的UTXO集代表這時可以使用的比特幣。另一個角度理解,UTXO集代表了流通中的比特幣。網路全節點會維護UTXO集合的變動和UTXO的索引,這樣會使驗證交易的效率顯著提高。

比如,很容易通過搜索UTXO集來避免雙花交易。如果一個交易使用了UTXO集合中不存在的output,這意味者出現了雙花交易的攻擊或者使用了不存在的Output,所以交易是非法的。自己維護UTXO集合對於交易驗證是非常有幫助的。在第六章中,我們需要查找父交易output的數量和公鑰腳本來驗證交易,所以掌握UTXO集合能提高交易的驗證效率。

(譯注:雙花交易:使用同一個UTXO的兩個交易,被稱為雙花交易,比特幣作為支付系統,需要通過共識來消除雙花交易,決定其中哪一筆是合法的)

現在我們可以開始編寫TxOut 類了:

class TxOut:

def __init__(self, amount, script_pubkey):

self.amount = amount

self.script_pubkey = script_pubkey

def __repr__(self):

return '{}:{}'.format(self.amount, self.script_pubkey)5.5. 時間鎖

時間鎖(locktime)是實現延時交易的一個工具。一個有600000區塊的時間鎖的交易,直到區塊高度為600001時才能進入區塊鏈。設計的目的本是為了便於高頻交易(參考 序列號和時間鎖),但因為不安全而放棄了。如果時間鎖的數字大於等於500,000,000是,locktime 解析為Unix時間戳。如果小於則解析為區塊高度。也就是被簽名交易處於不能使用的狀態,知道到達對應的區塊高度或者Unix 時間戳。

|

時間鎖不生效的情況

如果每個input 的序列號都是ffffffff,時間鎖將不生效。 |

時間鎖以小端序佔4個字節(Figure 5-8):

Figure 5.8 時間鎖

實踐中,時間鎖的主要問題是在時間鎖過期後不能確保交易會執行。這與遠期支票類似,存在餘額不足、支票無法兌付的可能性。交易的發起者可以在鎖定期結束前使用對應的Input並使交易進入區塊鏈。因此帶時間鎖的交易會在時間鎖過期後變成失效交易。

在BIP065實施之前,locktime 的使用非常有限。BIP0065 引入了OP_CHECKLOCKTIMEVERIFY操作符,附帶locktime 的output 將不會被提前花費掉,這提高locktime 的可用性。

5.5.2. Exercise 5

在以下交易中,找到:第二個input的簽名腳本;第一個output的公鑰腳本;第二個output 的數量。

010000000456919960ac691763688d3d3bcea9ad6ecaf875df5339e148a1fc61c6ed7a069e0100

00006a47304402204585bcdef85e6b1c6af5c2669d4830ff86e42dd205c0e089bc2a821657e951

c002201024a10366077f87d6bce1f7100ad8cfa8a064b39d4e8fe4ea13a7b71aa8180f012102f0

da57e85eec2934a82a585ea337ce2f4998b50ae699dd79f5880e253dafafb7feffffffeb8f51f4

038dc17e6313cf831d4f02281c2a468bde0fafd37f1bf882729e7fd3000000006a473044022078

99531a52d59a6de200179928ca900254a36b8dff8bb75f5f5d71b1cdc26125022008b422690b84

61cb52c3cc30330b23d574351872b7c361e9aae3649071c1a7160121035d5c93d9ac96881f19ba

1f686f15f009ded7c62efe85a872e6a19b43c15a2937feffffff567bf40595119d1bb8a3037c35

6efd56170b64cbcc160fb028fa10704b45d775000000006a47304402204c7c7818424c7f7911da

6cddc59655a70af1cb5eaf17c69dadbfc74ffa0b662f02207599e08bc8023693ad4e9527dc42c3

4210f7a7d1d1ddfc8492b654a11e7620a0012102158b46fbdff65d0172b7989aec8850aa0dae49

abfb84c81ae6e5b251a58ace5cfeffffffd63a5e6c16e620f86f375925b21cabaf736c779f88fd

04dcad51d26690f7f345010000006a47304402200633ea0d3314bea0d95b3cd8dadb2ef79ea833

1ffe1e61f762c0f6daea0fabde022029f23b3e9c30f080446150b23852028751635dcee2be669c

2a1686a4b5edf304012103ffd6f4a67e94aba353a00882e563ff2722eb4cff0ad6006e86ee20df

e7520d55feffffff0251430f00000000001976a914ab0c0b2e98b1ab6dbf67d4750b0a56244948

a87988ac005a6202000000001976a9143c82d7df364eb6c75be8c80df2b3eda8db57397088ac46

4306005.6. 實現交易的序列化

我們已經實現瞭解析交易的功能。現在我們反過來進行交易的序列化,首先從TxOut 開始:

class TxOut:

def serialize(self):#1

'''Returns the byte serialization of the transaction output'''

result = int_to_little_endian(self.amount, 8)

result += self.script_pubkey.serialize()

return result\#1 我們將要把交易序列化成字節。

接下來我們處理TxIn:

class TxIn:

...

def serialize(self):

'''Returns the byte serialization of the transaction input'''

result = self.prev_tx[::-1]

result += int_to_little_endian(self.prev_index, 4)

result += self.script_sig.serialize()

result += int_to_

int_to_little_endian(self.sequence, 4)

return result最後我們序列化Tx:

class Tx:

...

def serialize(self):

'''Returns the byte serialization of the transaction'''

result = int_to_little_endian(self.version, 4)

result += encode_varint(len(self.tx_ins))

for tx_in in self.tx_ins:

result += tx_in.serialize()

result += encode_varint(len(self.tx_outs))

for tx_out in self.tx_outs:

result += tx_out.serialize()

result += int_to_little_endian(self.locktime, 4)

return result序列化的過程中我們使用了TxIn 和 TxOut 類的serialize 方法。

注意,交易手續沒有出現,這是因為交易手續費是隱含的金額,我們將在下一節中講到。

5.7. 交易手續費

比特幣的共識規則之一:任何非coinbase 交易(在第九章 討論)Input的總額要大於output 的總額。為什麼兩者不相等呢?這是因為如果每個交易都是0成本的,礦工將沒有動力在區塊內打包交易(參考第九章)。交易手續費用來激勵礦工打包交易。不在區塊內的交易(被稱為mempool 交易)並不是區塊鏈的一部分,交易也就沒有完成。

(譯注:有關礦工激勵:mempool 可以理解為礦工節點的交易備選儲存池,由於區塊的交易上限是按照儲存體積約束,礦工會以BTC/kb 排序,優先打包支付更多手續費的交易。此外,比特幣礦池出現過支付美元來加速交易的業務,以比特幣系統外的資產激勵礦工優先打包交易進區塊)

交易手續費的計算方式非常簡單,交易的所有Input金額之和減去所有的Output金額之和。礦工獲取差值作為手續費。由於Input沒有金額欄位,需要我們自己查找金額。這需要我們能夠獲取區塊鏈數據,尤其是UTXO集。如果沒有運行全節點就會變得非常棘手,因為你不得不信任其他的實體為你提供相關信息。

我們創建一個新的類TxFetcher來處理這個問題:

class TxFetcher:

cache = {}

@classmethod

def get_url(cls, testnet=False):

if testnet:

return 'http://testnet.programmingbitcoin.com'

else:

return 'http://mainnet.programmingbitcoin.com'

@classmethod

def fetch(cls, tx_id, testnet=False, fresh=False):

if fresh or (tx_id not in cls.cache):

url = '{}/tx/{}.hex'.format(cls.get_url(testnet), tx_id)

response = requests.get(url)

try:

raw = bytes.fromhex(response.text.strip())

except ValueError:

raise ValueError('unexpected response: {}'.format(response.text))

if raw[4] == 0:

raw = raw[:4] + raw[6:]

tx = Tx.parse(BytesIO(raw), testnet=testnet)

tx.locktime = little_endian_to_int(raw[-4:])

else:

tx = Tx.parse(BytesIO(raw), testnet=testnet)

if tx.id() != tx_id:

raise ValueError('not the same id: {} vs {}'.format(tx.id(),

tx_id))

cls.cache[tx_id] = tx#1

cls.cache[tx_id].testnet = testnet

return cls.cache[tx_id]\#1在這裡通過檢查雜湊來確保是我們想要獲取的交易信息。

你可能會奇怪,為什麼我們不直接向節點直接索要父交易的output而是獲取了整個交易。原因是我們能不信任第三方數據。通過獲取交易的完整信息,我們可以通過交易雜湊(交易數據的hash256)來確保這是我們要獲取的交易。除非我們獲取交易的全部信息,否則不能實現這一點。

|

為什麼對第三方要最小信任

正如尼克·薩博(Nick Szabo)在他的極具影響力的論文「信任第三方是安全漏洞」中所說,信任第三方提供正確的數據不是一個好的安全措施。 第三方可能是現在表現得很好,但你永遠不知道什麼時候可能被黑客入侵、有一個流氓惡意員工,或者開始實施違背你的利益的政策。 比特幣安全的部分原因並非信任,而是驗證提供的的數據。 (譯注:Nick Szabo被認為是智能合約的最早發明者。目前仍然活躍在社區中。) |

現在我們可以在TxIn 類中編寫獲取父交易和其output的金額和公鑰腳本的方法了(在之後第六章會使用這些方法)。

class TxIn:

...

def fetch_tx(self, testnet=False):

return TxFetcher.fetch(self.prev_tx.hex(), testnet=testnet)

def value(self, testnet=False):

'''Get the output value by looking up the tx hash.

Returns the amount in satoshi.

'''

tx = self.fetch_tx(testnet=testnet)

return tx.tx_outs[self.prev_index].amount

def script_pubkey(self, testnet=False):

'''Get the ScriptPubKey by looking up the tx hash.

Returns a Script object.

'''

tx = self.fetch_tx(testnet=testnet)

return tx.tx_outs[self.prev_index].script_pubkey6. 第六章 Script

鎖定和解鎖比特幣的權限即是我們轉移比特幣的機制。鎖定是指給某些實體一些比特幣。解鎖是指花費掉你收到的比特幣。

在本章中,我們將研究通常稱為智能合約的鎖定/解鎖機制。Script使用橢圓曲線密碼學(第3章)來驗證交易是否有權使用對應的比特幣(第5章)。Script本質上是上允許人們證明他們有權使用某些UTXO。對我們來說討論這些還太早,讓我們從腳本的工作方式開始並以此作為基礎,理解腳本的功能。

6.1. 腳本機制

如果你對智能合約(smart contract)的定義產生困惑,請不要擔心。 「智能合約」是「可編程」(programmable)的花哨說法,而「智能合約語言」只是一種編程語言。在比特幣中,Script是智能合約語言,或者說用於表達比特幣可使用條件的編程語言。

在Script中,比特幣和合約是對應關係。Script是一種類似於Forth的基於棧的語言。它故意限制語言的功能,在某種意義上它拋棄了某些特性。具體來說,Script限制了循環體,因此不是圖靈完備的。

|

為什麼比特幣不是圖靈完備的

一個編程語言的圖靈完備指的是有能力處理循環。循環體在編程語言中非常有用,所以你可能會好奇為什麼Script不支持循環體。 這有很多原因。讓我們先從程序的執行開始。任何人都可以創建一個Script程序並在使得網路上的全節點可以運行。如果Script 是圖靈完備的,那麼有可能程序在循環體中永遠不會終止。這會導致驗證節點運行程序時一直處於循環體中。這也是一種容易進行的拒絕服務攻擊(DoS)。一個無限循環的Script會導致整個比特幣網路停止服務!這將是一個很大的系統漏洞,防範此漏洞是沒有實現圖靈完備的主要原因之一。以太坊(Ethereum)在其智能合約語言Solidity 中實現了圖靈完備。以太坊合約執行要求對計算資源的gas進行收費。一個無限循環的代碼將會窮盡合約執行的gas,因為根據合約的定義,會運行無限次。 另一個要限製圖靈完備的原因是圖靈完備的智能合約非常難分析。一個圖靈完備的智能合約的執行環境非常難以窮舉,因此容易出現一些意外的行為和漏洞。在智能合約中的漏洞意味著無意中花費了資產,合約的參與者會受到經濟損失。這樣的漏洞並不是空想的:這也是DAO的主要問題(分散化自治組織),圖靈完備的智能合約最後導致以太坊經典硬分叉。 (譯注: DAO是一個基於以太坊眾籌的項目,眾籌使用了以太坊的智能合約功能,DAO自己編寫的合約中的漏洞被黑客攻擊。以太坊社區決定回滾區塊鏈來解決問題,這一方案最終導致社區和部分礦工分裂出ETC(ethereum classic以太經典),ETC認可此次攻擊結果。這次分叉也引發了很多合約安全之外的討論,比如公鏈項目是否要為平台中的一個項目買單、代碼即法律的設計理念是否合理等) |

交易這一行為將比特幣轉移到一個鎖定的腳本上。鎖定的腳本在公鑰腳本欄位(參考第五章)裡面。可以把它當作一個有比特幣的帶鎖箱子,只有特定的鑰匙才能的打開它。在盒子里的錢自然也只能被掌握鑰匙的使用。

箱子的解鎖過程由簽名腳本(參考第五章)實現。它能證明這個帶鎖的箱子的所屬權,有權使用盒子內資金。

6.2. Script如何運作

Script 是一個程序語言,和大部分程序語言一樣,每次只執行一個指令。這些指令用來對棧內的元素進行計算。有兩種類型的指令:元素(elements)和運算(operations)。

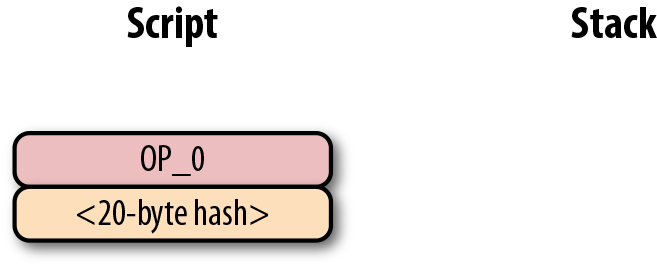

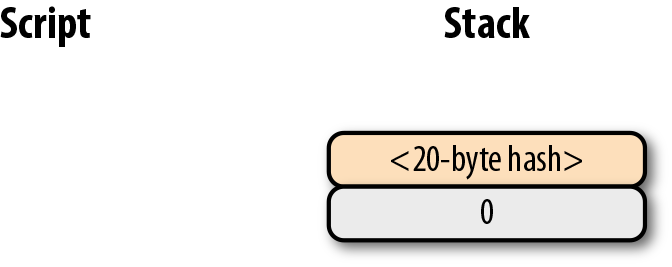

元素指數據。從技術上講,處理一個元素指將元素推送到堆頂。元素是長度為1到520字節的字符串。一個典型的元素是DER 簽名或者一個SEC格式的公鑰Figure 6-1。

Figure 6-1. 元素

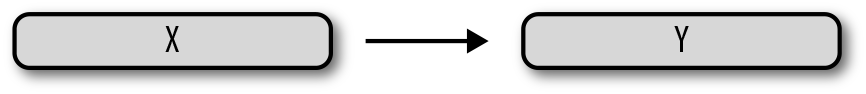

運算指對數據的計算(Figure 6-2)。運算消耗堆頂0個或者多個元素並壓入0個或者多個元素回棧頂。

Figure 6-2. 運算

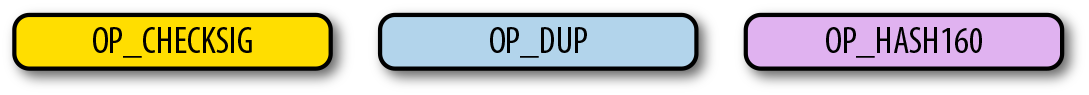

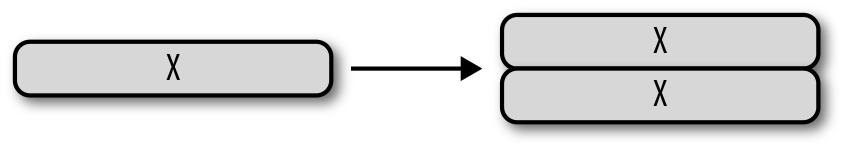

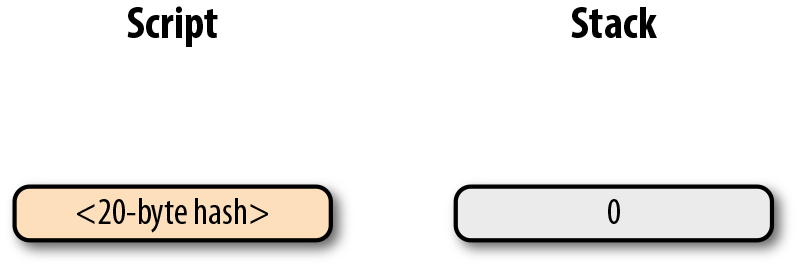

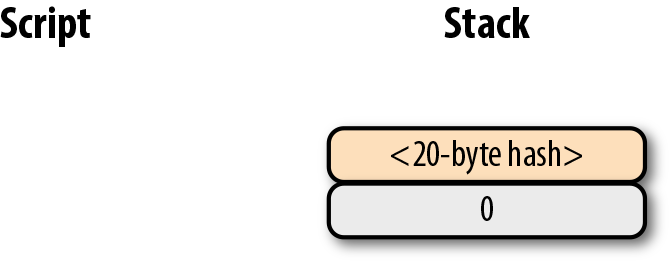

一個典型的運算是 OP_DUP(Figure 6-3),複製堆頂的一個元素(消耗0個堆頂元素),然後將其壓入棧頂(入棧一個元素)。

Figure 6-3. OP_DUP 複製堆頂的元素

當所有的指令都執行完成時,棧頂的元素必須是非零的,使腳本解析為有效。棧中沒有元素或頂部元素為0將解析為無效。解析為無效意味著包含著該解鎖腳本的交易不被比特幣網路接受。

6.3. 幾個運算的例子

除了OP_DUP之外還有很多其他運算。OP_HASH160(Figure 6-4)指對棧頂的元素做sha256(消耗1個堆頂元素)運算後再進行一次ripemd160(也就是一個hash160)運算並將結果壓入棧(入棧一個元素)。注意在下圖中, y=hash160(x)。

Figure 6-4. OP_HASH160 :對堆頂元素依次做sha256 和ripemd160 計算

另一個非常重要的運算是OP_CHECKSIG(Figure 6-5)。OP_CHECKSIG 消耗兩個堆頂的元素,第一個是公鑰,第二個是簽名,OP_CHECKSIG運算檢測簽名是否符合公鑰。如果符合,則在堆頂壓入1,否在在堆頂壓入0。

Figure 6-5 OP_CHECKSIG 檢測簽名是否符合公鑰

6.3.1. 實現運算符(Opcodes)

對於給定棧,實現OP_DUP並不困難。OP_DUP只是簡單的複製堆頂的一個元素:

def op_dup(stack):

if len(stack) < 1:#1

return False

stack.append(stack[-1])#2

return True

...

OP_CODE_FUNCTIONS = {

...

118: op_dup,#3

...

}\#1 至少堆頂存在一個元素,否則不能執行這個運算符。 \#2 複製堆頂的一個元素並壓入棧。 \#3 118=0x76 是OP_DUP的運算符。

值得注意的是,我們返回一個布爾值來辨別運算符是否正常運算。一個失敗的運算符會終止腳本的計算。

下面是OP_HASH256的運算符實現。這個運算符會消耗堆頂的一個元素,對其進行hash256運算,返回結果並壓入堆頂:

def op_hash256(stack):

if len(stack) < 1:

return False

element = stack.pop()

stack.append(hash256(element))

return True

...

OP_CODE_FUNCTIONS = {

...

170: op_hash256,

...

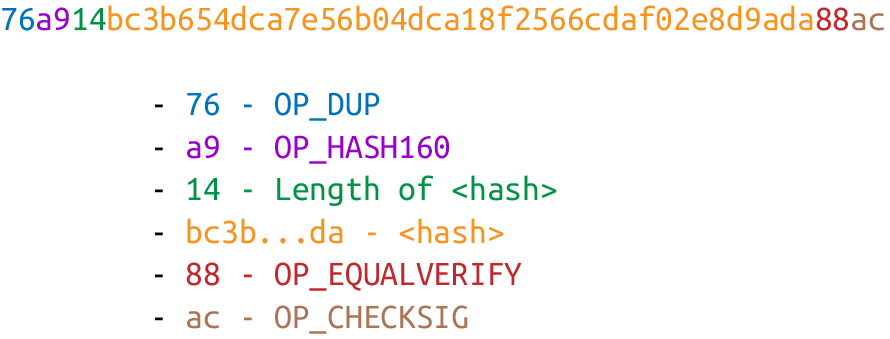

}6.4. 解析腳本和其欄位

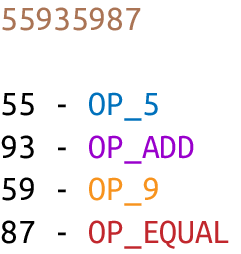

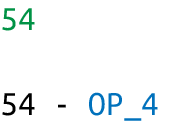

不論公鑰腳本還是簽名腳本,都使用相同的方法解析。如果其字節在0x01 在 0x4b之間(我們稱其值為 n),接下來的n個字節將被視為元素。相對應的其他情況,字節代表一個運算符,需要查找映射表。以下是一些運算和其對應的字節碼:

-

0x00 - OP_0

-

0x51 - OP_1

-

0x60 - OP_16

-

0x76 - OP_DUP

-

0x93 - OP_ADD

-

0xa9 - OP_HASH160

-

0xac - OP_CHECKSIG

還有很多其他的運算符,在op.py文件中可以查看對應實現。此外完整的對應表可以參考at https://en.bitcoin.it/wiki/Script。

|

長度超過75字節的元素

如果出現長度超過0x4b字節(十進制為75)的元素該如何處理呢?比特幣設計了三個操作符處理這種情況:OP_PUSHDATA1,OP_PUSHDATA2,OP_PUSHDATA4。OP_PUSHDATA1指接下來的一個字節的數字作為長度,代表之後該長度的字節視為元素。OP_PUSHDATA2 接下指來兩個字節作為長度,代表之後該長度的字節視為元素。OP_PUSHDATA4指接下來的四個字節的數字作為長度,代表之後該長度的字節視為元素。 具體實踐上,如果入棧一個長度在76到255閉區間範圍內字節,使用如下指令:OP_PUSHDATA1 <1-byte length of the element> <element>。如果在256到520閉區間範圍內則使用OP_PUSHDATA2 <2-byte length of the element in little-endian> <element>。任何大於520字節的元素是不被比特幣網路允許的,所以使用OP_PUSHDATA4是沒有必要的。但是如下使用也是合法的:OP_PUSHDATA4 <4-byte length of the element in little-endian, but value less than or equal to 520> <element>。 然而,這些都是非標準交易的內容,這意味著比特幣的節點(尤其是使用Bitcoin Core開發的節點)不會接受這筆交易。 |

6.4.1. 實現一個Script解析工具和序列化工具

我們已經討論了Script是如何運作的。我們可以實現一個腳本的解析器:

class Script:

def __init__(self, cmds=None):

if cmds is None:

self.cmds = []

else:

self.cmds = cmds#1

...

@classmethod

def parse(cls, s):

length = read_varint(s) #2

cmds = []

count = 0

while count < length:#3

current = s.read(1)#4

count += 1

current_byte = current[0]#5

if current_byte >= 1 and current_byte <= 75:#6

n = current_byte

cmds.append(s.read(n))

count += n

elif current_byte == 76:#7

data_length = little_endian_to_int(s.read(1))

cmds.append(s.read(data_length))

count += data_length + 1

elif current_byte == 77:#8

data_length = little_endian_to_int(s.read(2))

cmds.append(s.read(data_length))

count += data_length + 2

else:#9

op_code = current_byte

cmds.append(op_code)

if count != length:#10

raise SyntaxError('parsing script failed')

return cls(cmds)\#1 每個指令不是一個需要執行的運算就是一個要壓入棧的一個元素。

\#2 腳本序列化需要先考慮腳本的長度。

\#3 一直解析腳本,直到消耗完所有的字節。

\#4 這個字節決定我們要解析的是運算還是元素。

\#5 從字節轉換成python中的整數。

\#6 對於一個在數字為1到75閉區間的字節,我們知道接下來 n 個字節是元素。

\#7 76指 OP_PUSHDATA1,接下來一個字節會指出其之後的元素的長度。

\#8 77指 OP_PUSHDATA2,接下來兩個字節會指出其之後的元素的長度。

\#9 保存操作符

\#10 至此應該完全消耗了我們計劃的腳本的字節數量。否則,我們會拋出一個異常。

類似地,我們也可以實現腳本的序列化工具:

class Script:

...

def raw_serialize(self): result = b''

for cmd in self.cmds:

if type(cmd) == int:#1

result += int_to_little_endian(cmd, 1)

else:

length = len(cmd)

if length < 75:#2

result += int_to_little_endian(length, 1)

elif length > 75 and length < 0x100:#3

result += int_to_little_endian(76, 1)

result += int_to_little_endian(length, 1)

elif length >= 0x100 and length <= 520:#4

result += int_to_little_endian(77, 1)

result += int_to_little_endian(length, 2)

else:#5

raise ValueError('too long an cmd')

result += cmd

return result

def serialize(self):

result = self.raw_serialize()

total = len(result)

return encode_varint(total) + result#6\#1 如果指令是一個整數,說明這是一個操作符。

\#2 如果長度在1到75 的閉區間內元素,將其長度編碼成一個字節。

\#3 對於長度在76到255 閉區間的元素,先將操作符OP_PUSHDATA1 操作符壓入棧,之後將其長度編碼成一個字節,再附加元素的數據。

\#4 對於長度在256到520 閉區間的元素,先將操作符OP_PUSHDATA2 操作符壓入棧,之後將其長度編碼成兩個字節,再附加元素的數據。

\#5 長度超過520的元素不能被序列化。

\#6 腳本序列化要前綴腳本的長度。

我們在此實現的解析和序列化工具也是我們在第五章中使用的,用來解析簽名腳本和公鑰腳本欄位。

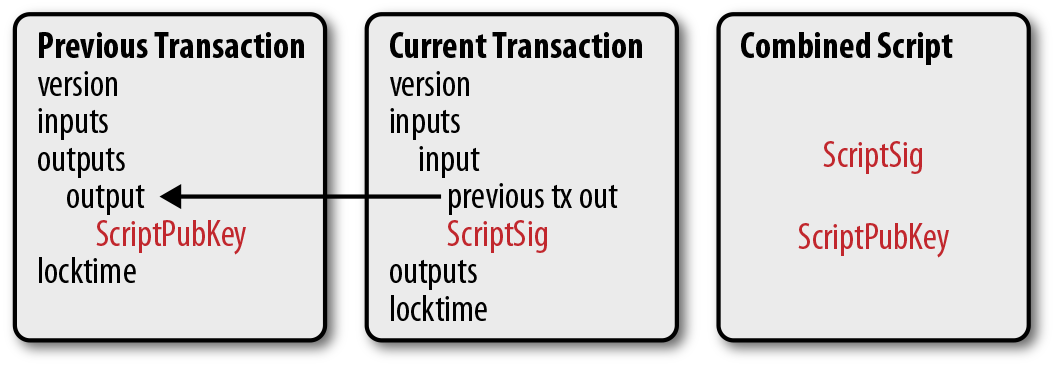

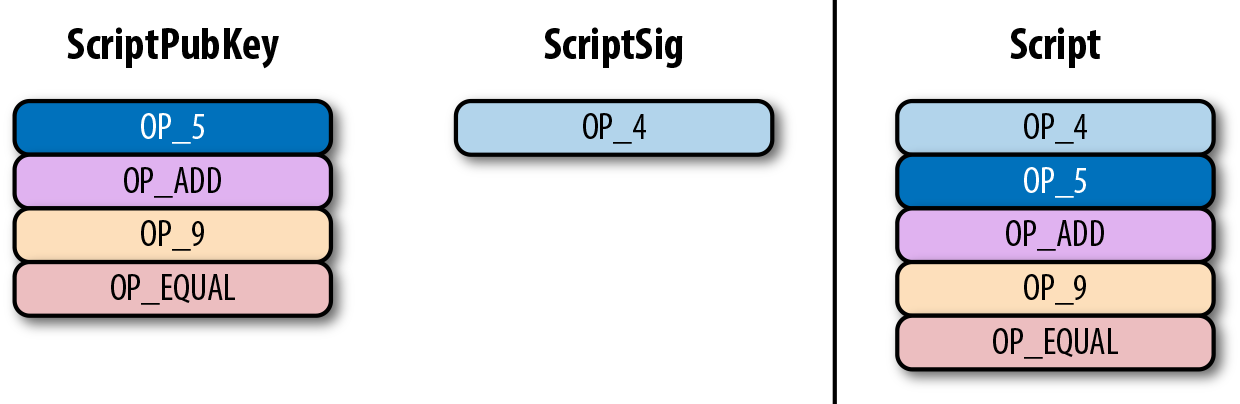

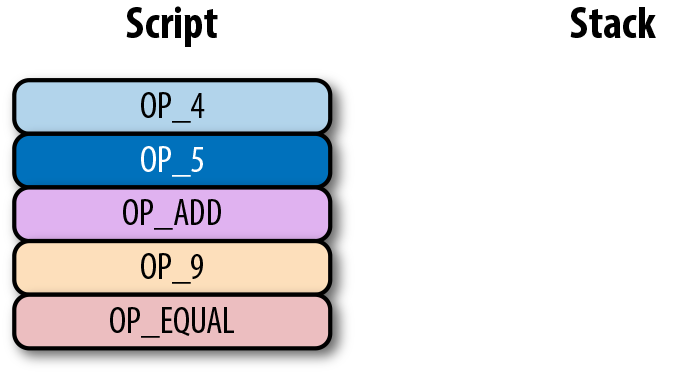

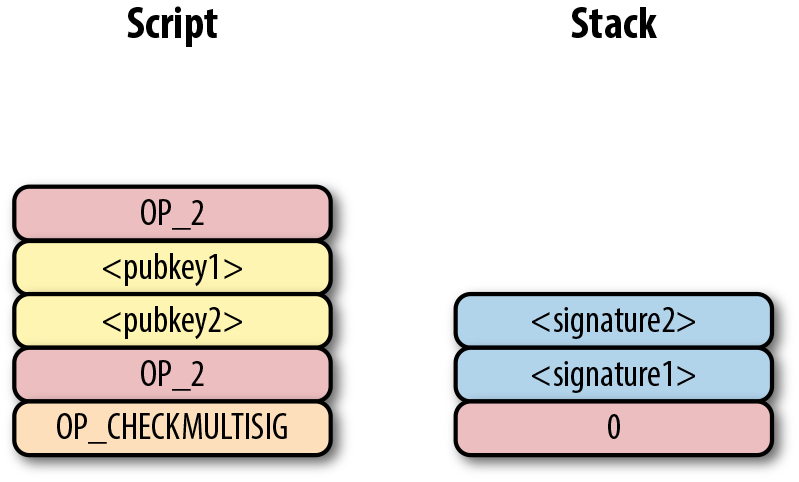

6.5. 合併腳本

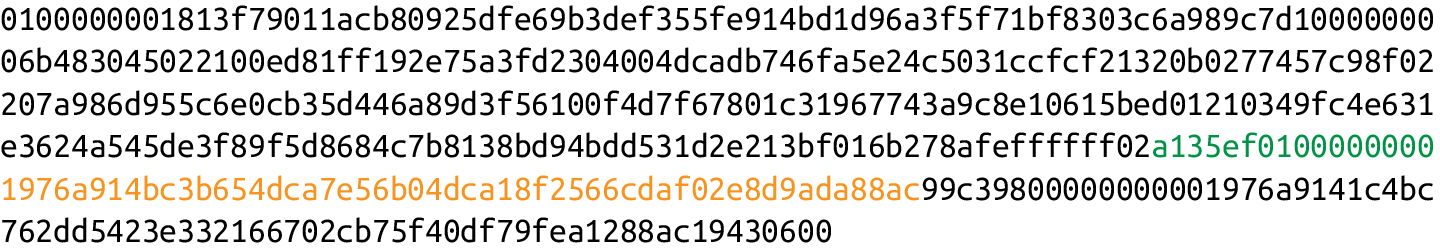

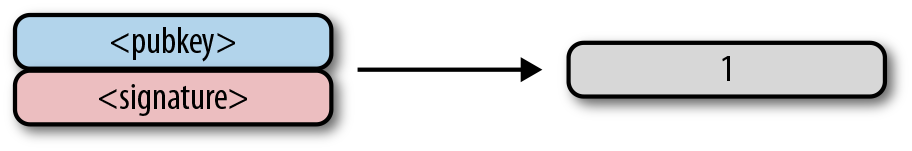

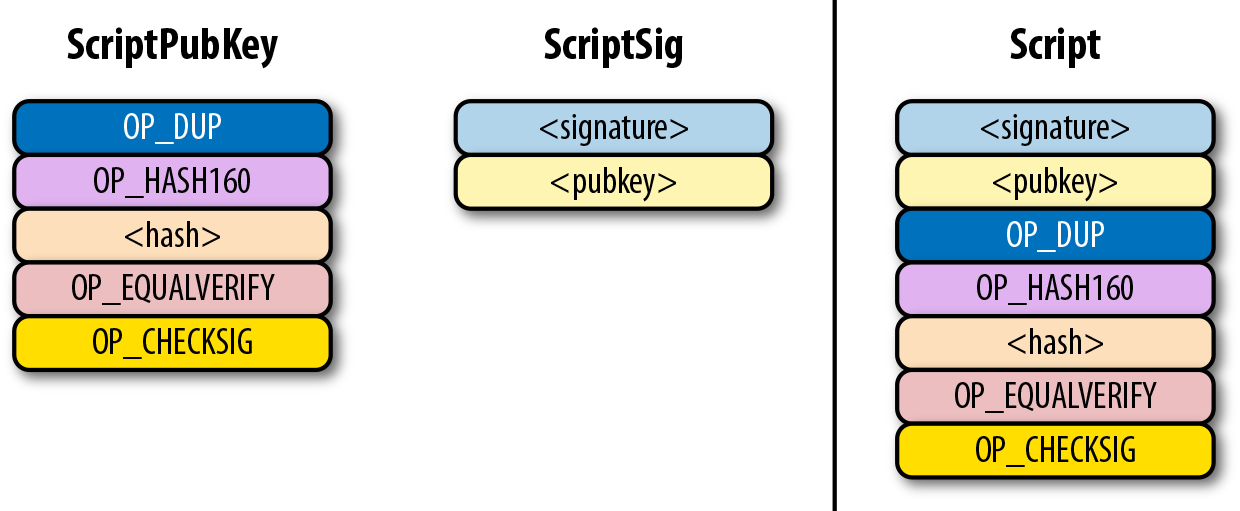

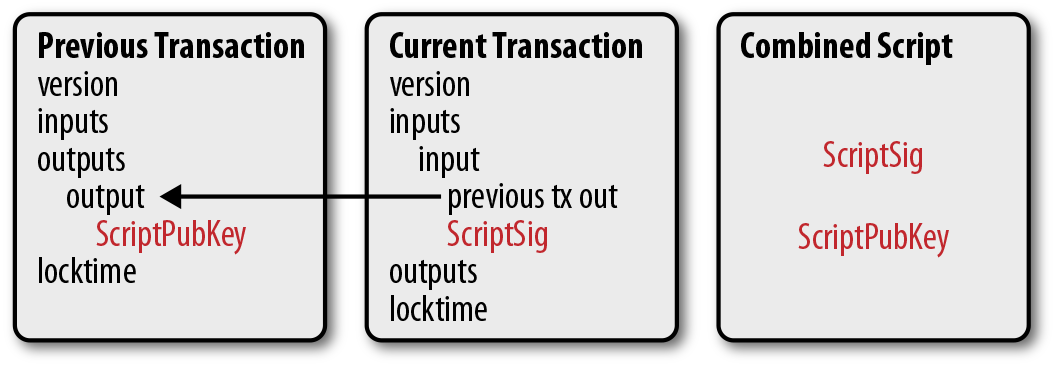

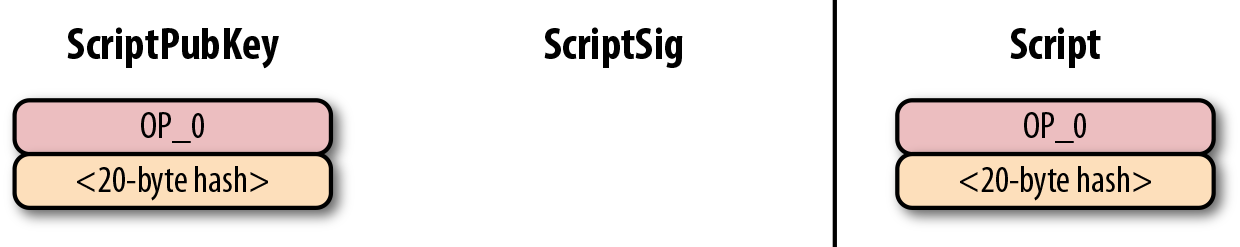

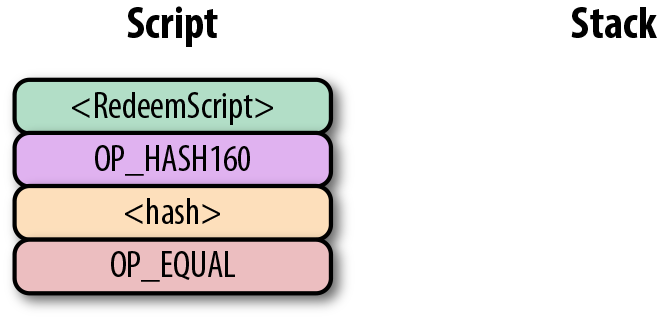

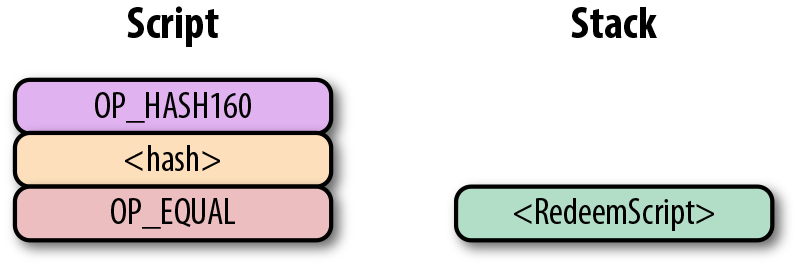

Script 對象指那些需要求值的指令集。計算一個腳本我們需要合併簽名腳本和公鑰腳本。密碼箱(公鑰腳本)和解鎖機制(簽名腳本)在不同的兩個交易內。即密碼箱在收到比特幣的交易內,解鎖腳本在使用這筆比特幣的交易內。使用比特幣的交易會指向之前接收比特幣的交易。即如下圖Figure 6-6的情形。

Figure 6-6. 合併簽名腳本和公鑰腳本

因為簽名腳本能解鎖公鑰腳本,我們需要一個機制能使二者合併。為了使之一起計算,我們把兩者的指令如圖Figure 6-6合併。簽名腳本中的指令位於公鑰的指令之前。依次處理指令,直到所有的指令都被處理(或腳本執行失敗)。

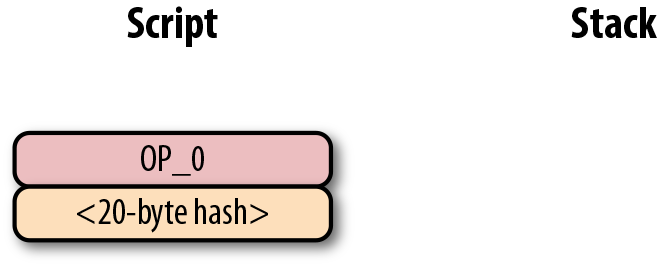

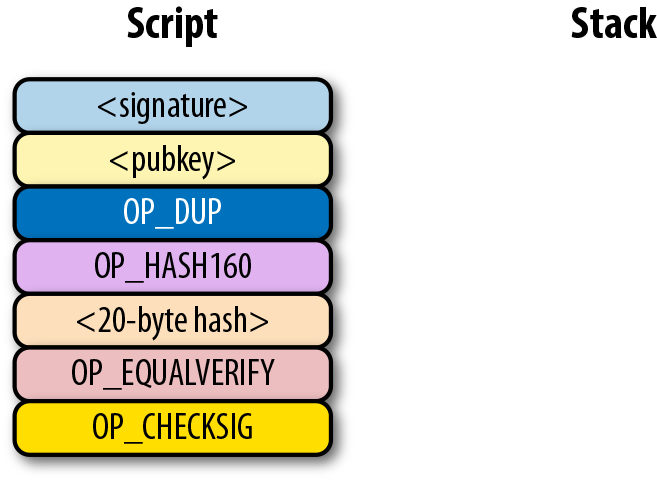

6.6. 標準腳本

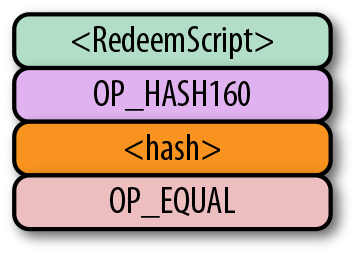

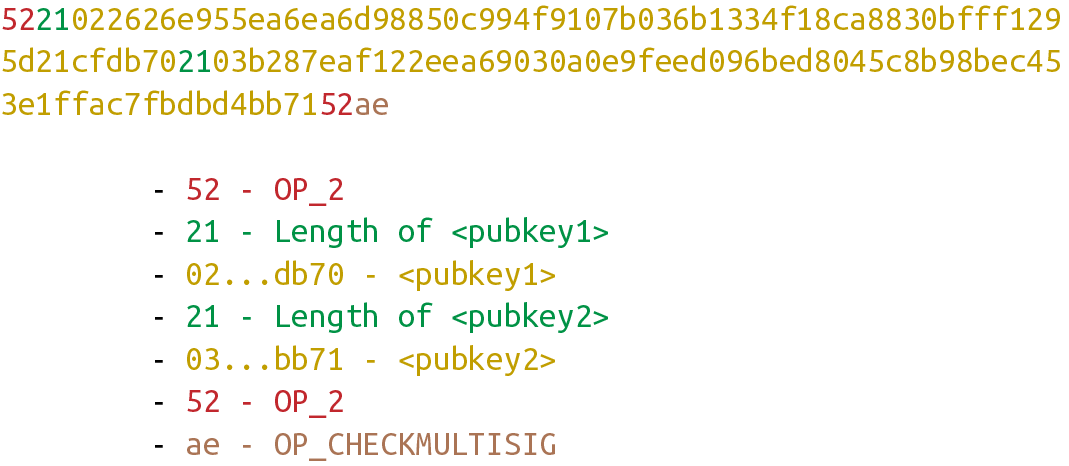

比特幣中非常多標準的腳本,包括:

-

p2pk pay-to-pubkey (支付到公鑰)

-

p2pkh pay-to-pubkey-hash (支付到公鑰雜湊)

-

p2sh Pay-to-script-hash (支付到腳本雜湊)

-

p2wpkh Pay-to-withness-pubkey-hash(支付到隔離驗證公鑰雜湊)

-

p2wsh Pay-to-witness-script-hash(支付到隔離驗證腳本雜湊)

所謂的地址與上面的這些腳本模版相對應。錢包知道如何解析我們的地址類型(p2pkh,p2sh,p2wpkh)以及創建相應的公鑰腳本。所有上面的例子都有特定的地址格式(Base58,Bech32),因此錢包會知道如何支付給這些地址。

為了瞭解所有這些腳本如何運作,我們將從最原始的一類腳本出發,pay-to-pubkey。

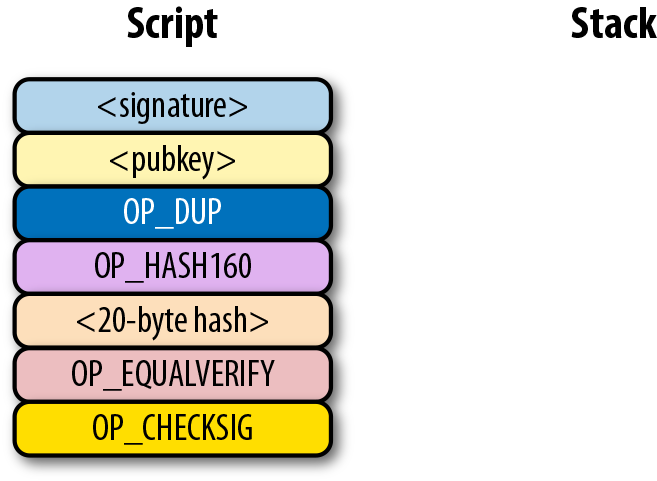

6.7. p2pk

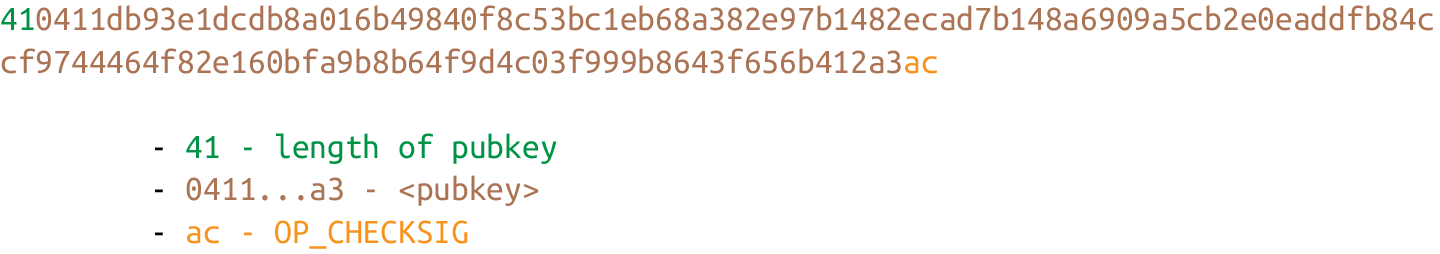

Pay-to-pubkey (p2pk) 類型的交易在比特幣的早期被廣泛使用。屬於中本聰的大部分比特幣都是p2pk 類型的UTXO,即交易的output中的公鑰腳本是p2pk類型的。我們會在p2pk的缺陷小節中討論p2pk 的一些限制。但是首先我們先瞭解p2pk是如何運作的。

在第三章中我們討論過ECDSA 的簽名和驗證。驗證一個ECDSA簽名需要簽名消息 z,公鑰 P,和簽名 r,s。在p2pk類型的交易中,比特幣被發送到一個公鑰。擁有其私鑰的人可以通過構造簽名解鎖並使用比特幣。交易的公鑰腳本通過這樣的方式將比特幣轉移給私鑰擁有者。

指出比特幣的去向是公鑰腳本負責的——也就是接受比特的密碼箱。p2pk的公鑰腳本如圖Figure 6-7所示

Figure 6-7. Pay-to-pubkey 公鑰腳本

注意,操作符 OP_CHECKSIG 非常重要。簽名腳本負責解鎖收到的比特幣。公鑰可以是壓縮格式或者非壓縮的格式的。但是由於在比特幣的早期歷史中使用的主流交易格式是p2pk,未壓縮格式是當時唯一選擇。

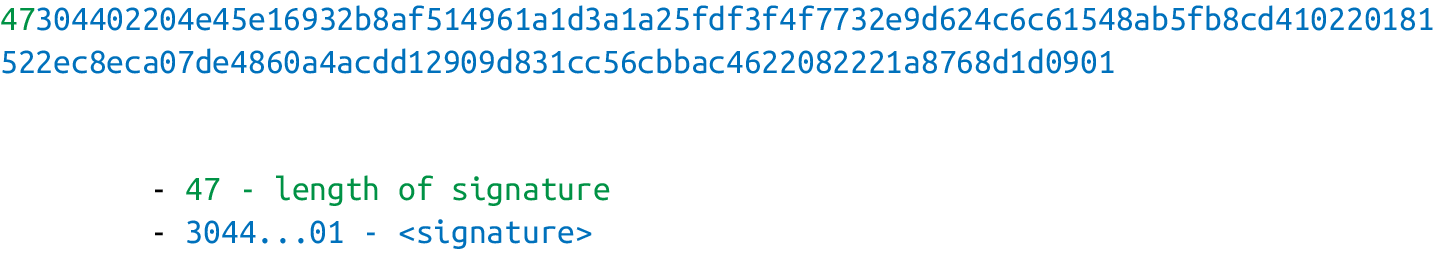

對於p2pk交易,用來解鎖公鑰腳本所需要的簽名簽名腳本由一個簽名長度字節和簽名信息表示,如圖Figrue 6-8所示。

Figure 6-8. Pay-to-pubkey 簽名腳本

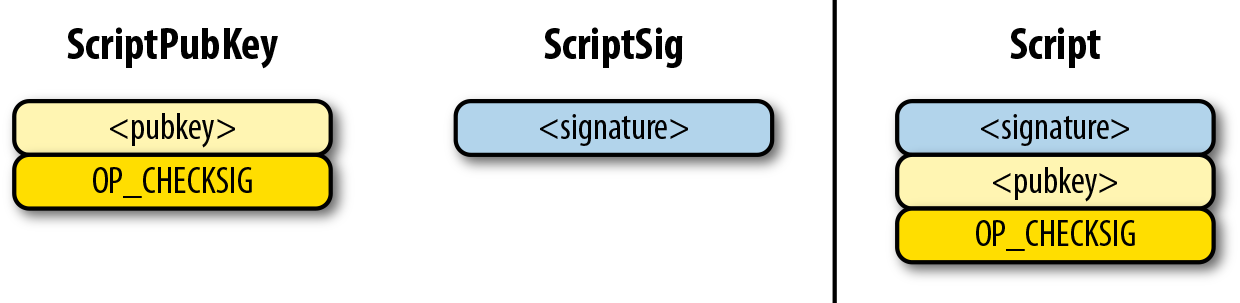

我們合併公鑰腳本和簽名腳本成一個指令集如圖Figure 6-9:

Figure 6-9. p2pk 合併

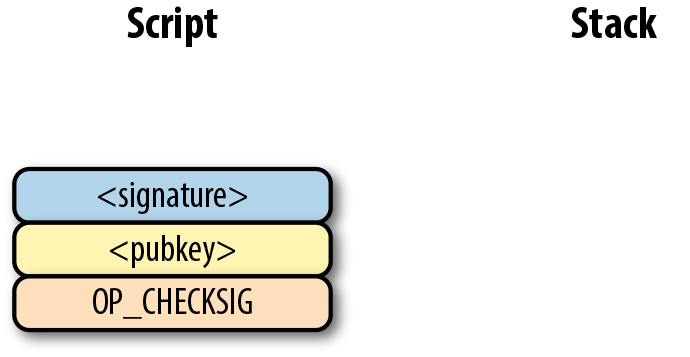

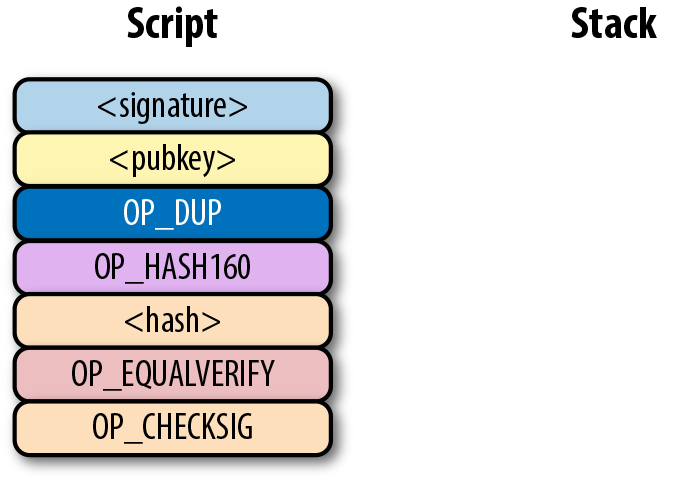

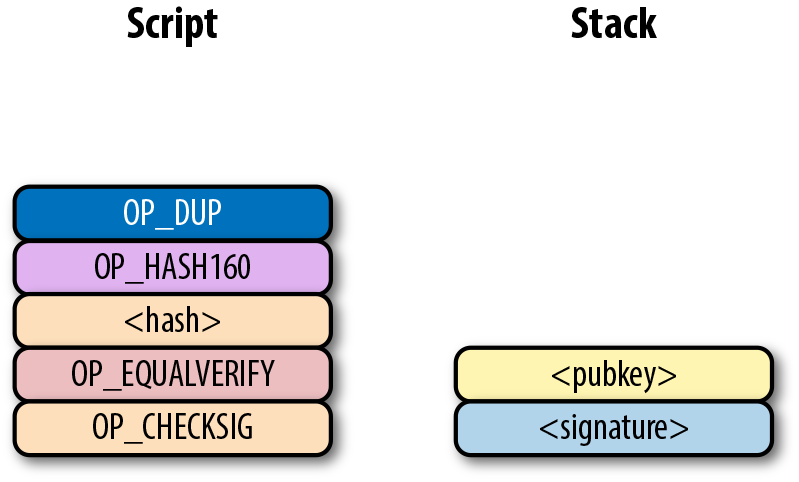

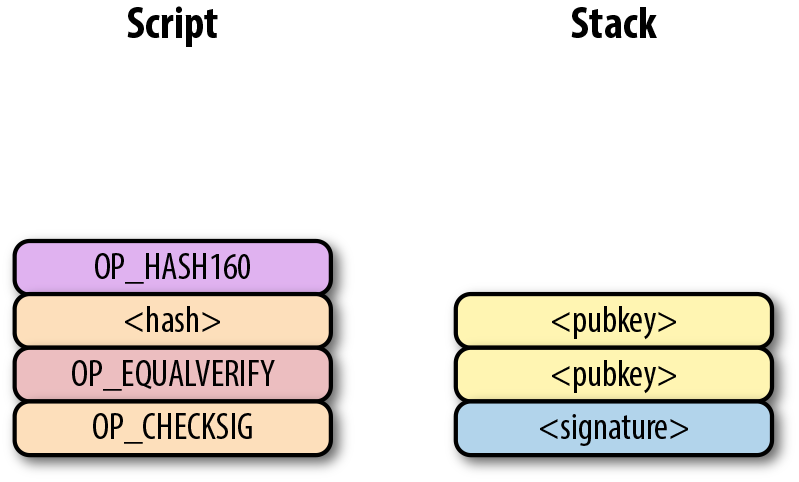

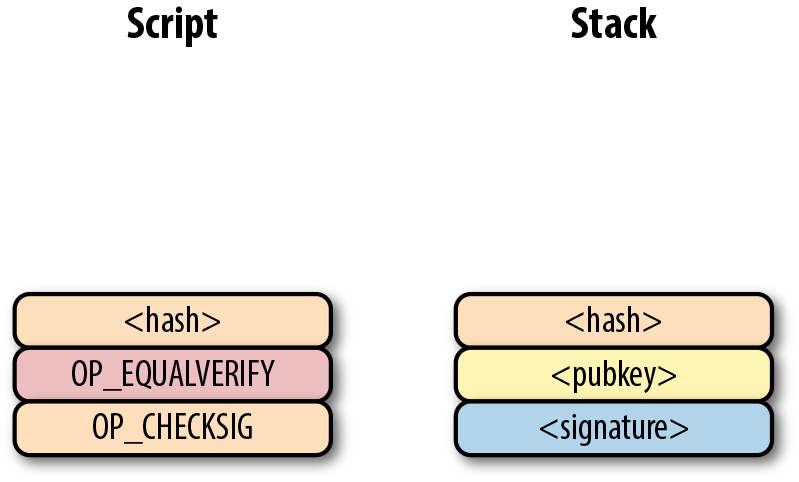

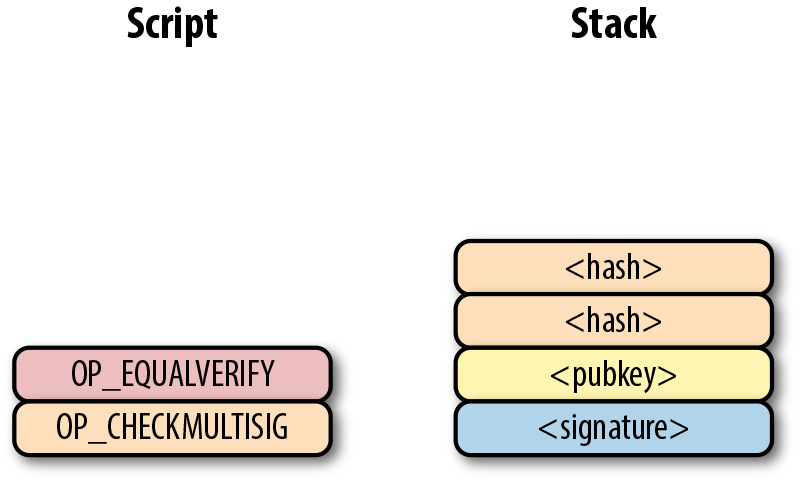

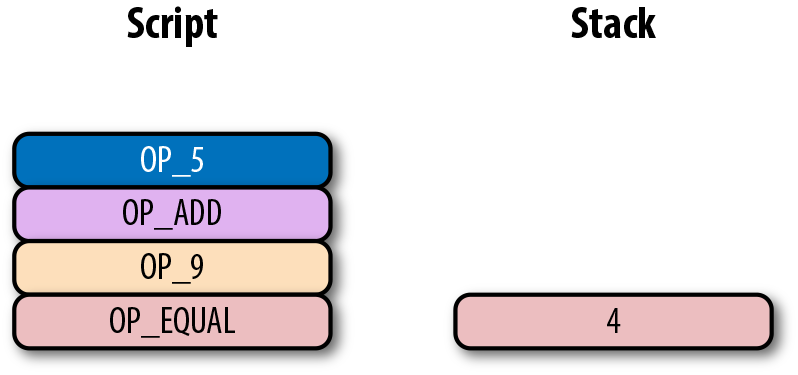

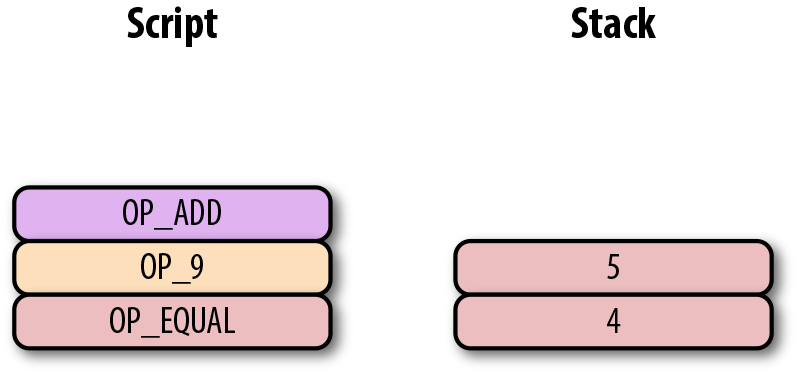

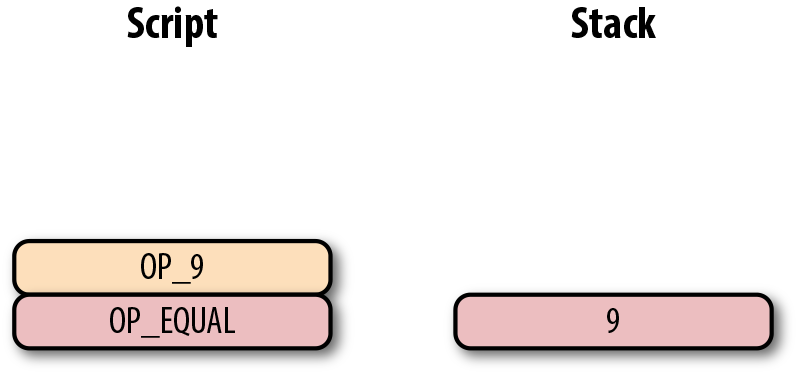

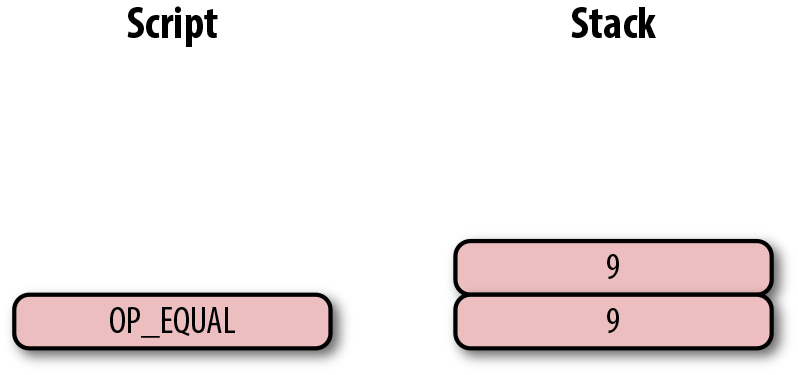

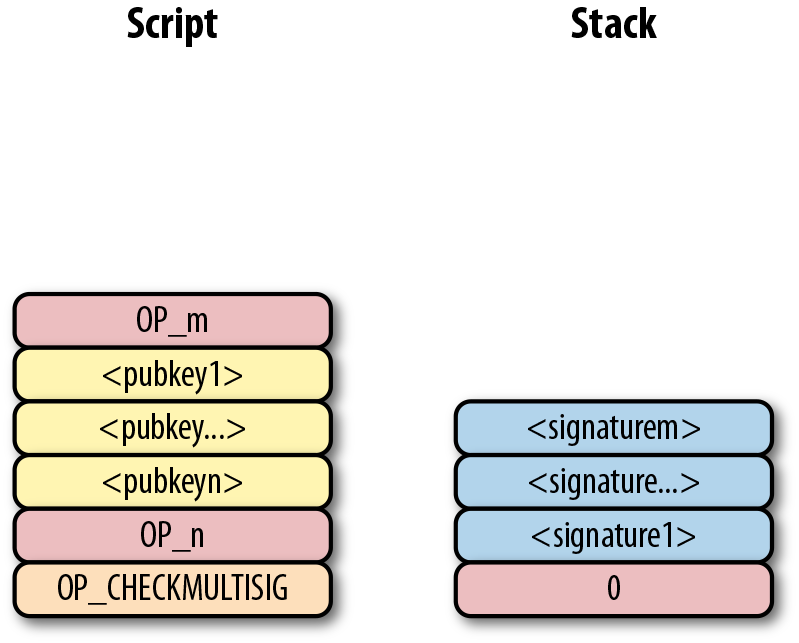

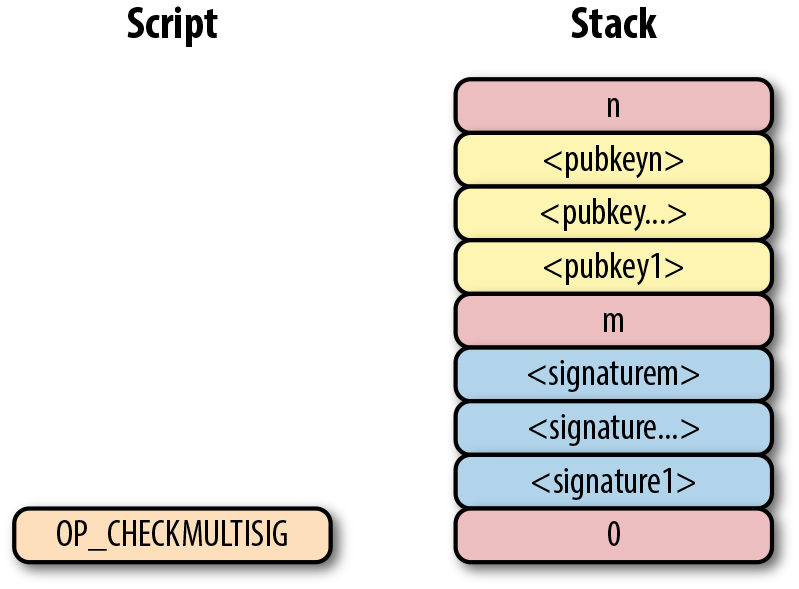

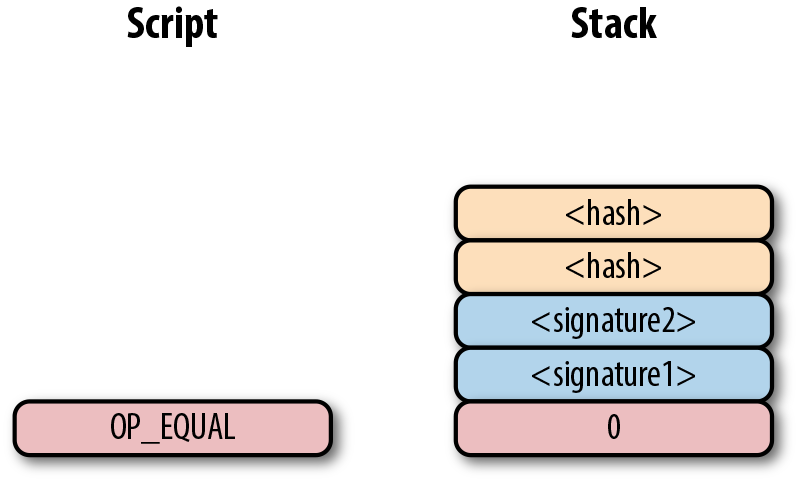

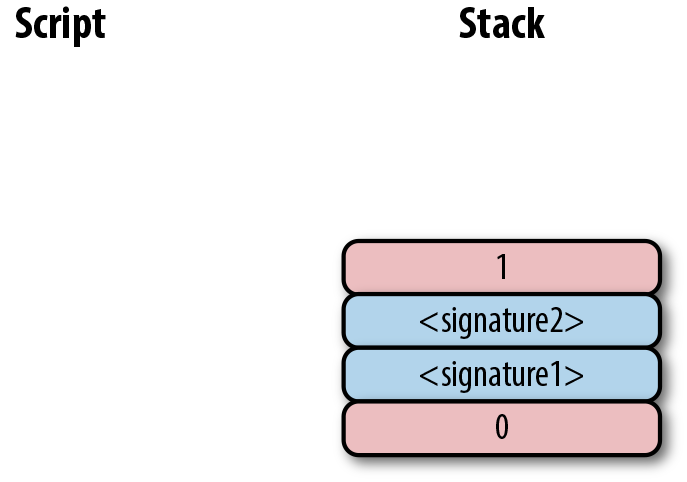

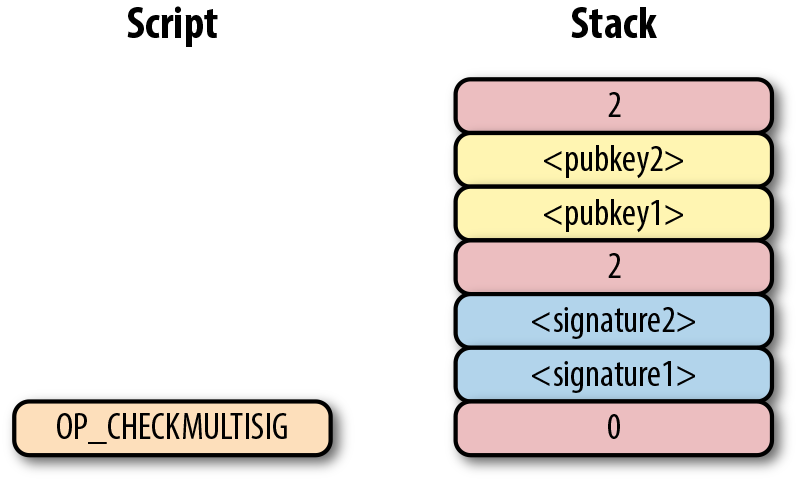

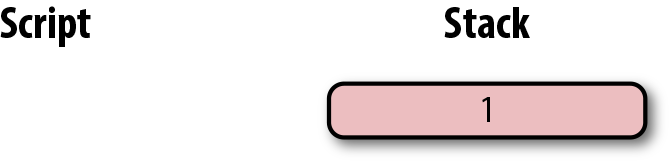

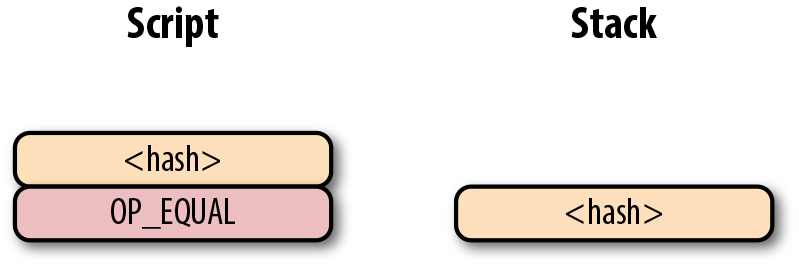

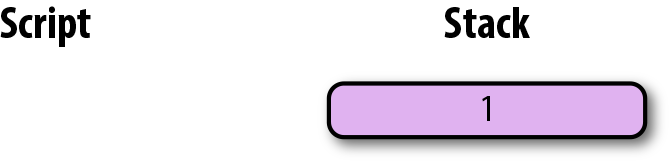

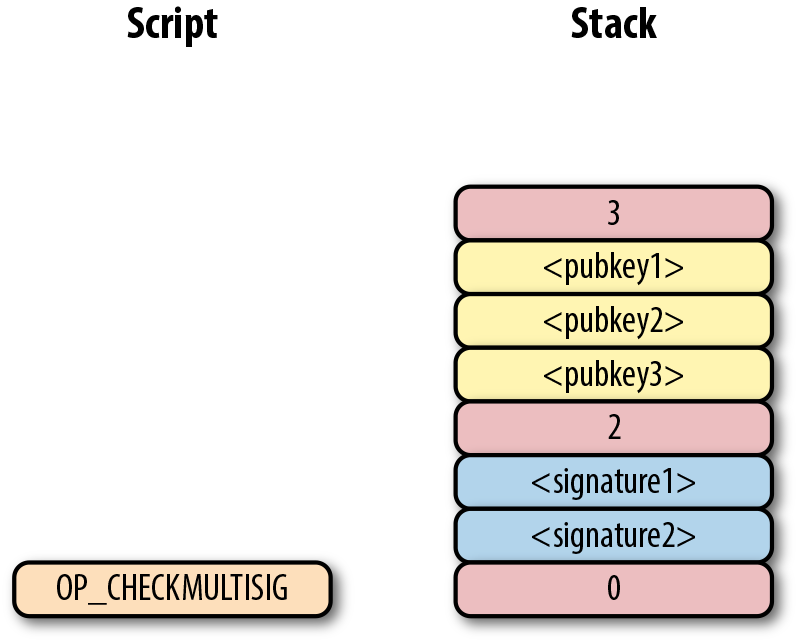

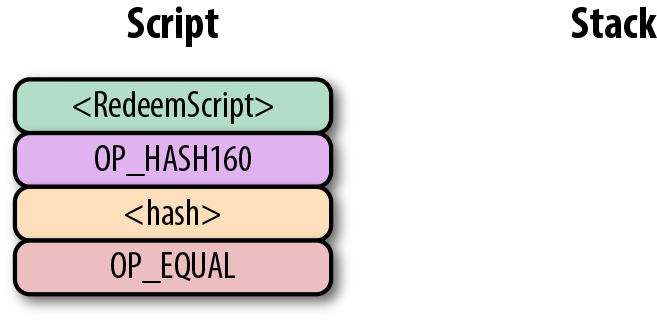

圖Figure 6-10中的兩列分別是腳本指令和棧。在計算結束後,棧頂必須是一個非0 的元素是才認為是一個有效的簽名腳本。 Script 每次執行一個指令,在圖Figure 6-10中,我們從圖Figure 6-9的合併後的腳本開始計算。

Figure 6-10. p2pk 開始計算

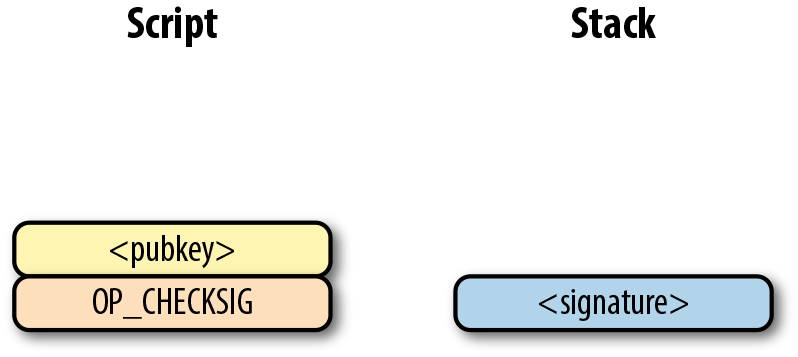

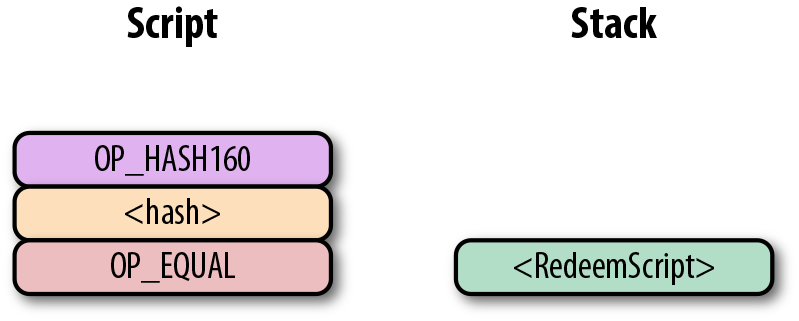

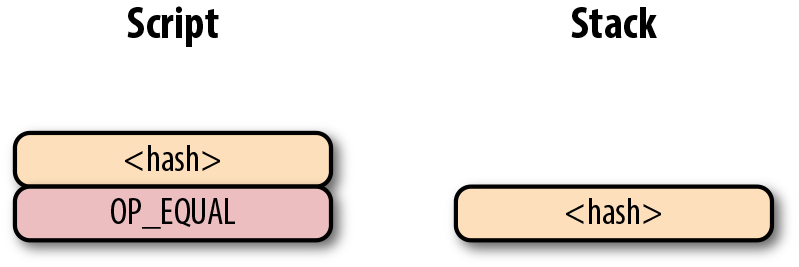

第一個指令是簽名,類型是元素。這個數據因此被壓入棧(Figure 6-11)。

Figure 6-11. p2pk 計算的第一步

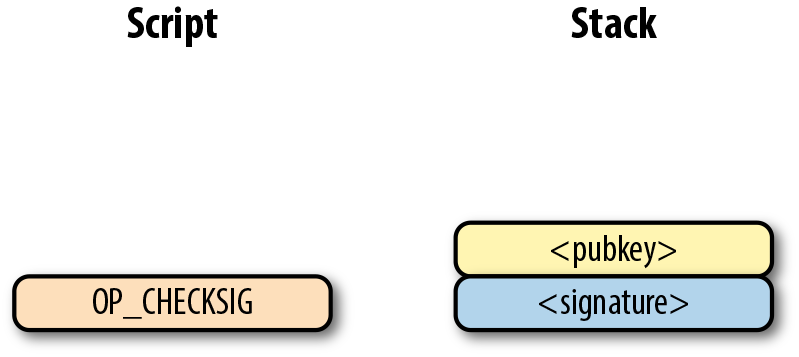

第二個指令是公鑰,也是一個元素,也會被壓入棧中。(Figure 6-12)。

Figure 6-12. p2pk計算的第二步

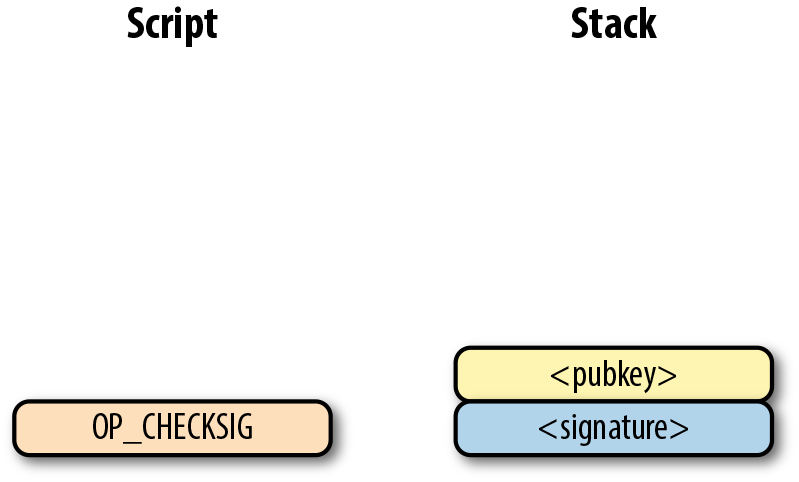

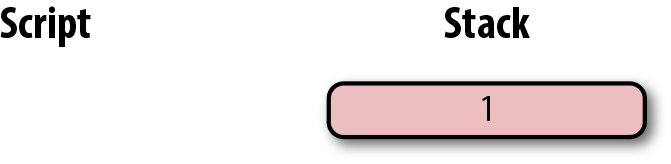

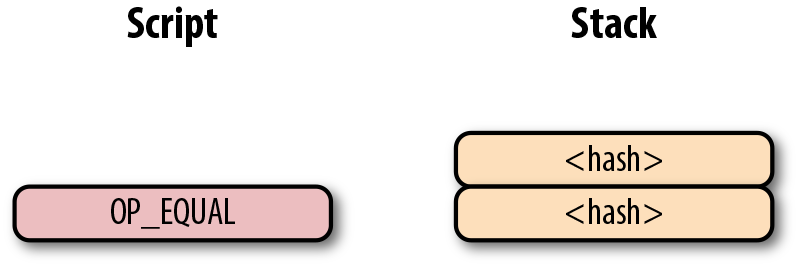

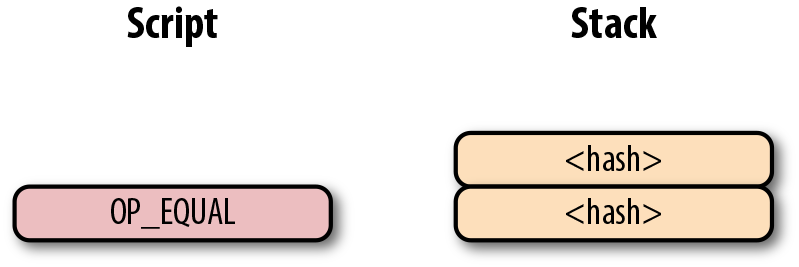

OP_CHECKSIG 是消耗兩個棧元素的指令並決定這筆交易是否有效。如果對應的簽名是有效的,則加入1入棧,否則壓入0。如果簽名匹配公鑰,結果會如圖Figure 6-13所示。

Figure 6-13. p2pk 第四步

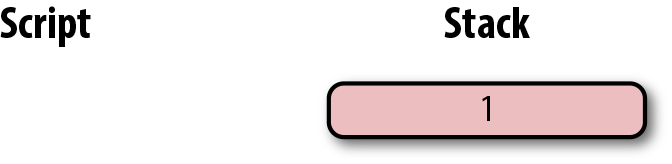

至此我們已經完成了腳本的計算,最終棧上只有一個元素。因為棧頂的元素不為0,所以這個腳本是有效的。

如果交易的簽名是不合法的,則OP_CHECKSIG會返回0,並結束腳本的計算。(如圖Figure 6-14)。

Figure 6-14. p2pk 結束計算

如果棧頂為0,則合併的腳本是不合法的,交易的input 中的簽名腳本也是無效的。

合併的腳本將驗證簽名是否有效,如果簽名無效則失敗。如果簽名對該公鑰有效,簽名腳本將解鎖公鑰腳本。換句話說,只有知道私鑰的人才能生成有效的簽名腳本。

順便說一下,我們可以看到公鑰腳本(ScriptPubkey)的名字。非壓縮SEC格式的公鑰是ScriptPubKey中p2pk的主要指令(另一個指令是OP_CHECKSIG)。類似地,簽名腳本(ScriptSig)也是這樣命名的,因為p2pk的簽名腳本的簽名是DER格式的。

6.7.1. 實現腳本計算

我們現在實現一種計算腳本的方法。要求完成每個指令並得出腳本是否有效。我們希望能夠完成類似下面的計算:

>>> from script import Script

>>> z = 0x7c076ff316692a3d7eb3c3bb0f8b1488cf72e1afcd929e29307032997a838a3d

>>> sec = bytes.fromhex('04887387e452b8eacc4acfde10d9aaf7f6d9a0f975aabb10d006e4da568744d06c61de6d95231cd89026e286df3b6ae4a894a3378e393e93a0f45b666329a0ae34')

>>> sig = bytes.fromhex('3045022000eff69ef2b1bd93a66ed5219add4fb51e11a840f404876325a1e8ffe0529a2c022100c7207fee197d27c618aea621406f6bf5ef6fca38681d82b2f06fddbdce6feab601')

>>> script_pubkey = Script([sec, 0xac])#1

>>> script_sig = Script([sig])

>>> combined_script = script_sig + script_pubkey#2

>>> print(combined_script.evaluate(z))#3

True\#1 p2pk 的簽名腳本由SEC格式的公鑰和OP_CHECKSIG操作符構成。OP_CHECKSIG 的編碼為 0xac 或者172。

\#2 因為我們之前實現了add重載,所以可以這樣合併腳本。

\#3 運行指令來判斷腳本是否有效。

下面的代碼是我們們用來實現合併腳本的計算(父交易的公鑰腳本和當前交易的簽名腳本):

from op import OP_CODE_FUNCTIONS, OP_CODE_NAMES

...

class Script:

...

def evaluate(self, z):

cmds = self.cmds[:] #1

stack = []

altstack = []

while len(cmds) > 0:#2

cmd = cmds.pop(0)

if type(cmd) == int:

operation = OP_CODE_FUNCTIONS[cmd]#3

if cmd in (99, 100):#4

if not operation(stack, cmds):

LOGGER.info('bad op: {}'.format(OP_CODE_NAMES[cmd]))

return False

elif cmd in (107, 108):#5

if not operation(stack, altstack):

LOGGER.info('bad op: {}'.format(OP_CODE_NAMES[cmd]))

return False

elif cmd in (172, 173, 174, 175):#6

if not operation(stack, z):

LOGGER.info('bad op: {}'.format(OP_CODE_NAMES[cmd]))

return False

else:

if not operation(stack):

LOGGER.info('bad op: {}'.format(OP_CODE_NAMES[cmd]))

return False

else:

stack.append(cmd)#7

if len(stack) == 0:

return False#8

if stack.pop() == b'':

return False#9

return True #10\# 1 因為指令集會在下面的計算過程中發生改變,所以單獨拷貝出一份。

\# 2 持續執行指令,直到指令集為空。

\# 3 需要執行的opcode的python函數定義的OP_CODE_FUNCTIONS 列表內。(比如 OP_DUP,OP_CHECKSIG 等)。

\# 4 99和100 分別對應OP_IF 和 OP_NOTIF。這兩個指令會對指令集和棧頂操作。

\# 5 107 和108 對應 OP_TOALSTACK 和 OP_FROMALTSTACK。這兩個指令會在棧和備用棧(altstack)間移動元素。

\#6 172,173,174和175 對應 OP_CHECKSIG,OP_CHECKSIGVERIFY,OP_CHECKMULTISIG 和 OP_CHECKMULTSIGVERIFY,這些指令需要第三章中籤名驗證的簽名文本的雜湊 z。

\#7 如果這個指令不是一個操作符,那麼它是一個元素。所以向棧中壓入元素。

\#8 如果在指令全部計算完成且棧為空。

\#9 如果棧頂為空字符串,則腳本運行失敗,返回False

\#10 任何其他情況說明腳本驗證有效。

|

使腳本計算安全

我們在這裡使用的代碼實際上有些偷懶,實際上的合併腳的過程並不是完全按照我們定義的方式運行的。簽名腳本和公鑰腳本會分開計算,這使得簽名腳本的運算不會影響公鑰腳本的指令。 具體來說,在簽名腳本計算完成後會儲存計算結果,之後公鑰腳本使用簽名腳本的棧作為起始運行的棧。 |

6.7.2. 棧元素的本質

可能令人困惑的一點是棧元素有時是0或1的數字有時是字節串,比如DER格式簽名和SEC 格式的公鑰。本質上來說,他們都是字節,只是有一些被解析為某些運算需要的數字。比如1在棧中儲存為0x01 字節,2儲存為0x02 字節,999為0xe703。對於運算需要的操作符,字節串將會以小端序解析。整數0不會以0x00儲存,而是空字節串。

在op.py中的代碼說明其運算規則:

def encode_num(num):

if num == 0:

return b''

abs_num = abs(num)

negative = num < 0

result = bytearray()

while abs_num:

result.append(abs_num & 0xff)

abs_num >>= 8

if result[-1] & 0x80:

if negative:

result.append(0x80)

else:

result.append(0)

elif negative:

result[-1] |= 0x80

return bytes(result)

def decode_num(element):

if element == b'':

return 0

big_endian = element[::-1]

if big_endian[0] & 0x80:

negative = True

result = big_endian[0] & 0x7f

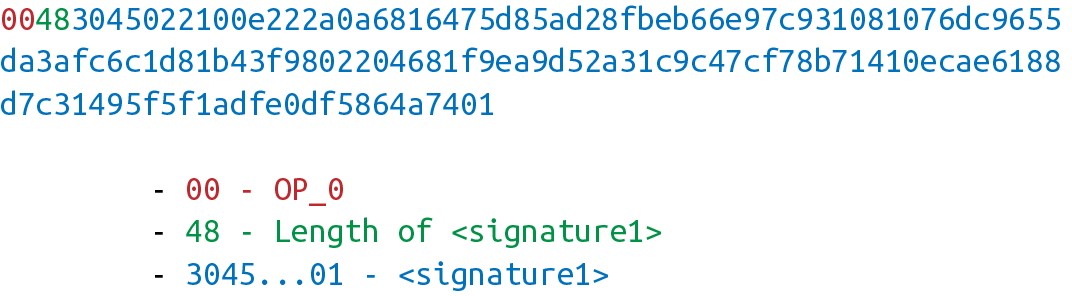

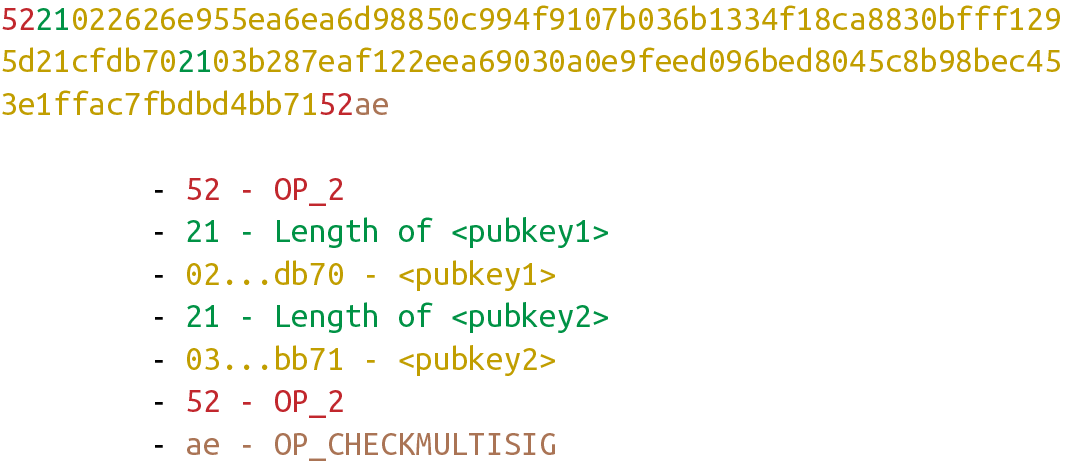

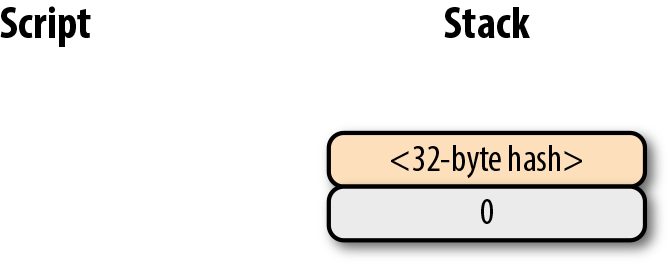

else: